Günümüzde kenar sunucuları, yerel ağ uç noktalarında veri işleme ve karar alma süreçlerini hızlandırır. Ancak bu cihazlar genellikle sınırlı güç kaynağı ve soğutma kapasitesiyle çalıştığı için enerji verimliliği ve güvenlik odaklı log yönetimi bir bütünü olarak ele alınmalıdır. Bu makalede, sunucu kurulumu ve donanım seçiminden, güvenlik odaklı log yönetimine, yapay zekâ destekli analize ve işletim sistemi tercihine kadar geniş bir perspektifi ele alıyoruz. Amaç, pratik ve uygulanabilir önerilerle kenar sunucuları için güvenli ve verimli bir çalışma ortamı kurmanıza yardımcı olmak. Peki ya kis aylarinda? Kesinlikle bu konuların her biri yıl boyunca geçerli olan temel edinimlerdir.

İçindekiler

- Kenar Sunucuları İçin Enerji Verimliliği: Sunucu Kurulumu ve Donanım Seçimi

- Güvenlik Odaklı Log Yönetimi: Log Politikaları ve Uyum

- Yapay Zeka Destekli Log Analizi ve Olay Müdahalesi

- Isletim Sistemleri ve Uygulama Yonetimi: Secimler ve En Iyi Uygulamalar

- Enerji Verimliliği İpuçları ve Pratik Öneriler

- Veri Bütünlüğü ve Yedekleme Stratejileri

- Sonuç ve Eylem Çağrısı

Kenar Sunucuları İçin Enerji Verimliliği: Sunucu Kurulumu ve Donanım Seçimi

Kenar sunucuları için enerji verimliliği, hem işletim maliyetlerini düşürmek hem de daha sürdürülebilir bir altyapı kurmak açısından kritik bir noktadır. Bu bağlamda sunucu kurulumu ve donanım seçimi, doğrudan enerji tüketimini etkileyen temel unsurlar arasındadır. Uzmanlarin belirttigine göre, doğru güç kaynağı güvenliği ve verimliliği belirleyen en önemli etkenlerden biridir.

Donanım Seçimi ve Güç Tasarruflu Bileşenler

- 80 PLUS Platinum veya daha yüksek verimli güç kaynakları kullanın; bu, giriş gücünde bozulmayı azaltır ve çalışma esnasında ısınmayı düşürür.

- Enerji verimli CPU ve bellek çözümleri tercih edin. Özellikle düşük güç tüketimli çok çekirdekli işlemciler, edge senaryolarında gecikme olmadan daha uzun süre çalışabilir.

- Gereğinden fazla kapasite yerine ihtiyaca uygun kapasite belirleyin. Kaynağı aşırı yüklemek yerine ölçeklenebilir bir mimari benimsemek, enerji tasarrufu sağlar.

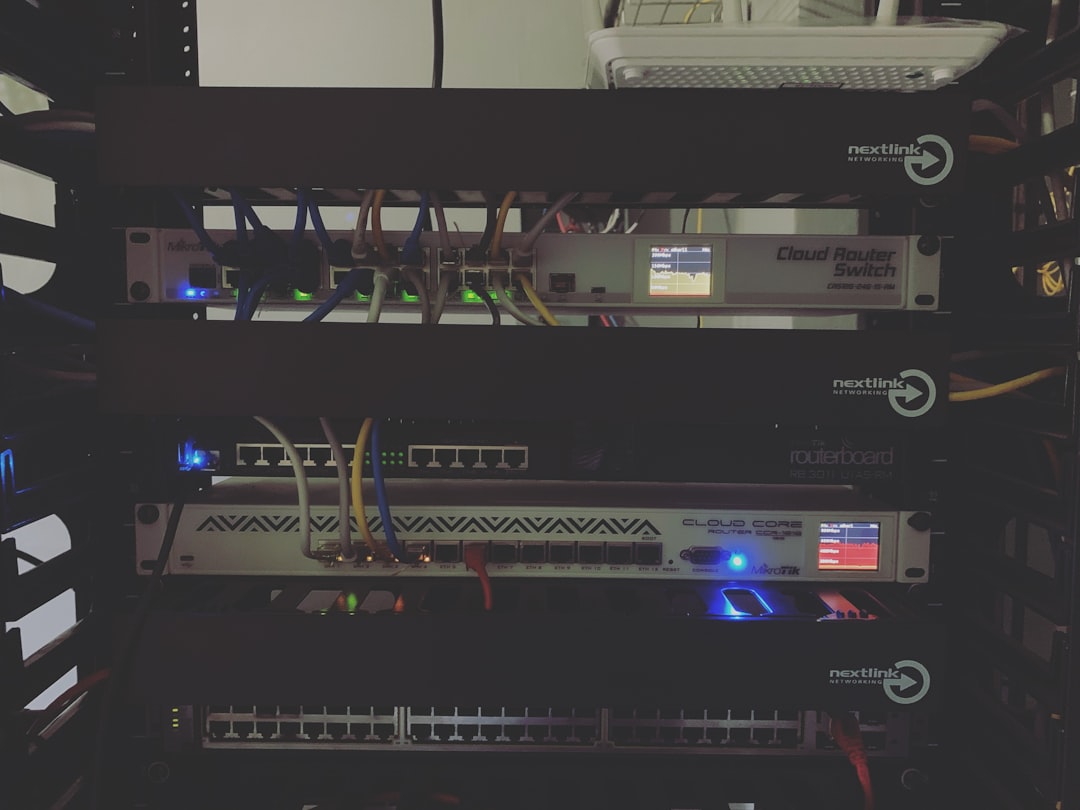

Kenar Sunucularında Soğutma ve Fiziksel Yerleşim

Yoğun iş yükü altında dengesiz ısınma performansı düşürebilir. Uygun hava akımı sağlayan kabin düzenleri ve sıcaklık denetimli odalar, fan hızlarını optimize eder. Ayrıca fiziksel konumlandırmada, toz ve nem gibi çevresel etkenlerden izole edilmiş bir ortam, soğutmayı kolaylaştırır. Sabit sıcaklıklar, bellek ve CPU ömrünü uzatır; bu da toplam sahip olma maliyetini (TCO) düşürür.

Güvenlik Odaklı Log Yönetimi: Log Politikaları ve Uyum

Güvenlik odaklı log yönetimi, kenar sunucularının savunma duvarını güçlendirir. Loglar, olayların izlerini sürmek ve hızlı müdahale etmek için temel kaynaktır. Log yönetiminin hedefi, yalnızca veriyi toplamak değil, veriyi güvenli ve kullanılabilir bir biçimde saklamaktır. Bu, kenar güvenliğini artırırken uyum gerekliliklerini de karşılar.

Log Türleri ve Önemi

- Sistem logları: İşletim sistemi olayları ve hizmet durumu hakkında ipuçları verir.

- Ağ logları: Gelen giden trafiğin analizi için kritiktir; anomali tespiti için kullanılır.

- Uygulama logları: Spesifik uygulama hatalarını ve performans sorunlarını ortaya çıkarır.

- Güvenlik logları: Yetkisiz erişim girişimleri ve güvenlik ihlallerini yakalamak için hayati öneme sahiptir.

Uyum ve Saklama Politikaları

Log saklama süreleri, regülasyonlara ve endüstri standartlarına bağlı olarak değişebilir. Önerilen asgari süreler genellikle 90 gün ile 365 gün arasında olur; bazı güvenlik olayları için daha uzun tutma gerekebilir. Log verilerine erişim kontrolleri uygulanmalı, veriler uç noktalardan merkezi yönetim katmanına güvenli olarak iletilmelidir. Veri bütünlüğü için imzalama ve log dosyalarının değiştirilmesini engelleyen teknolojiler kullanılmalıdır.

Yapay Zeka Destekli Log Analizi ve Olay Müdahalesi

Yapay zekâ ve makine öğrenimi, kenar loglarını günlük manuel incelemenin ötesine taşıyarak, anomali tespitini ve olay müdahalesini hızlılaştırır. Yapay zekâ destekli analiz, yaygın tehdit vektörlerini otomatik olarak ayırt eder ve gerçek zamanlı uyarılar üretir. Bu, güvenlik olaylarına erken müdahale imkanı sunar ve zararı en aza indirir.

Anomali Tespiti

İlk etapta normal trafik ve çağrı desenleri oluşturulur; sonrasında alışılmadık davranışlar (ör. anormal oturum açma saatleri, beklenmedik kaynak kullanımı) otomatik olarak işaretlenir. Böylece cümleden kaçınmak için manuel inceleme süresi kısalır. Ayrıca loglar arasındaki korelasyonlar kurularak çoklu olaylar bir araya getirilir.

Olay Müdahalesi Entegrasyonu

Olay müdahalesi süreçleri, SIEM veya hafif uç çözümleriyle entegre edilmeli ve otomatik yanıtlar devreye alınmalıdır. Örnek olarak, şüpheli oturum açma girişiminde ilgili IP adresi engellenebilir, etkili olan otomatik yanıtlar arasında ağ segmentasyonu ve uyarı bildirimleri bulunur. Bu entegrasyon, güvenlik operasyon merkezi (SOC) ile kenar arasında sürdürülebilir bir iş akışı sağlar.

Isletim Sistemleri ve Uygulama Yonetimi: Secimler ve En Iyi Uygulamalar

Isletim sistemi tercihi, güvenlik ve performans hedefleriyle sıkı bir ilişkiye sahiptir. Linux tabanlı dağıtımlar, minimum kurulumlar, esnek güvenlik politikaları ve daha hızlı güncelleme süreçleriyle öne çıkar. Windows tabanlı çözümler ise kurumsal uygulama uyumluluğu ve bazı yönetim araçlarında avantaj sunabilir.

Linux vs Windows Server: Hangi Durumlarda Hangisi Tercih Edilir?

- Geniş açık kaynak ekosistemi ve özelleştirilebilir güvenlik modülleri, kenar için genellikle Linux’u ön plana çıkarır.

- Windows Server, belirli kurumsal uygulamalara ihtiyaç duyan ortamlarda tercih edilmelidir; ancak uç noktada yönetim maliyeti artabilir.

- Güncelleme ve yama yönetimi için otomatikleştirilmiş süreçler her iki platformda da önemli; yine de uç noktada minimum servis dışı kalması hedeflenmelidir.

Guncellemeler ve Yama Yönetimi

Isletim sistemleri için otomatik güncellemeler, güvenlik açıklarını hızla kapatır. Ancak kenar ortamında internet bağlantısının sınırlı olması nedeniyle güncelleme planlaması kritik hale gelir. Kademeli dağıtım ve test ortamı kullanımı, üretimde kesinti riskini azaltır.

Enerji Verimliliği İpuçları ve Pratik Öneriler

Enerji tasarrufu için hem donanım hem de yazılım katmanında adımlar atılmalıdır. Yoğun çalışma saatlerinde güç yönetimini aktif tutmak, fan hızını ve işlemci ivmesini doğru dengede tutmak gerekir. Ayrıca, log veri akışını sıkıştırarak ağ ve depolama maliyetlerini azaltmak da mümkündür.

Donanım Optimizasyonu

- Virtualization ve container teknolojilerini kullanarak fiziksel donanımı daha verimli kullanın.

- Soğutma için sıcaklık sensörleriyle dinamik fan kontrolü uygulayın; bu, enerji tüketimini önemli ölçüde azaltabilir.

- Kullanılan depolama çözümlerinde enerji verimliliği yüksek SSD’ler ile hibrit yaklaşımları düşünün.

Guc-Yonetimi ve Soğutma

Güç yönetimi politikaları (ACPI seviyeleri), sunucu kalibrasyonu ve odanın sıcaklık dengesi, toplam güç tüketimini etkiler. Sabit ve iyi izlenen çevre sıcaklıkları, cihazların daha stabil çalışmasına olanak tanır. Sabit bir odada, yaz aylarında ek soğutmanın maliyeti de düşebilir.

Veri Bütünlüğü ve Yedekleme Stratejileri

Log verileri ve kritik işletim verileri için sağlam bir yedekleme stratejisi gereklidir. Yerel yedeklemelerin yanı sıra, merkezi bir bulut veya coğrafi olarak farklı bir noktaya replikasyon, veri kaybı riskini azaltır. Snapshots ve tirajlı arşivler, gerektiğinde hızlı kurtarma sağlar.

Yedekleme Kurduları

- Haftalık tam yedeklemeler ve günlük artış yedeklemeleri önerilir.

- Log verileri için de en az 90 gün saklama süresi hedeflenebilir; güvenlik olayları için uzun süreli arşivler düşünülmelidir.

Kurtarma Testleri

Periyodik kurtarma testleri, yedeklerin geçerliliğini doğrular. Bu testler, olası veri bütünlüğü sorunlarını erken aşamada tespit eder ve acil durum planlarını güncellemeyi sağlar.

Sonuç ve Eylem Çağrısı

Güvenlik odaklı log yönetimi ile enerji verimliliğini aynı anda hedeflemek, kenar sunucularında güvenlik ve performans arasında dengeli bir yapı oluşturur. Sunucu kurulumu aşamasında donanım seçimi ve güç yönetimi ile başlayıp, log politikaları ve yapay zekâ destekli analizlerle güvenliği güçlendirmek mümkündür. Ayrıca, operasyonel süreçlerde otomasyon ve düzenli testler, uzun vadeli başarı için kritik rol oynar.

Şimdi harekete geçme zamanı. Aşağıdaki adımları uygulayarak kendi kenar altyapınızı güçlendirebilirsiniz:

– Mevcut kenar sunucularınız için enerji verimliliği hedefleri belirleyin ve güç kaynağı uyumunu kontrol edin.

– Log yönetimi politikalarını güncelleyin; verileri güvenli kanallardan merkezi yönetime iletin ve saklama sürelerini netleştirin.

– Yapay zekâ destekli log analizi için küçük bir pilot proje başlatın; anomali tespiti ve olay müdahalesi süreçlerini tasarlayın.

– İşletim sistemi tercihlerinizi ve güncelleme stratejinizi revize edin; otomatikleştirilmiş süreçlerle kesinti sürelerini azaltın.

Sık Sorulan Sorular

- Kenar sunucuları için hangi log türleri güvenlik açısından kritik olarak kabul edilir?

Güvenlik açısından kritik loglar, güvenlik logları, oturum açma/kimlik doğrulama kayıtları, ağ güvenliği olayları ve uygulama güvenlik loglarıdır. Bu loglar, saldırı paternlerini ve yetkisiz erişimi tespit etmek için temel kaynaklardır. - Kenar sunucuları log yönetiminde yapay zekâ destekli analizler nasıl uygulanır?

Yapay zekâ, anomali tespiti ve olay korelasyonu için kullanılır. Normal davranış modelleri çıkarılır, ardından alışılmadık kalıplar gerçek zamanlı olarak uyarılır ve otomatik müdahale süreçleri tetiklenebilir. - Isletim sistemi seçimi kenar için nasıl bir yol haritası izlemelidir?

Linux tabanlı çözümler, esneklik ve maliyet etkinliği nedeniyle çoğu kenar senaryosunda öne çıkar. Kurumsal uygulama gereksinimleri yüksekse Windows Server uygun olabilir; her durumda güvenlik yamalarının hızlı uygulanması kritik önemdedir. - Enerji verimliliğini artırmak için hangi donanım ve yazılım optimizasyonları önerilir?

İhtiyaca uygun kapasite kullanımı, enerji verimli CPU ve depolama çözümleri, otomatik güç yönetimi ve dinamik fan kontrolü gibi teknikler etkilidir. Ayrıca, sanallaştırma ve konteyner tabanlı mimariler ile kaynak kullanımı optimize edilebilir.