- Windows Server güvenliği için IaC ile Baseline ve Defender Entegrasyonu

- GPO Tabanlı Windows Baseline ile Güvenlik Standartlarının Uygulanması

- Defender Entegrasyonu ve Merkezi Yönetim ile Uç Nokta Koruması

- Otomatik Log Toplama ve Olay Yönetimi için Windows Server Yapılandırması

- Pratik Uygulama: Windows Server Kurulumu İçin Adım Adım Senaryo

- Sonuçlar ve En İyi Uygulamalar ile Güvenli Sunucular

Windows Server için IaC ile güvenli ve tekrarlanabilir kurulum yaklaşımı

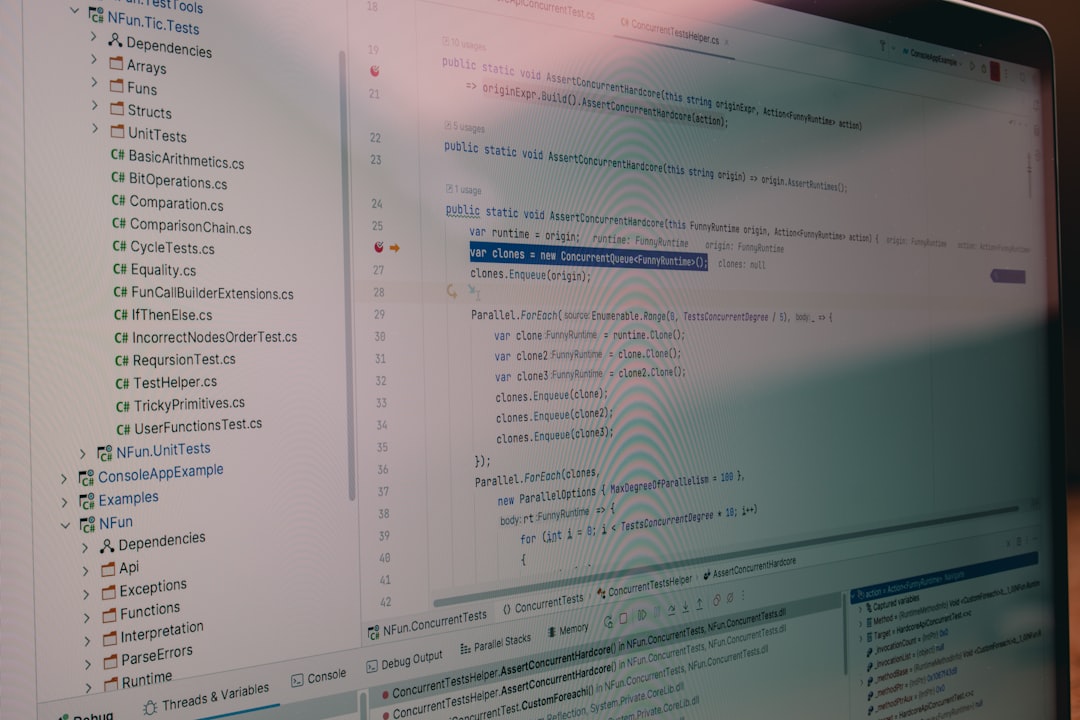

Günümüz BT altyapılarında güvenli ve tekrarlanabilir kurulumlar zorunlu hale geldi. IaC (Infrastructure as Code) yaklaşımı, Windows Server kurulumlarını bir dizi sürüm kontrollü betik ve konfigürasyon dosyasına dönüştürür. Bu sayede süreçler hızlı, denetlenebilir ve hatasız hale gelir. Peki bu yaklaşım nasıl hayata geçer? Kısaca özetlemek gerekirse, IaC güvenlik politikalarını, performans standartlarını ve log toplama kurallarını tek bir kaynak üzerinden yayılarak uygulanabilir kılar. Ayrıca yapay zeka destekli güvenlik analizleri ile değişiklik sonrası riskler otomatik olarak taranabilir ve reddedilebilir.

İaC yaklaşımı, sunucu kurulumu sürecini yalnızca işletim sistemi yüklemek olarak görmez. Bu yaklaşım, güvenlik politikalarının baştan tanımlanması, Defender için uç nokta savunma profillerinin belirlenmesi ve log toplama stratejisinin kurulması adımlarını kapsar. Böylece yeni bir sunucuya geçildiğinde standartlar otomatik olarak devreye girer. Deneyimlerimize göre bu yaklaşım, kurulum sürelerini anlamlı ölçüde azaltır ve güvenlik uyumunu artırır — özellikle çok sayıda sunucu içeren ortamlarda kaçınılmaz bir gerekliliktir.

Temel bileşenler ve akış

- Kaynak tanımları: Sunucu imajı, domain katılımı, güvenlik politikaları ve Defender ayarları.

- Yazılım ve politikaların sürümlenmesi: GPO şablonları, güvenlik baselinesi, log toplanması için konfigürasyonlar.

- Uygulama yöntemi: IaC aracı (ör. Terraform/PowerShell DSC/Ansible) ile kurulumun otomatize edilmesi.

- Geri bildirim mekanizması: Testler, doğrulama adımları ve raporlama.

GPO tabanlı baseline ile güvenlik standartlarının uygulanması

GPO (Group Policy Object) tabanlı baseline, Windows Server güvenliğinde kritik rol oynar. IaC ile bu politikaları merkezi olarak tanımlamak ve dağıtmak, manuel konfigürasyon hatalarını azaltır. Baseline içeriği tipik olarak şu başlıkları kapsar:

- Audit ve kayıt politikaları: Oturum denemeleri, güvenlik olayları ve olay günlükleri için tetikleyiciler.

- Parola ve hesap politikaları: Minimum uzunluk, karmaşıklık, kilitleme süresi ve yeniden kullanılamayan hesaplar.

- UAC ve güvenlik gizlilik ayarları: İzinsiz yazılım engelleri ve kullanıcı hakları yönetimi.

- Defender ve tehdit karşı koyma: Gerçek zamanlı koruma, davranış analizi ve uç nokta güvenliği konfigürasyonları.

İdeal durumda, baseline bir konfigürasyon dosyasında tutulur ve CI/CD süreciyle domain içindeki hedef OU’lara uygulanır. Böylece yeni sunuculara geçildiğinde aynı güvenlik standartları hızla kurulur. Ayrıca sürüm geçmişi ile hangi değişikliklerin ne zaman devreye girdiğini izlemek mümkün olur; bu, denetim ve uyum açısından kritik bir avantajdır.

Defender entegrasyonu ve güvenlik politikalarının merkezi yönetimi

Windows Defender entegrasyonu, uç noktaları güvenli tutmanın belkemiğidir. IaC ile Defender politikalarını otomatikleştirmek, tüm sunucularda eşit ve güncel savunma katmanları sağlar. Uygulanan ana politikalar şunlardır:

- Güvenlik ilkeleri: Gerçek zamanlı koruma, bulut tabanlı güncellemeler ve tehdit analizi.

- Güvenlik özelleştirmeleri: Exploit protection, ağ güvenliği kuralları ve uygulama denetimi.

- Merkezi yönetim: Defender for Endpoint ile uç nokta davranışlarının izlenmesi ve olaylara hızlı müdahale.

İaC tabanlı yaklaşımda Defender politikaları bir profil olarak saklanır ve sunuculara uygulanır. Böylece yeni bir sunucuya geçildiğinde aynı güvenlik profili hızlıca devreye girer. Uzmanların belirttiğine göre bu süreç hatasız ve tekrarlanabilir olarak yürütülebilir. Ayrıca politikaların GPO üzerinden devreye alınması, manuel konfigürasyon risklerini önemli ölçüde azaltır.

Otomatik log toplama ve olay yönetimi için Windows Server Yapılandırması

Olay günlükleri güvenliğin nabzını tutar. Windows Event Forwarding (WEF) ya da SIEM entegrasyonu ile loglar merkezi olarak toplanabilir. Bu adım, destek ekiplerinin yanıt süresini iyileştirir ve yasal uyum için gereklidir. Temel uygulama önerileri:

- Central collector kurulumu: Loglar için güvenli bir toplama noktası belirleyin; Windows Server üzerinde WEF konfigüre edin veya NXLog gibi araçlarla toplama yapın.

- Event subscriptions: Önemli olayları (başarısız oturum denemeleri, Defender olayları, EDR uyarıları) merkezi noktaya yönlendirin.

- Olay analiz otomasyonu: Basit kural setleri ile olayları sınıflandırın ve uyarılar için bildirimler oluşturun.

Olay logları sadece güvenlik açısından değil, operasyonel performans için de değerlidir. Doğru kurulum ile bir odadaki tüm sunucunun log akışı tek bir noktadan izlenebilir. Yapay zeka destekli analizler, davranış anomalilerini hızlıca ortaya çıkarır ve savunma planını güçlendirir. Ayrıca log verisi temiz ve arşivlenebilir olmalıdır; bu, uzun vadeli performans ve maliyet yönetimi için de kritiktir.

Pratik uygulama: adım adım bir senaryo ile Windows Server kurulumu

- Hazırlık: Domain katılımı, güvenlik politikaları ve Defender ayarlarını içeren bir baseline taslağını repository’de saklayın. IaC aracı olarak PowerShell DSC veya Terraform kullanmaya karar verin.

- GPO baseline dağıtımı: GPO’nun kimlik bilgileri, ayarları ve sürüm geçmişi bir konfigürasyon dosyasına alın. CI/CD ile test aşamasından geçirip hedef OU’lara uygulayın.

- Defender entegrasyonu: EPP ve EDR ayarlarını belirli profiller halinde tanımlayın ve domain genelinde tüm sunuculara eşit olarak dağıtın.

- Olay log toplama yapılandırması: WEF kurulumunu tamamlayın, olay akışını merkezi kümeye yönlendirin ve SIEM ile entegrasyonu devreye alın.

- Doğrulama ve denetim: Baseline’ın uygulanıp uygulanmadığını doğrulayın. Örnek testler: başarısız oturum denemeleri sayısı, Defender güncellemelerinin durumu ve log akışının tamlığı.

Bu adımlar ile Windows Server güvenliği güçlenir ve “sunucu kurulumu” süreçleri tekrarlanabilir hale gelir. Özellikle güncel tehdit modellerine karşı Defender’ın politika tabanlı koruması, yapay zeka destekli uyarılarla birleşir. Sabit bir konfigürasyon her sunucuda aynı şekilde çalışır ve yeni makineler hızla üretime alınır.

Sonuçlar ve en iyi uygulamalar

Özetlemek gerekirse, IaC ile GPO tabanlı baseline, Defender entegrasyonu ve otomatik log toplama birleştiğinde Windows Server güvenliği güçlenir ve kurulumlar tekrarlanabilir. En iyi uygulamalar şu başlıklar altında özetlenebilir:

- Kaynak sürüm yönetimi: Tüm konfigürasyonlar sürüm geçmişi ile saklanmalı; hangi değişikliklerin ne zaman devreye girdiğini izlemek esastır.

- Otomasyon ve test: CI/CD süreci ile değişiklikler otomatik test edilir, onaylandığında üretime alınır.

- Gözetim ve raporlama: Merkezi log yönetimi güvenli olaylara hızlı yanıtı sağlar.

- Güvenlik için sürekli iyileştirme: Yeni Defender özellikleri ve Windows güvenlik güncellemeleri takip edilmelidir.

Sıkça sorulan sorular (FAQ)

Windows Server güvenliği için IaC nedir ve neden önemlidir? IaC, altyapıyı kod olarak tanımlama ve sürüm kontrolünde saklama yaklaşımıdır. Windows Server güvenliği açısından IaC, güvenlik politikalarının otomatik olarak uygulanmasını, hataların azaltılmasını ve denetlenebilir bir değişim geçmişinin olmasını sağlar. Bu sayede hızlıca çoğaltılabilir ve uyum gereksinimleri karşılanır.

GPO tabanlı baseline hangi güvenlik alanlarını kapsar? Parola politikaları, hesap kilitleme politikaları, Audit ve olay kaydı, UAC ve uygulama denetimi, Defender ayarları ve davranış analizi gibi başlıklar baseline içinde yer alır. Böylece yeni sunuculara aynı güvenlik düzeyi kolayca uygulanır.

Olay logları merkezi olarak toplamak için hangi araçlar kullanılır? Windows Event Forwarding (WEF) en yaygın çözümlerden biridir. SIEM altyapıları ile entegrasyon yapmak gerekirse NXLog veya Windows Native Forwarding gibi araçlar kullanılarak loglar merkezi olarak toplanır ve analiz için hazırlanır.

İsterseniz bu yaklaşımı sizin ortamınıza özel olarak uyarlayalım. İletişime geçin; mevcut altyapınızı analiz edip size özel bir IaC tabanlı Windows Server güvenliği ve log toplama planını sunalım.

Bu konu üzerinde daha derin bir çalışma yapmak ister misiniz? Hemen bize iletişim formu üzerinden ulaşın ve güvenli, tekrarlanabilir bir Windows Server kurulumu için bir yol haritası çıkaralım.