- Kenar Sunucuları için Yapay Zeka Destekli Stratejilerin Temel Kavramları

- Kenar Sunucuları Mikrosegmentasyonu ile Güvenlik ve İzolasyon

- Otomatik Güç Yönetimi: Enerji Verimliliği İçin Adımlar

- Log Analitiği: Uçtan Uca Güvenlik ve Performans İzleme

- İşletim Sistemleri ve Sunucu Tercihleri: Yapay Zeka Destekli Karar

- Pratik Uygulamalar ve Adım Adım Uygulama Rehberi

- Sıkça Sorulan Sorular (FAQ)

Kenar sunucuları güvenliği, enerji verimliliği ve performans dengesi için yapay zekanın sunduğu olanaklar giderek önemli hale geldi. Bu rehberde, mikrosegmentasyon, otomatik güç yönetimi ve log analitiğiyle uçtan uca bir güvenlik stratejisinin nasıl kurgulanacağını adım adım ele alıyoruz. Ayrıca, işletim sistemleri ve sunucu tercihleriyle ilgili pratik öneriler de sunuyoruz. Amaç, gerçek dünya senaryolarında uygulanabilir bir çerçeve sunmak.

Kenar Sunucuları için Yapay Zekâ Destekli Stratejilerin Temel Kavramları

Günümüz kenar sunucuları, merkezi bulut kadar güçlü güvenlik önlemlerine ihtiyaç duyar. Ancak kaynaklar sınırlı olduğunda, geleneksel yaklaşımlar çoğu zaman yetersiz kalır. Burada yapay zeka destekli çözümler devreye girer. Mikrosegmentasyon, kaynakları izole eder ve tehdit yüzeyini küçültür; otomatik güç yönetimi, tüketimi düşürür ve ısınmayı engeller; log analitiği ise anomali tespitini hızlandırır. Bu üç sütun, birbirini tamamlar ve uçtan uca bir güvenlik mimarisinin temelini oluşturur.

Peki ya kis aylarinda? Yaz aylarında yoğun trafik, kışın ise soğuk depolama süreçleri gibi varyasyonlar, kenar altyapısını zora sokabilir. Bu nedenle, sürekli izleme ve adaptif politikalar kilit rol oynar. Yapay zekanın sağladığı öngörülebilirlik, karar süreçlerini hızlandırır ve manuel müdahaleyi azaltır. Cogu durumda, doğru konfigürasyon ile sunucu kurulumu esnasında güvenlik ve enerji tasarrufu birbirine entegre bir şekilde ilerler.

Çerçeve ve hedefler

- Güvenlik odaklı mikrosegmentasyon: Ağ içi hareketleri sınırlandırır, izinsiz erişimi engeller.

- Otomatik güç yönetimi: Yoğun iş yüklerinde performanstan ödün vermeden enerji tasarrufu sağlar.

- Log analitiği ve yapay zeka eşleşmesi: Anomali tespiti ve olay korelasyonu için merkezî görünürlük sunar.

Kenar Sunucuları Mikrosegmentasyonu ile Güvenlik ve İzolasyon

Mikrosegmentasyon, her bir iş yükünü veya hizmeti kendi güvenlik alanına koyar. Bu, birden çok katmanda koruma sağlar ve hareket kısıtlamalarını netleştirir. Uzmanların belirttiğine göre, yüzey alanını küçültmek, saldırganların hareketini zorlaştırır. Mikrosegmentasyonun en büyük getirisi, ihlal durumunda hasarın daraltılmasıdır.

Uygulama adımları şu şekilde özetlenebilir:

- İş yüklerini ve veri akışlarını envanterleyin; hangi hizmetin hangi kaynaklara eriştiğini netleştirin.

- Politika tabanlı bir güvenlik altyapısı kurun. Gereksiz erişimleri kapatın; minimum ayrıcalık prensibini uygulayın.

- SDN veya konteyner ağ çözümleriyle (CNI) mikrosegmentasyon politikalarını otomatikleştirin.

- Giriş-çıkış hareketleri için loglamayı ve olay yönetimini entegre edin; yapay zekayla anomali tespiti için temel veri seti oluşturun.

Günlük hayattan bir örnek vermek gerekirse, bir kenar edge uygulaması için müşteri verilerini işleyen bir mikroservis seti düşünün. Mikrosegmentasyon ile bu servisler arasındaki iletişim, sadece yetkili hizmetler arasında gerçekleşir. Bu, baskın tehditlerin yayılmasını engeller ve ihlal durumunda hangi bileşenin tetiklendiğini netleştirir.

İpucu: Mikrosegmentasyon politikalarını, sunucular arası ağ trafiğini sürekli izleyen ve gerekirse otomatik olarak güncelleyen AI destekli araçlarla güçlendirin. Böylece politika güncellemeleri, manuel müdahaleye ihtiyaç duymadan uygulanır.

Otomatik Güç Yönetimi: Enerji Verimliliği İçin Adımlar

Otomatik güç yönetimi, edge tarafında enerji masraflarını azaltırken performansın korunmasını sağlar. DVFS (Dynamic Voltage and Frequency Scaling), boşta kalma modları ve iş yüklerinin akıllı paketlenmesi, modern kenar cihazlarında temel stratejilerdir. Üreticilerin verilerine göre, uygun DVFS politikaları ile öngörülen uçris performans kaybı minimumda tutulabilir ve enerji tasarrufu anlamlı düzeye ulaşabilir.

Uygulama önerileri:

- İş yüklerini analiz edin ve yoğunluk seviyelerine göre enerji profillerini eşleyin.

- Boşta kalan çekirdekleri hızla uyku/derin uyku modlarına alın; kritik iş yükleri için hızlı uyandırma mekanizması kurun.

- Termal yönetimi ile güç akışını ilişkilendirin; aşırı ısınma durumunda otomatik olarak talebi azaltan politikalar belirleyin.

- İzleme ve raporlama ile enerji tasarrufunu ölçün; ROI odaklı hedefler belirleyin.

Bir pratik senaryoda, kuzey yarım küredeki bazı edge sunucuları düzensiz yüklerle karşılaşıyor. Otomatik güç yönetimi sayesinde, talep yoğun olmayan saatlerde düşük güç modları devreye girer; bu sayede enerji maliyetlerinde kayda değer düşüş sağlanır ve toplam toplam sahip olma maliyeti (TCO) azaltılır.

Log Analitiği: Uçtan Uca Güvenlik ve Performans İzleme

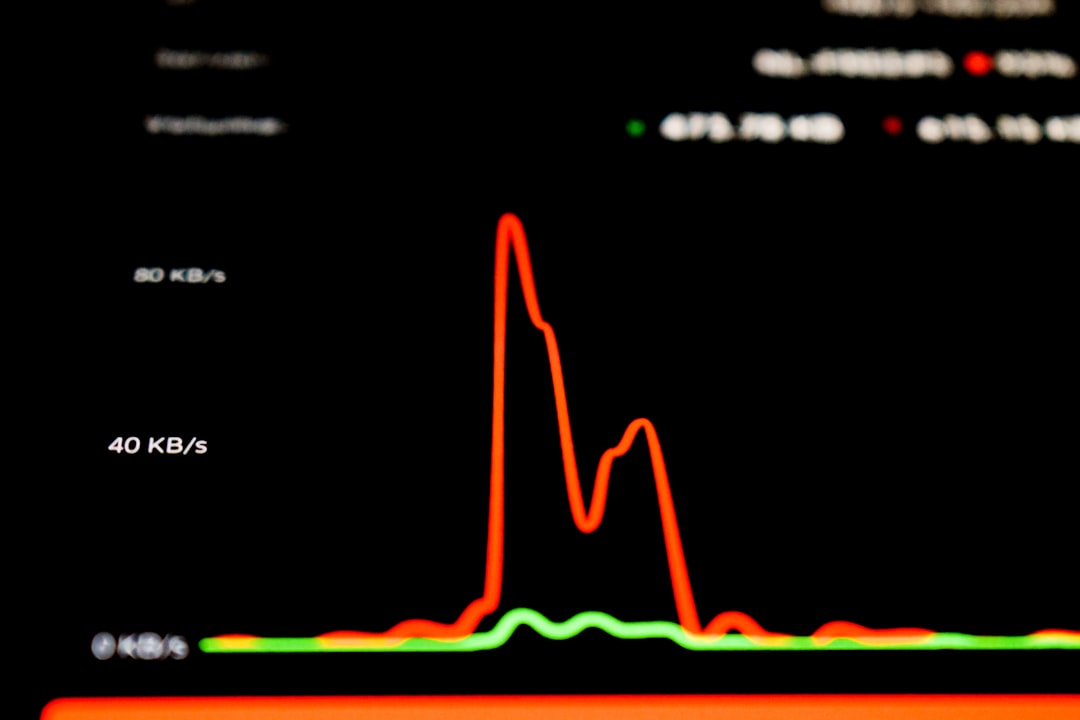

Log analitiği, olayları tek bir noktada toplayıp analiz etme kapasitesi sunar. Yapay zeka temelli analitik, anormal davranışları hızlıca saptayabilir ve güvenlik olaylarını birleştirilmiş bir görünümle sunabilir. Elde edilen bulgular, güvenlik ekiplerinin artık yalnızca manuel vaka incelemesi yapmasına gerek bırakmaz; otomatik korelasyon ve uyarılar, müdahaleyi hızlandırır.

Uygulamada şu adımlar etkili olur:

- Log kaynaklarını (sunucu logları, ağ cihazları, uygulama katmanı) merkezi bir platformda toplayın.

- AI tabanlı anomali tespiti için günlük, saatlik ve anlık metrikleri hizalayın.

- Olay korelasyonu ile güvenlik ve operasyonel olayları bir araya getirin; gerçek zamanlı uyarılar kurun.

- Olay sonrasında geri bildirim mekanizması ile öğrenmeyi sürekli kılın.

Sonuç olarak, log analitiği ile kenar güvenliği güçlendirilir ve sunucu performansı da sürekli izlenir. Uyguladığınız politika ve araçlar, güncel tehdit modellerine karşı adaptif bir savunma sağlar.

İşletim Sistemleri ve Sunucu Tercihleri: Yapay Zeka Destekli Karar

Kenar sunucularında işletim sistemi seçimi, güvenlik ve kaynak yönetimi açısından hayati öneme sahiptir. Hafif ve güvenli dağıtımlar, hızlı kurulum ve uzun vadeli bakım kolaylığı sağlar. Alpine Linux, Ubuntu Server veya Debian tabanlı çözümler gibi minimal imajlar, ağ kapsayıcılığı ve güvenlik yamaları için avantajlıdır. Ayrıca ARM64 veya x86_64 gibi mimari tercihlerine göre donanım verimliliği değişir; bu yüzden karar sürecinde çalışma yükleri ve beklenti performansı netleştirilmelidir.

İşletim sistemi konfigürasyonunda göz önünde bulundurulması gereken noktalar:

- Güvenlik odaklı default konfigürasyonlar; gereksiz servisler kapatılır.

- Güncel güvenlik yamalarının düzenli uygulanması ve otomatik güvenlik taramaları.

- Kaynak kısıtlı ortamlarda hafif sanallaştırma veya konteyner tabanlı mimarilerin tercih edilmesi.

- Sunucu temizliği ve diskteki gereksiz verilerin temizlenmesi uygulamaları (log tutma politikaları, retansiyon süresi).

Deneyimlerimize göre, kenar senaryolarında hafif bir Linux dağıtımıyla başlayıp ihtiyaç duyulan ek güvenlik katmanlarını kademeli olarak eklemek, hem güvenliği artırır hem de bakım operasyonlarını sadeleştirir. Ayrıca, sunucu kurulumu sürecinde hangi uygulamaların hangi kapsayıcıya veya sanal makineye alınacağını netleştirmek, güvenli ve ölçeklenebilir bir altyapı kurmanın temel adımlarından biridir.

Pratik Uygulamalar ve Adım Adım Uygulama Rehberi

Aşağıdaki adımlar, gerçek dünya uygulamasında sizlere yol gösterecek basitleştirilmiş bir yol haritası sunar. Her adım, güvenlik ve verimlilik hedeflerinize odaklanır.

- Envanter ve sınıflandırma: Hangi iş yükleri, hangi verileri işler? Hangi politika gereklidir?

- Güvenlik politikalarının oluşturulması: Mikrosegmentasyon kuralları ve ağ güvenliği için başlangıç politikaları.

- Güç yönetimi stratejisi: Yoğun saatler için önceliklendirme ve düşük güç modları için tetikleyiciler.

- Log toplama ve analiz altyapısı kurun: OpenSearch/ELK gibi çözümler ile merkezi görünürlük.

- Güvenlik ve performans denetimi: Periyodik incelemeler ve otomatik uyarılar.

Bu adımlar, özellikle sunucu kurulumu sırasında dikkat edilmesi gereken noktaları kapsar. Ayrıca sunucu logları üzerinde periyodik temizleme ve arşivleme politikalarının belirlenmesi, uzun vadeli operasyonel verimlilik için kritik öneme sahiptir.

Sıkça Sorulan Sorular (FAQ)

Kenar sunucuları güvenliği için mikrosegmentasyon nasıl uygulanır ve hangi araçlar gereklidir?

Hızlı yanıt: Envanter çıkarak hangi iş yüklerinin hangi ağ segmentlerine ihtiyaç duyduğunu belirleyin; ardından bir güvenlik politikası altyapısı kurun ve SDN veya CNI tabanlı çözümlerle politikaları otomatikleştirin. Popüler araçlar arasında OpenFlow destekli SDN çözümleri ve konteyner tabanlı güvenlik katmanları bulunur.

Yapay zeka destekli güç yönetimi kenar sunucularında ne kadar tasarruf sağlar?

Kesin olmamakla beraber, doğru kurulum ile enerji tasarrufu önemli ölçüde artabilir. Özellikle yoğun olmayan zamanlarda güç tasarrufu yapan modlar ve akıllı iş yükü planlaması ile toplam enerji maliyetlerinde kayda değer düşüş sağlanabilir. Gerçek değerler, kullanılan donanım ve iş yüklerine bağlı olarak değişir.

Kenar sunucuları için en güvenli işletim sistemleri hangileridir?

Güvenli ve hafif dağıtımlar, kenar senaryolarında en çok tercih edilenler arasındadır. Alpine Linux ile minimal imajlar, Ubuntu Server ve Debian tabanlı sistemler, güvenlik yamaları ve uzun vadeli destek dengesi açısından sık kullanılan seçeneklerdir. Karar verirken; gerektiğinde konteynerleşme ve sanallaştırma seçeneklerini de düşünün.

Gözünüzü dört açın: Güvenlik ve enerji verimliliği, birbirini destekleyen iki yön olarak ele alınmalı. Yapay zeka destekli çözümler bu uyumu sağlar ve operasyonel zorlukları azaltır.