Sunucu kurulumu güvenliği, dijital altyapınızın güvenilirliği için temel bir zorunluluktur. Modern tehditler karşısında yalnızca doğru işletim sistemi seçimi yeterli değildir; aynı zamanda SSH güvenliği, kullanıcı yönetimi, firewall konfigürasyonu ve log politikalarının eksiksiz uygulanması gerekir. Bu yazıda adım adım uygulanabilir bir temel yapılandırma şablonu sunuyoruz. Ayrıca yapay zeka destekli otomasyonun güvenlik envanterine nasıl entegre edilebileceğini ve pratik kontrol listelerini paylaşıyoruz. Sonuç olarak, sunucu performansı ve güvenliği dengede tutan bir yaklaşımı benimseyeceksiniz.

İçindekiler

- Sunucu kurulumu güvenli temel yapılandırma şablonu: SSH güvenliği ve anahtar yönetimi

- Kullanıcı yönetimi ve erişim politikalarının adımlı uygulanması

- Firewall ve ağ güvenliği: temel adımlar

- Log yönetimi ve sunucu logları: toplama, saklama, analiz

- İşletim Sistemleri ve güvenli temizliği: güncellemeler ve hizmet yönetimi

- Yapay zeka ile güvenlik otomasyonu: riskler ve faydalar

- Güvenlik için adım adım kontrol listesi ve yöntemler

Sunucu kurulumu güvenli temel yapılandırma şablonu: SSH güvenliği ve anahtar yönetimi

Sunucu kurulumu güvenliği için en kritik adımlardan biri SSH üzerinden güvenli erişim altyapısını kurmaktır. İlk hedef, kimlik doğrulama mekanizmasını güçlendirmek ve yetkisiz erişimleri engellemektir. Bu bölümde temel konfigürasyonlar ve uygulanabilir pratikler bulunmaktadır. Peki ya kis aylarinda, hangi konfigürasyonlar en çok etki eder?

- Public key ile kimlik doğrulama kullanın; PasswordAuthentication ve ChallengeResponseAuthentication kapalı olsun.

- Root oturum açmayı kapatın ve mümkünse PermitRootLogin ayarını no olarak belirleyin.

- SSH konfigürasyonunda sadece güvenli protokoller kullanın; gereksiz portları kapatın ve mümkünse tek bir güvenli port üzerinden bağlantıyı sağlayın.

- Oturum sürelerini kısıtlayın ve SSH oturumlarının zamanında kapanması için ClientAliveInterval ile ClientAliveCountMax ayarlarını yönetin.

- İki faktörlü kimlik doğrulama için GA veya TOTP tabanlı çözümler ile entegrasyon düşünün.

Bu adımlar, sunucu kurulum güvenliği açısından temel dayanakları sağlamlaştırır. Ayrıca sunucu temizliği ve güvenlik güncellemeleri, güvenli bir temel oluşturmanıza yardımcı olur. Sunucu kurulumu güvenliği bağlamında “kullanıcı yönetimi ile birleşik güvenlik” yaklaşımı da kritik bir rol oynar.

SSH anahtarları ve güvenli anahtar yönetimi

Anahtarlar, kimlik doğrulamanın güvenliğini belirleyen en önemli unsurlardır. Ciddi bir güvenlik için her kullanıcı için benzersiz anahtar çifti üretin ve anahtar depolama politikası belirleyin. Anahtarlar için en iyi uygulamalardan bazıları şunlardır: aktif-yalnız anahtar yönetimi, authorized_keys vasıtasıyla yetkilendirme yönetimi ve periyodik anahtar temizliği. Bu süreçler, sunucu kurulumu güvenliği açısından hayati öneme sahiptir.

Kullanıcı yönetimi ve erişim politikalarının adımlı uygulanması

Kullanıcı yönetimi, en çok ihmal edilen güvenlik katmanlarından biridir. Yetkisiz erişimleri önlemek için en temel ilke, en az ayrıcalık prensibidir. Bu bölümde adım adım uygulanabilir politikalar yer alır. Deneyimlerimize göre, çoğu ihlâl, hesap paylaşımı veya geniş izinlerden kaynaklanır.

- Her kullanıcı için ayrı hesap ve rol tanımı yapın; sudo yetkileri sadece gerektiğinde verilsin.

- Bağımsız gruplar üzerinden erişimi yönetin; sudoers dosyasını dikkatle düzenleyin ve visudo kullanın.

- İzleme ve yorumlama için kullanıcı aktivitelerini günlük olarak kaydedin; olağan dışı oturumlar için otomatik uyarılar kurun.

- Harici erişim için IP beyaz listeleme ve bağlantı sınırlamaları uygulayın; kimlik doğrulama adımlarını zorlaştırın.

Bu adımlar, sunucu güvenliği ve veri bütünlüğü açısından kritik rol oynar. Ayrıca kullanıcıların kendilerini güvenli kılmalarına da yardımcı olur.

Firewall ve ağ güvenliği: temel adımlar

Ağ güvenliği, dışarıdan gelen tehditleri filtreleyen ilk savunma hattıdır. Basit ama etkili bir yapılandırma ile iç ve dış trafiği net biçimde ayrıştırabilirsiniz. Bu bölümde temel uygulamalar yer alır.

- Varsayılan olarak tüm bağlantıları reddedin; yalnızca gerekli portları açın.

- Giriş kayıtlarını izlemek için rate limiting ve connection tracking kullanın; brute force saldırılarını azaltın.

- Fail2ban veya benzeri araçlarla kötü niyetli denemeleri otomatik olarak engelleyin.

- VPN veya güvenli bant genişliği üzerinden yönetim trafiğini yönlendirin; açık ağlarda yönetim ara yüzlerini izole edin.

Firewall yapılandırması, sunucu güvenliği için vazgeçilmez bir pratiktir. Ayrıca, ağ güvenliği politikalarını işletim sistemi güvenlik güncellemeleriyle desteklemeyi unutmayın.

Log yönetimi ve sunucu logları: toplama, saklama, analiz

Loglar, güvenlik olaylarını anlamak ve sorunları tespit etmek için en değerli kaynaktır. Doğru bir log politikası ile olaylar hızlıca izlenir ve geriye dönük analizler yapılır. Log yönetimi, sunucu temizliği ve güvenlik denetimleri için temel bir adımdır.

- Merkezi log sunucusuna yönlendirme ve log rotasyonunu otomatikleştirme.

- Günlük verileri minimum süreyle saklama değil, belirli güvenlik ve uyum gereksinimlerine göre saklama süresi belirleme.

- Olay bazlı uyarılar için SIEM benzeri çözümler veya açık kaynak araçları kullanma.

- Log güvenliği için imzalama veya değişmez disk politikaları uygulama.

Sunucu logları, güvenli hareketlerin izlenmesi için kritik olduğundan, saha uygulamalarında log analiz frekansını ve alarm prioritelerini net belirlemekte fayda var. Ayrıca güncelleme ve bakım süreçlerinde loglarının temizliği değil, güvenli ve şeffaf bir şekilde tutulması hedeflenmelidir.

İşletim Sistemleri ve güvenli temizliği: güncellemeler ve hizmet yönetimi

İşletim sistemleri, güvenliğin temelinidir. Güncel olmayan paketler, bilinen açıklar üzerinden risk doğurur. Buhar gibi hızlı bir şekilde yükselen tehditler karşısında düzenli güncellemeler hayati önem taşır. Ancak güncellemeler dikkatli planlanmalıdır.

- Minimal bir kurulum ile gereksiz hizmetleri devre dışı bırakın ve yalnızca ihtiyaç duyulan paketleri kurun.

- Hizmetler arasında ağ servislerini mümkünse izole edin; gereksiz portları kapatın.

- Otomatik güncellemeler için tercihli bloklar belirleyin; kritik güvenlik güncellemeleri öncelikli olarak uygulanmalı.

- Güçlü uç yapılandırmalarla kullanıcı arayüzlerini ve servis hesaplarını güvenli hale getirin.

Bu yaklaşım, sunucu temizliği stratejisiyle birleştiğinde güvenli bir temel oluşturur. Ayrıca, işletim sistemi güvenliği konusunda üreticilerin önerdiği güvenlik klavuzlarını takip etmek, uyum gerekliliklerini karşılamak açısından da faydalıdır.

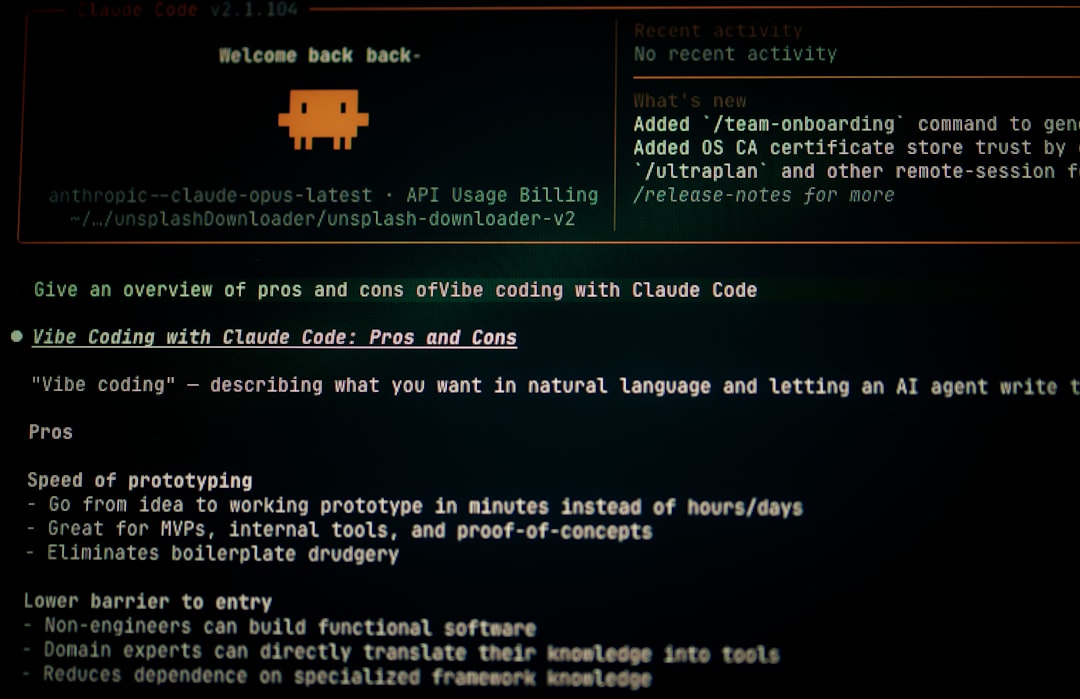

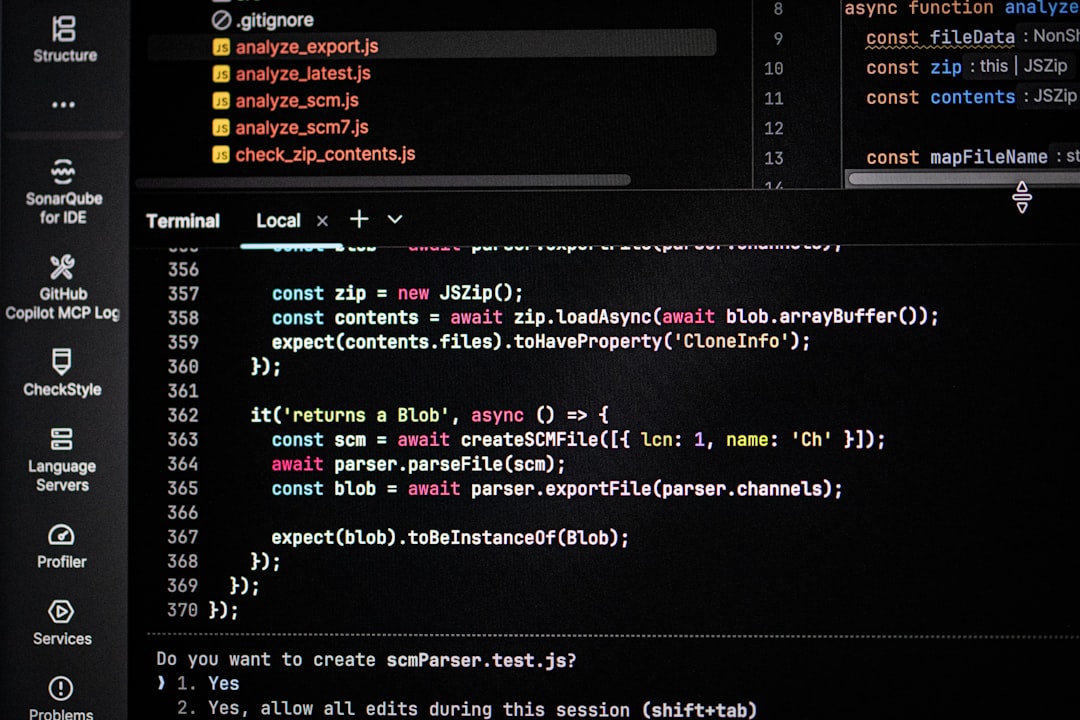

Yapay zeka ile güvenlik otomasyonu: riskler ve faydalar

Yapay zeka, olay tespiti ve yanıt süreçlerini hızlandırabilir. Ancak otomasyon, tek başına güvenliği garanti etmez; insan denetimi ile birleşmelidir. Özellikle log analizi, anomali tespiti ve güvenlik uyarılarında AI tabanlı çözümler değerli sonuçlar verir. Fakat model hataları ve veri körlüğü gibi riskler de vardır—bunları önlemek için insan gözetimi ve düzenli denetim şarttır.

- Güncel tehdit modelleri ile eğitilmiş sistemler kullanın; sürekli güncelleyin.

- Otomatik aksiyonları sınırlı tutun; kritik kararları ancak insan onayı ile yürütün.

- Güvenlik uyarılarını güvenilir kişilere yönlendiren çok katmanlı bildirim mekanizmaları kurun.

- AI tabanlı çözümleri, geleneksel güvenlik önlemleriyle birlikte kullanın; tek başına güvenliği sağlamak mümkün değildir.

Su an icin en iyi yöntem, güvenlik süreçlerini manuel kontrolle destekleyen akıllı otomasyon kombinasyonudur. Bu sayede, sunucu performansı ile güvenlik dengesini korumak mümkün olur.

Güvenlik için adım adım kontrol listesi ve yöntemler

Aşağıdaki kontrol listesi, sunucu kurulumu güvenliği açısından hızlı bir başlangıç sağlar. Her adım, pratikte uygulanabilir ve gerçek dünya senaryolarında test edilmiştir.

- SSH güvenliği için anahtar tabanlı kimlik doğrulamayı etkinleştirin ve root erişimini kapatın.

- Kullanıcı yönetiminde least privilege prensibini benimseyin; sudoers dosyasını düzenleyin.

- Firewall konfigürasyonunu default-deny ile başlayıp sadece gerekli portları açacak şekilde yapılandırın.

- Fail2ban veya benzeri araçlarla brute force saldırılarını engelleyin ve otomatik bloklama kuralları ekleyin.

- Logları merkezi bir yere toplayın; log rotasyonunu ve saklama politikalarını netleştirin.

- İşletim sistemi güncellemelerini planlı bir takvimle uygulayın; gereksiz servisleri kaldırın.

- Güvenlik politikalarını dokümante edin ve ekip içindeki herkesin bu politikaları izlemesini sağlayın.

- Yapay zeka tabanlı güvenlik çözümlerini, insan denetimi ile entegre edin.

Bu adımlar, sunucu kurulumu güvenliği açısından güçlü bir temel sağlar. Ayrıca sunucu güvenliği ve sunucu logları konularında net bir farkındalık yaratır. Unutmamak gerekir ki güvenlik, bir kez yapılacak bir iş değildir; sürekli bir süreçtir.

Pratik örnekler ve gerçek dünya uygulamaları

Bir finans sektörü firmasını ele alalım. Yeni sunucular kurulduğunda önce least privilege ilkesi ile kullanıcı hesapları oluşturulur. SSH anahtarları her kullanıcı için ayrı olarak verilir ve root erişimi kapatılır. Ardından güvenlik duvarı konfigürasyonu ile yalnızca gerekli portlar açılır; 443 ve 22 gibi kritik portlar için güvenli bağlantılar sağlanır. Log merkezi kurulup, 30 günlük log verisi tutulur; 90 günlük arşiv için saklama politikası belirlenir. Haftalık güvenlik güncelleme planı ile işletim sistemi tüm ekosistem için güncel tutulur. Böylece hem güvenlik hem de performans dengelenir.

Bir sonraki adım olarak, yapay zeka destekli otomasyonun entegrasyonu düşünülmelidir. Örneğin, anomali tespit modülleri, yüksek trafik veya beklenmeyen erişim denemelerini tespit ederek güvenlik ekiplerini uyarır. Ancak otomasyonun her durumda tek başına karar vermesi risklidir; insan onayı ile hareket eden bir güvenlik operasyon merkezi (SOC) daha güvenilir sonuçlar verir.

Uygulama rehberi ve kaynaklar

Bu makalede paylaşılan şablonlar, farklı işletim sistemleri ve bulut sağlayıcıları için uyarlanabilir. Üretici dokümantasyonları ve güvenlik kılavuzları, her adım için ayrıntılı konfigürasyonlar sunar. Özellikle Linux tabanlı sunucular için iptables, ufw veya firewalld gibi araçların resmi belgeleri, pratikteki konfigürasyonlarınızı yönlendirecektir. Ayrıca log yönetimi araçları için rsyslog, journald ve ELK stack seçenekleri değerlendirilebilir.

Son olarak, güvenli sunucu kurulumunu destekleyen pratik notlar: yedeklemeyi otomatikleştirin, test ortamında güvenlik senaryolarını periyodik olarak deneyin ve ekip içi iletişimi güçlendirin. Hepsi bir arada, güncel tehditlere karşı dayanıklı bir altyapı sağlar.

Sonuç ve çağrı

Sunucu kurulumu güvenliği, yalnızca teknik konfigürasyonlardan ibaret değildir; süreç odaklı bir yaklaşımdır. SSH güvenliği, kullanıcı yönetimi, firewall ve log politikalarıkapsamlı uygulanmalıdır. Yapay zeka ile otomasyon destekli güvenlik, ancak insan gözetimi ile güçlendirilmelidir. Bu rehberde paylaşılan adımlar ile kendi altyapınızı güvenli bir şekilde kurabilir, güvenli sunucu performansı hedeflerinize ulaşabilirsiniz. Şimdi harekete geçme zamanı.

Call to Action: Sunucularınızı güvenli bir temel ile kurmak ve güvenlik politikalarınızı hayata geçirmek için hemen bir güvenlik değerlendirmesi planlayın veya bizimle iletişime geçin. Güvenli bir başlangıç için adım atın.