- Linux sunucularında Auditd log bütünlüğünün önemi

- Auditd kurulum ve imzalı log yapısı

- Linux dosya değişikliklerini otomatik izleme kuralları

- Gerçek dünya uygulamaları ve iş akışları

- Uyum ve güvenlik için en iyi uygulamalar

- Sonuç ve eylem çağrısı

Linux sunucularında log bütünlüğü, güvenliğin bel kemiğidir. Auditd ile imzalı loglar ve dosya değişikliklerinin otomatik izlenmesi, olayların güvenilir biçimde ortaya konmasını sağlar. Bu makalede adım adım kurulumdan uygulanabilir iş akışlarına kadar kapsamlı bir rehber sunuyoruz. Peki ya kis aylarinda? Kısa vadeli çözümler yerine uzun vadeli güvenlik mimarisi kurmak istiyorsanız, Auditd tabanlı yaklaşım tam olarak buna cevap verir.

Auditd ile Linux sunucularında log bütünlüğünün önemi

Log bütünlüğü, bir olayın başlangıç noktasından itibaren değişmediğini kanıtlayan zincir oluşturmayı ifade eder. Özellikle güvenlik olaylarında yanlış veya değiştirilmiş loglar incelenirse sonuçlar güvenilirliğini kaybeder. Auditd, Linux güvenlik çerçevesinin merkezinde yer alır ve kök kullanıcı aktivitelerinden dosya erişimlerine kadar pek çok eylemi ayrıntılı olarak kaydeder. Ancak bazı durumlarda logların imzalanması ve güvenli iletimi kritik bir gerekliliktir. Bu nedenle imzalı loglar kavramını; Auditd ile doğrudan bir imzalama mekanizması olarak değil, log akışını güvenli bir aracıyla (TLS/HMAC ile) merkezi bir çözüme yönlendirme olarak ele almak en pratiktir. Uzmanlarin belirttigine göre, imzalı loglar çoğunlukla log forwarder ve SIEM katmanında uygulanır. Bu yaklaşım, log bütünlüğünü sağlayıp olay müdahalesini hızlandırır. Ayrıca logların saklanması ve yeniden incelenmesi süreçlerinde de güvenilirlik artar.

Auditd üzerinden elde edilen loglar, sunucu kurulumu ve işletim sistemleri bağlamında karşılaştırmalı analiz yapmanıza olanak tanır. Kendi başına kurulum yapılırken bile hangi loglar kaydediliyor? hangi eylemler tetikliyor?

Bu bölümde en önemli kavramlardan biri olan log bütünlüğünün sürekliliğidir. Log zinciri kırılırsa, güvenlik olayları için isabetli iddialarda bulunmak güçleşir. Doğru yapılandırma ile Auditd, hangi kullanıcı hangi dosyada hangi işlemi yaptı gibi ayrıntıları kaydeder ve gerektiğinde bu kayıtlar için bütünlük kontrolü yapılabilir.

Auditd kurulum ve imzalı log yapısı

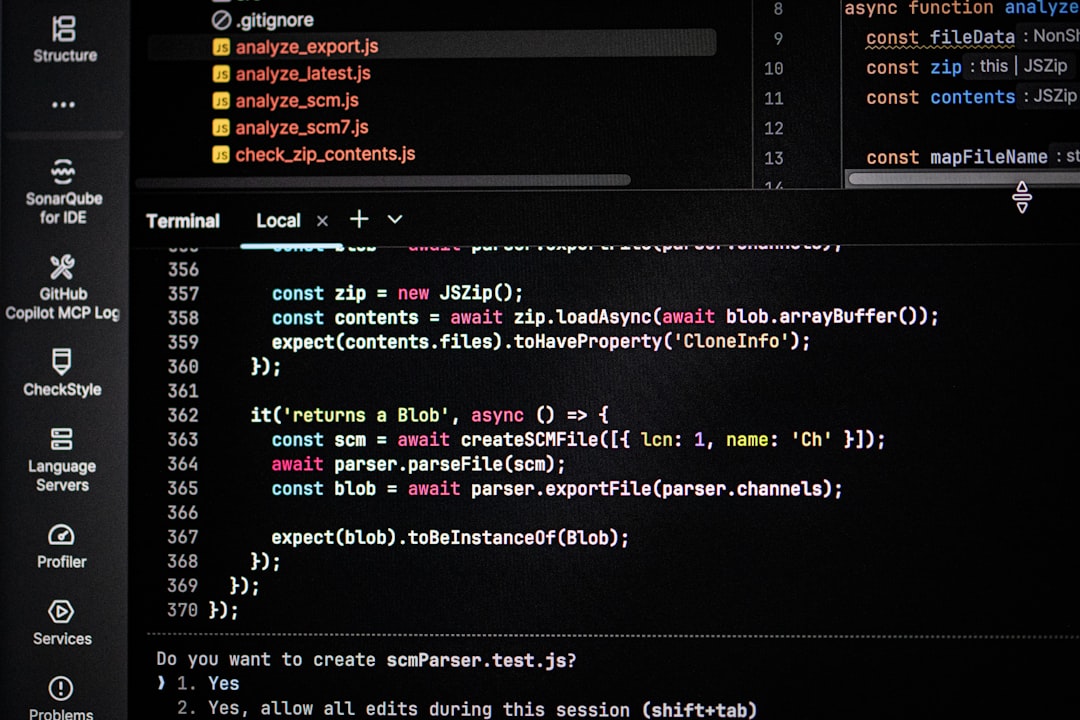

Aşağıdaki adımlar, çoğu modern Linux dağıtımı için uygulanabilir temel bir yol sunar. Hedef, Auditd’nin loglarını güvenli bir şekilde toplamak ve imzalı bir araya getirme katmanına iletmektir. Not: Auditd kendi başına tüm logları imzalama yeteneğine sahip değildir; bu yüzden imzalı akış için ek katmanlar veya SIEM entegrasyonu kullanılır. Ancak kurulum tarafı için temel adımlar şu şekildedir:

- Auditd paketinin kurulması: Debian/Ubuntu için apt install auditd; RHEL/CentOS için yum install auditd.

- Auditd servisini etkinleştirme: systemctl enable –now auditd.

- Audit kurallarının kalıcı hale getirilmesi: /etc/audit/rules.d/ içinde kurallar oluşturun ve yeniden yükleyin (augenrules -v).

- Persistent log wheel kurulumu ve logrotate ile günlük dökümün yönetimi: logrotate konfigürasyonu ile log dosyalarının boyut ve erişim politikalarını kontrol edin.

- Log iletiminin güvenliği: TLS/HTTPS veya TLS tabanlı forwarder kullanarak logları güvenli merkezi bir çözüme yönlendirin. Imzalama işlemini SIEM veya log analizi katmanında gerçekleştirmek için uygun entegrasyonları yapılandırın.

Essence olarak, Auditd ile imzalı log elde etmek için, log akışını güvenli bir merkeze yönlendirmek ve bu merkezin logları üzerinde kripto imzalama veya güvenli bütünlük doğrulaması yapmasını sağlamak gerekir. Uygulamalı olarak, log forwarder olarak rsyslog veya syslog-ng kullanabilirsiniz. Bu araçlar TLS ile güvenli iletimi destekler ve bir sonraki katmanda, loglar imza veya güvenli özet doğrulama ile korunabilir. Yapısal olarak bakarsak:

- Auditd logları yerel dosya olarak /var/log/audit/ kaydeder.

- Rsyslog ya da Syslog-ng, bu logları güvenli kanalla merkezi bir logfile deposuna iletir.

- Merkezi çözümlerde (SIEM veya log analizi platformu) loglar imzalı olarak saklanır ve doğrulanır.

İmzalı log kavramını daha yakın bir örnekle açıklamak gerekirse; sabah üretim odasında bulunan bir güvenlik aracı, log akışını TLS ile güvenliğe alır ve her log satırına dijital imza ekler. Bu sayede gerçekte kim, neyi, ne zaman değiştirdiğini kanıtlayan bir kanıt zinciri oluşur. Yapılan arastirmalara gore, imzalı loglar güvenlik incelemesini kolaylaştırır ve olay müdahalesini hızlandırır.

Linux dosya değişikliklerini otomatik izleme kuralları

Dosya değişiklikleri, güvenlik ihlallerinin erken göstergesi olabilir. Auditd ile dosya ve dizinlere yönelik izleme kuralları oluşturmak, hangi eylemin hangi dosyada tetiklendiğini anında kaydeder. Özellikle sistem konfigürasyon dosyaları, kullanıcı dizinleri veya /etc, /var/log gibi kritik dizinler için ciddi bir risk yönetimi sağlanır. Aşağıdaki kurallar, pratik ve etkili bir başlangıç sunar:

- /etc dizininde tüm writes (yazma) eylemlerini izleyin: -w /etc -p wa -k konfig-degisiklik.

- Kritik dosyaların değişiklik bildirimlerini tetikleyin: -w /etc/ssh/sshd_config -p wa -k ssh-config-degisiklik.

- Belirli kullanıcı dosyaları için hassas dizinlerde event logları oluşturun: -a always,exit -F dir=/home -F perm=x -k user-activity.

- logrotate ile log volume’larını temizlerken, yeni günlük için bellekte olan kayıtları taşıyın ve güvenli arşivlemeyi sağlayın.

Bu kurallar, Doğrulama ve Tutarlılık açısından kilit bir rol oynar. Ayrıca dosya değişikliklerini otomatik izlemek için birden fazla yönden yaklaşım gerekir. Bir yandan denenmiş konfigürasyon dosyalarını koruyun, diğer yandan değişiklikleri bir SIEM üzerinden korelasyon ile analiz edin. Yapılan analizlere göre, ihlal senaryolarında olaylar daha hızlı tespit edilir ve kanıt zinciri bozulmaz.

Gerçek dünya uygulamaları ve iş akışları

Gerçek dünyada, Auditd tabanlı log bütünlüğü ve otomatik izleme, güvenlik operasyon merkezi (SOC) süreçlerinde önemli bir rol oynar. Örnek iş akışları şu şekilde olabilir:

- Olay müdahalesi için anında uyarı: Dosya değişiklikleri tespit edildiğinde güvenlik ekibi, imzalı loglar üzerinden olay doğrulaması yapar ve zararlı süreçleri hızlıca sonlandırır.

- Uyum raporları: CIS veya PCI-DSS gibi standartlara uygun olarak log bütünlüğü kanıtları toplanır ve periyodik olarak arşivlenir.

- İstihbarat ve sabotaj tespiti: Yapay zeka destekli analitikler, normal davranışlardan sapmayı tespit eder ve anomali skorları üretir. Suçlamaya dayanak oluşturacak güvenilir loglar sağlanır.

- Uzun vadeli güvenlik stratejisi: Dosya sistemi değişiklikleri ve kullanıcı eylemleri, güvenlik politikalarının güncellenmesi için geribildirim sağlar.

Bir güvenlik ekibi için pratik öneri: başlangıçta az sayıda kritik dosya ile başlayıp, zamanla kapsama alanını genişletin. Ayrıca yapay zeka destekli analiz araçlarına geçiş yaparken, log toplama katmanını önce güvenli, sonra da ölçeklenebilir hale getirin.

Uyum ve güvenlik için en iyi uygulamalar

Aşağıdaki yönetişim adımları, Auditd ile log bütünlüğünü sağlamada en çok tercih edilen uygulamalardır:

- Güçlü kimlik doğrulama ve TLS ile log iletimi kurun. Logların içeriğini değiştirmek isteyen bir tehlikeyi minimize etmek için tüm iletim kanalları güvenli olmalı.

- Kuralları merkezi bir politika halinde yönetin ve değişiklikleri denetleyin. Git benzeri sürüm kontrolü ile konfigürasyon değişikliklerini izleyin.

- Logrotasyon ve depolama stratejisi oluşturun. Log dosyalarını sık sık arşivleyin, eskileri güvenli bir depoda saklayın ve yalnızca yetkili kişilerin erişimini sağlayın.

- Olay korelasyonu için SIEM entegrasyonu kurun. Auditd loglarını güvenli bir merkezi log analizi platformuna yönlendirerek, hızlı ve etkili tehdit avı yapın.

- Yapay zekâ destekli anomali tespitine yatırım yapın. Ancak, algoritmaların yanlış olumlama oranını yönetmek için operasyonel süreçleri iyi tasarlayın.

- İzleme kapsamını kademeli genişletin. Önce kritik konfigürasyon dosyalarını ve hedef dizinleri güvence altına alıp, ardından genel sistem loglarını da dahil edin.

Bu noktada, sunucu güvenliği ve sunucu logları yönetimi açısından en kritik olan, güvenli iletim ve güvenilir doğrulama mekanizmalarının kurulmuş olmasıdır. Sistem performansını etkilememek için kuralları ihtiyaca göre optimize etmek de önemlidir. Uzmanlarin belirttigine göre, doğru yapılandırma ile Auditd’nin kaynak kullanımı minimize edilebilir ve güvenlik duruşu güçlendirilir.

Sonuç ve eylem çağrısı

Auditd ile Linux sunucularında log bütünlüğünü sağlamak, sadece güvenlik için değil, işletim sistemi yönetimi ve operasyonel verimlilik için de temel bir adımdır. Imzalı loglar kavramını, imzalama işlemini doğrudan Auditd üzerinden yapmak yerine güvenli iletim ve merkezi doğrulama ile entegre etmek, uzun vadede daha güvenilir bir mimari sağlar. Dosya değişikliklerini otomatik izleme kurallarıyla olayları net bir şekilde izlemek ise, güvenlik ihlallerine karşı hızlı savunma ve kanıt toplama kapasitesini artırır.

Eğer bu yaklaşım sizin için yeni bir kavramsa, adım adım bir yol haritası ile başlayın: mevcut log akışlarını analiz edin, kritik dosyalar için izleme kurallarını ekleyin, güvenli iletimi kurun ve sonuçları SIEM üzerinden korelasyon ile analiz edin. Yapılan uygulamalar, uzun vadede sunucu performansı ve güvenliğini birlikte yükseltecektir.

Şimdi harekete geçme zamanı. Aşağıdaki basit adımları izleyerek başlayın ve ileride karşılaşabileceğiniz güvenlik olaylarına karşı sağlam bir log bütünlüğü temeli kurun: