- Sunucu Kurulumu ve Log Toplama: Sunucu Logları Analizine Hazırlık

- Sunucu Güvenliği ve Log Korelasyonu: Yapay Zeka ile Olay Tespiti

- Adım Adım Uygulama Şablonu: Log Korelasyonu ile Otomasyon

- İşletim Sistemleri ve Sunucu Tercihleri: Hangi OS ve Platformlar Entegrasyonu Destekler

- Veri Temizliği, Normalizasyon ve Log Yönetimi

- Güvenlik Olaylarına Yanıt: Uyarı Mekanizmaları ve Müdahale Süreleri

- Kullanıcı Deneyimi ve Operasyonel İyileştirme

- Geleceğe Dönük Entegrasyon ve İyileştirme

Bu makale, sunucu loglarını yapay zeka ile korelasyonlayarak güvenlik otomasyonu kurmak isteyen kurumlar için adım adım bir uygulama şablonu sunar. Log toplama ve temizliğinden, olay tespitine ve otomatik müdahalelere kadar geniş bir yelpazeyi kapsar. Amacımız, sunucu kurulumu, sunucu güvenliği, sunucu logları ve işletim sistemleri konularında somut, uygulanabilir öneriler sunmaktır. Peki ya kis aylarinda? Bu yaklaşım, değişen tehdit manzarasında bile esnekliğini korur ve operasyonel verimliliği artırır. Deneyimlerimize göre, düzgün yapılandırılmış bir log korelasyon katmanı olmadan güvenlik otomasyonunun faydası sınırlı kalır.

Sunucu Kurulumu ve Log Toplama: Sunucu Logları Analizine Hazırlık

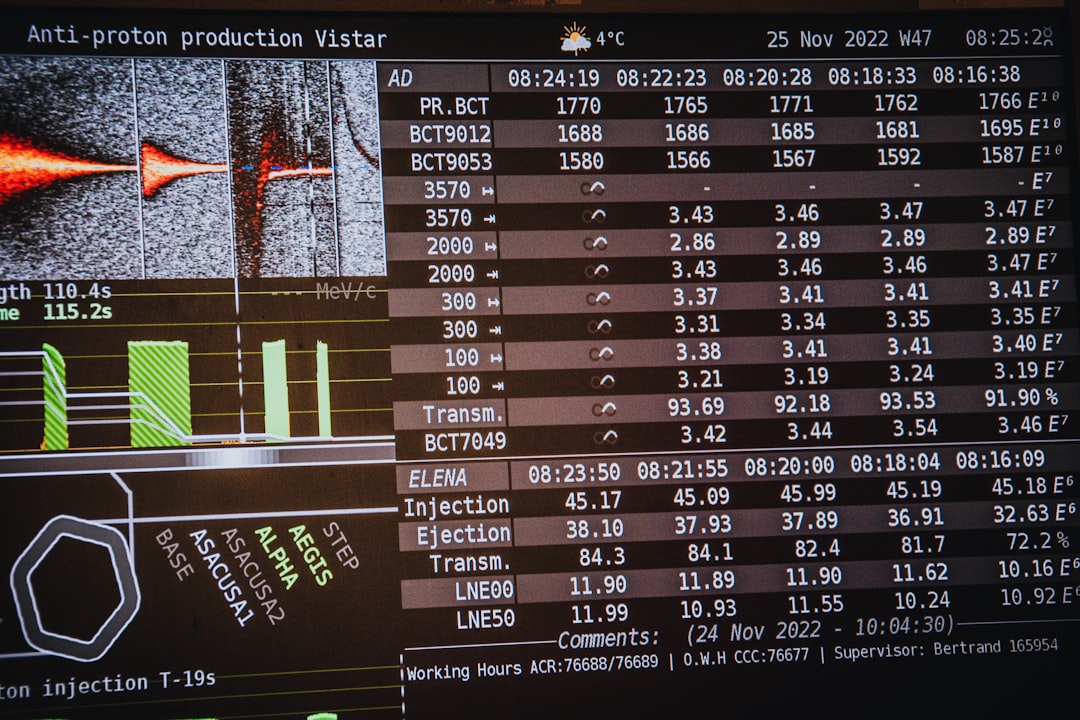

Bir güvenlik otomasyonu projesinin en temel adımı, güvenilir bir log altyapısıdır. Sunucu logları analizinin etkili olması için toplama noktaları net tanımlanmalı ve zaman senkronizasyonu sağlanmalıdır. Aşağıdaki temel adımlar, sağlam bir başlangıç sağlar:

- Çeşitli log kaynaklarını belirleyin: Linux sistemlerinde syslog/journald, Windows için Windows Event Log, ağ cihazlarında netflow/logs, uygulama logları ve veritabanı logları.

- Merkezi log toplama altyapısı kurun: Elinde çok sayıda uç nokta olan ortamlarda, SIEM benzeri bir katman veya bulut tabanlı log broker’ı (ör. Elasticsearch/OpenSearch, Kafka) kullanın.

- Zaman damgası standardizasyonu yapın: NTP ile küresel zaman senkronizasyonu kritik; farklı kaynaklardan gelen zaman damgaları aynı referansla karşılaştırılabilir olmalı.

- Giriş kontrolleri ve erişim günlüklerini zorunlu hale getirin: Yetkisiz erişim denemeleri, başarılı/başarısız girişler ve yetki yükseltme olayları yakalanmalı.

- Veri güvenliği ve anonimliğini sağlayın: Özellikle kişisel ve hassas loglar için maskeleme veya anonimleştirme politikaları uygulanmalı.

Olası bir örnek senaryo: Linux tabanlı bir sunucuda journald ve rsyslog üzerinden tüm olaylar, merkezi bir OpenSearch kümesine aktarılır. Windows tarafında Event Forwarding kullanılarak ana domain üzerindeki güvenlik olayları toplanır. Bu sayede korelasyon için tek bir uç noktadan veriye ulaşım sağlanır.

İş akışını hızlandıran bir pratik ipucu: Log formatlarını mümkün olduğunca standardize edin. JSON veya Common Event Format (CEF) gibi yapılar, log temizliği sürecini kolaylaştırır ve veri temizliği ile normalizasyon adımlarını azaltır. Ayrıca, zaman damgası ve olay türlerinin tutarlılığı, yapay zeka tabanlı modellerin daha güvenilir çalışmasına olanak tanır.

Bir sonraki bölümde, log korelasyonu kavramını güvenlik bağlamında ayrıntılı olarak ele alıyoruz.

—

Sunucu Güvenliği ve Log Korelasyonu: Yapay Zeka ile Olay Tespiti

Korelasyon, farklı log kaynaklarından gelen olayları bir araya getirerek anlamlı bir bütün oluşturmayı ifade eder. İnsan gözü için kolay görünmeyen desenler, yapay zeka modelleri ile tespit edilir. Örneğin, aynı kullanıcıya ait başarısız oturum açma girişimleri, kısa aralıklarla farklı makinelerde gerçekleştiğinde brute-force saldırısı ihtimali güçlenir. Peki, bu tür olaylar nasıl daha güvenli bir şekilde analiz edilir?

- Çapraz referans: Kimlik doğrulama, yetki yükseltme ve ağ güvenliği günlüklerini tek bir panelde birleştirmek gerekir. Böylece bağıntılar hemen görülebilir.

- Anomali tespiti: Geleneksel kuralların ötesinde, zaman içi anomaliler, eşzamanlı olaylar ve beklenmeyen log boyutları model tarafından uyarı olarak tetiklenir.

- Olay korelasyonunun dinamikliği: Tehditler değişebilir; bu yüzden zamanla öğrenen modeller kullanılır ve güncellemeler otomatik olarak uygulanır.

Uygulamada, yapay zeka ile güvenlik otomasyonu, yalnızca tehditleri tespit etmekle kalmaz; aynı zamanda olaylara hızlı yanıt verilmesini sağlayan müdahale senaryolarını da tetikler. Böylece sunucu performansı ile güvenlik arasındaki denge korunur. Örneğin, olağandışı bir dış IP’den gelen çok sayıda başarısız oturum denemesi tespit edildiğinde otomatik olarak IP’ye karşı geçici engelleme veya güvenlik politikası uygulanabilir. Ancak bu noktada, otomasyonun yanlış alarm risklerini en aza indirmek için insan onayı veya güvenlik ekipleriyle uyumlu müdahale mekanizmaları da düşünülmelidir.

Acikcasi, çoğu kurulumda log korelasyonun en kritik parçası doğru hedefleri belirlemektir. Yine de her durumda, güvenlik politikaları ile operasyonel gereksinimler arasında dikkatli bir denge kurulmalıdır. Yapılan arastirmalara göre, otomasyon oranı arttıkça olay müdahale süresi %30’a varan oranda azalabilir; ancak yanlış alarmların azaltılması için model güncellemeleri ve güvenlik ekiplerinin eğitimi şarttır.

Bir sonraki bölümde, bu korelasyon tabanlı otomasyonu hayata geçirecek adım adım bir şablonu inceleyeceğiz.

Adım Adım Uygulama Şablonu: Log Korelasyonu ile Otomasyon

Güvenlik otomasyonu için bir şablon, hedefler, veri kaynakları ve operasyonel süreçler arasındaki net bağı kurar. Aşağıdaki adımları izlemek, projeyi mümkün olan en kısa sürede taşır:

- Hedefleri belirleyin: Hangi tehditlerin düşürülmesi isteniyor? Brute-force, kimlik hırsızlığı, sahtecilik girişimleri, iç tehditler gibi kategorileri netleştirin.

- Veri kaynaklarını haritalayın: Sunucu logları, ağ logları, uygulama logları ve güvenlik cihazları logları tek bir yerde toplanmalı.

- Veri normalizasyonu ve temizliği: Zaman damgası, olay türü ve kullanıcı kimliği için standartlar oluşturun; JSON/CEF formatlarına yönelin.

- Özellik mühendisliği: Başarı oranı, oturum süresi, coğrafi konum, IP sıklığı gibi metrikleri features olarak çıkarın.

- Model seçimi ve eğitimi: Gerçek zamanlı anomali tespiti için gözetimsiz modeller (ör. Isolation Forest, One-Class SVM) veya zaman serisi modelleri kullanın.

- Uyarı ve müdahale akışı: Olaylar için çok seviyeli uyarı (bilgilendirici, uyarı, kritik) ve otomatik müdahale kuralları tanımlayın.

- Geri bildirim ve iyileştirme: İnsan müdahalesi ile model geri beslemesini sistematik hale getirin; yanlış alarmlar azaltılsın.

Bu adımlar, özellikle sunucu kurulum ve işletim sistemleri temelini güçlendirir. Ayrıca, sunucu performansı için güvenlik odaklı otomasyonun doğru dengelenmesi gerekir; aksi halde aşırı otomasyon, operasyonel aksaklıklara yol açabilir. Tekrardan vurgulamak gerekirse, temel mantık: Veriden anlam üretmek, ardından anlamı hızlı harekete dönüştürmektir.

Bir örnek uygulama senaryosu şu şekilde olabilir: Bir Linux sunucusunda, günlükler merkezi bir OpenSearch kümesine taşınır. Yapay zeka tabanlı bir modül, 10 dakikalık aralıklarla logları tarar ve olağan dışı oturum açma desenlerini belirler. Eğer belirli bir kullanıcı için 3 farklı kaynaktan gelen başarısız oturum denemesi 5 dakikada gerçekleşirse, sistem otomatik olarak güvenlik politikalarını tetikler ve ilgili yöneticiye uyarı gönderir. Böylece irtifa kazanımı sağlanır ve müdahale süresi kısalır.

İsterseniz, bu adımları kendi altyapınıza göre özelleştirebilirsiniz. Önemli olan, log korelasyonu ve yapay zeka entegrasyonunun gerçek iş akışınıza uygun olmasıdır.

İşletim Sistemleri ve Sunucu Tercihleri: Hangi OS ve Platformlar Entegrasyonu Destekler

Güncel ortamlarda Linux tabanlı sunucular, açık kaynak log toplama araçları ve esnek yapılandırma seçenekleri nedeniyle çoğu durumda tercih edilmektedir. Ancak Windows Server ve bulut tabanlı platformlar da güvenlik otomasyonu için güçlü entegrasyonlar sunar. OS seçiminde dikkate alınması gereken başlıca noktalar şunlardır:

- Log üretim ve format esnekliği: Linux, JSON log formatını desteklemede esnektir; Windows tarafında ise Event Logs ve ETW akışları entegre çözümlere kolayca bağlanabilir.

- Güvenlik politikalarının uygulanabilirliği: Otomatik müdahale kuralları, işletim sistemi güvenlik güncellemeleri ile uyumlu çalışmalı.

- Yönetim ve görünürlük: Hangi araçlar ile merkezi panelden tüm loglar izlenebiliyor? Bu, operasyonel farkındalığı doğrudan etkiler.

Platformlar arası kararlı entegrasyon için, log formatlarının standardizasyonu ve entegrasyon katmanlarının modüler tasarımı önerilir. Böylece sunucu tercihleri arasında bile tutarlı bir güvenlik otomasyonu elde edilir. Ayrıca konteynerleşme ve microservices mimarileri, log akışını daha sıkı kontrol altında tutar ve ölçeklenebilirliği artırır.

Bir sonraki bölümde, veri temizliği ve log yönetimi konularına odaklanıyoruz; çünkü güvende kalmanın temel taşı, nitelikli veridir.

Veri Temizliği, Normalizasyon ve Log Yönetimi: Kalite ve Güvenilirlik

Log korelasyonunda kalite, doğru ve temiz veriden geçer. Veri temizliği ve normalizasyon süreçleri, modellerin güvenilirliğini doğrudan etkiler. Aşağıdaki hususlar, verinin güvenilirliğini artırır:

- Çakışan veya tekrar eden olayları filtrelemek için deduplama adımları uygulayın.

- Olay türlerini ve kullanıcı kimliklerini standartlaştırın; mümkünse tek bir etiket seti kullanın.

- Gizlilik gerekliliklerine uyun: Kişisel verileri maskeleyin veya anonimleştirin.

- Veri akışını zaman içinde sabitleyin; gerçek zamanlı işleme ile batch işleme arasındaki farkı yönetin.

Birçok durumda, log temizliği için otomatik temizleme iş akışları belirli aralıklarla çalışır. Böylece gereksiz veriler temizlenir ve korelasyon için daha güvenilir bir veri seti elde edilir. Ayrıca işletim sistemi sürümleriyle uyumlu olarak log üretim düzeyleri ayarlanabilir; bu da daha anlamlı olaylar üretir. Bu noktada sunucu logları üzerinde kalıcı bir standart belirlemek, ilerideki analizleri çok kolaylaştırır.

Bir sonraki bölümde, güvenlik olaylarına yanıt mekanizmalarını ve müdahale süreçlerini ele alıyoruz.

Güvenlik Olaylarına Yanıt: Uyarı Mekanizmaları ve Müdahale Süreleri

Olay yanıtı, otomasyonun hayata geçirdiği en kritik parçalardan biridir. Uyarılar, olay türüne göre çok seviyeli şekilde tasarlanır; böylece ekipler yalnızca gerekli durumlarda müdahale eder. Temel prensipler:

- Olay sınıflandırması: Bilgilendirici, uyarı ve kritik olmak üzere katmanlı bir yapı kurun.

- Otomatik müdahale seçenekleri: Geçici engelleme, IP bloke etme, hesap kilitleme gibi adımlar, güvenli bir geri alma mekanizması ile birlikte uygulanabilir.

- Runbook ve iş akışları: Her olay için adım adım müdahale prosedürü bulunsun; istisnalar için eskalasyon kuralları açık olsun.

- Performans ölçümü: Müdahale süresi, yanlış alarm oranı ve güvenlik olaylarının % kaçının otomasyonla çözüldüğü gibi metrikler izlenmelidir.

Operasyonel açıdan, otomasyonun güvenli ve güvenilir olması için insan-makine etkileşimini dengelemek önemlidir. Özellikle kritik altyapılarda, otomatik müdahalenin kalibrasyonu ve güvenlik ekiplerinin müdahale yetkileri net olarak belirlenmelidir. Böylece, fayda ile risk arasındaki çizgi korunmuş olur.

Birçok kuruluş için, bu aşama aynı zamanda deneme süresi olarak da işlev görür. Başlangıçta küçük ölçekli bir ortamda test etmek, hataları erken fark etmeyi ve kurumsal politikalarla uyumluluğu garanti altına almayı sağlar.

Kullanıcı Deneyimi ve Operasyonel İyileştirme

Güvenlik automasyonu yalnızca teknik bir yapı değildir; aynı zamanda kullanıcı deneyimini ve operasyonel verimliliği de etkiler. En iyi çözümler şu unsurları bir araya getirir:

- Operasyonel şeffaflık: Ekipler için net gösterge panelleri ve açıklamalar, karar süreçlerini hızlandırır.

- Görüntüsel geri bildirim: Alarmların nedenleri, ilişkili olaylar ve olası etkiler açıkça gösterilmeli.

- İstisna yönetimi: Her durumda, manuel müdahale gerektirebilecek durumlar için hızlı çözümler ve yetkilendirme akışları olmalı.

- Güvenlik farkındalığı: Kullanıcı ve yönetici eğitimleri ile güvenlik kültürü güçlendirilir.

Deneyimlerimiz, operasyonel iyileştirme için en güçlü etkiyi, gerçek zamanlı geri bildirim ve düzenli inceleme toplantılarından aldığını gösteriyor. Özellikle işletim sistemleri ve sunucu kurulumu ile güvenlik politikalarının uyumlu olduğu topluluklar, otomasyondan en çok fayda sağlayanlardır.

Geleceğe Dönük Entegrasyon ve İyileştirme

Güvenlik otomasyonu, dinamik tehdit manzarasına uyum sağlayacak şekilde evrilmeye devam ediyor. En umut verici gelişmelerden bazıları şunlar:

- Gelişmiş yapay zeka modelleriyle log korelasyonu ve davranışsal analizlerin derinleşmesi.

- Çapraz bulut entegrasyonları sayesinde log toplama ve analizinin ölçeklenebilirliği artması.

- Olay müdahale otomasyonunda, güvenlik ekipleriyle daha fazla işbirliğini sağlayan kolaboratif güvenlik (SecOps) yaklaşımlarının benimsenmesi.

Yine de belirsizlikler her zaman vardır. Kesin olmayabilir; bazı kaynaklar, bazı tehditlerin adaptasyon süresinin uzun olabileceğini öne sürer. Bu nedenle, düzenli olarak model güncellemeleri yapmak ve güvenlik politikalarını operasyonel gereksinimler ile uyumlu tutmak kritik kalır.

Sıkça Sorulan Sorular

Sunucu logları korelasyonu nedir ve neden önemlidir?

Birden çok log kaynağından gelen olayları ilişkilendirerek güvenlik olaylarını daha hızlı ve doğru tespit etmek için kullanılan bir tekniktir; bu sayede tehlikeli davranışlar tek bir kaynaktan değil, birden çok kaynaktan görülebilir ve otomatik müdahale daha güvenli hale gelir.

Hangi işletim sistemi, yapay zeka destekli güvenlik otomasyonu için daha uygun?

Genel olarak Linux tabanlı ortamlarda açık kaynak log toplama araçlarıyla entegrasyon daha kolaydır; ancak Windows Server ile de güvenlik otomasyonu efektif bir şekilde kurulur. OS seçimi, mevcut ekosistem ve log formatı ile uyuma bağlıdır.

Log temizliği ve normalizasyonu için hangi standartlar önerilir?

JSON veya Common Event Format (CEF) gibi yapılandırılmış formatlar, veri temizliği ve korelasyon için ideal kabul edilir. Zaman damgası tutarlılığı ve kullanıcı kimliklerinin standartlaştırılması en kritik aşamalardır.

Olay yanıtında otomasyonun yanlış alarm risklerini nasıl azaltırsınız?

Çok katmanlı uyarı seviyesi, runbook tabanlı müdahale ve insan onayı, model güncellemeleri ile birlikte kullanılır. Başlangıçta test ortamında kademeli dağıtım, yanlış alarm oranını azaltır.