Günümüzün karmaşık sunucu altyapılarında güvenlik, yalnızca savunmaya dayalı bir yaklaşım değildir. Yazılım tedarik zinciri güvenliği, SBOM (Software Bill of Materials) kullanımı, otomatik tarama süreçleri ve güvenli yamaların uçtan uca yönetimini gerektirir. Bu rehberde, modern sunucu güvenliğini güçlendirmek için pratik adımlar, teknik içgörüler ve gerçek dünyadan örnekler sunulacaktır. Amaç, teknik detayları sade bir dille aktarırken, kurumsal süreçlerle entegre bir güvenlik yaklaşımı geliştirmektir. Peki ya kis aylarinda? SBOM ve otomatik tarama, kesintisiz operasyonlar için kritik unsurlar olarak öne çıkıyor ve üretici verilerine bakıldığında çoğu güvenlik olayının yazılım bileşenlerindeki zayıflıklardan kaynaklandığı ifade ediliyor. Bu nedenle uçtan uca bir güvenlik stratejisi, hem operasyonel verimlilik hem de güvenlik olaylarına hızlı müdahale için olmazsa olmazdır.

İçindekiler

- Sunucu Güvenliği ile SBOM Temelleri ve Tedarik Zinciri Yönetimi

- Otomatik Tarama Çözümleri: Güvenlik Taramaları ve Entegrasyon

- Güvenli Yama Yönetimi: Uçtan Uca Entegrasyon

- Sunucu Logları ve Olay Yönetimi

- Yapay Zeka ile Güvenliği Güçlendirmek

- İşletim Sistemleri ve Tedarik Zinciri Güvenliği

- Pratik Adımlar: Güvenli SBOM Yönetimi İçin 8 Adım

- Sık Sorulan Sorular

SBOM temeli ve sunucu yazılım tedarik zinciri güvenliği

SBOM, bir yazılım ürününün hangi bileşenlerden oluştuğunu açıkça listeler. Bu liste sayesinde hangi açıklar veya güvenlik risklerinin hangi bileşenlere bağlı olduğunu bilmek mümkün hale gelir. Sunucu kurulumu süreçlerinde SBOM’un kullanılması, tedarik zincirinde hangi bileşenin hangi güncellemede bulunduğunu şeffaflaştırır ve güvenlik ekiplerinin hedefli müdahaleler yapmasını kolaylaştırır. Uzmanlarin belirttigine göre, modern tehditler genellikle üç ana katmanda yeşeriyor: bağımlılıklar, bileşen sürümleri ve yamaların uygulanabilirliği. SBOM bu katmanları görünür kılar ve riskleri proaktif olarak azaltır.

SBOM’un standartlarla uyumlu biçimde tutulması, uzun vadede desteklenen sürümlerin izlenmesini ve güvenlik yamalarının zamanında uygulanmasını sağlar. SPDX ve CycloneDX gibi formatlar, SBOM’ların paylaşımını ve karşılaştırılmasını kolaylaştırır. Ayrıca üretici kataloğuna bakıldığında, birçok yaygın güvenlik açığı belirli sürüm bileşenlerinde yoğunlaşır; SBOM sayesinde hangi sürümün sorumlu olduğu hızlıca tespit edilir. Bu yüzden sunucu güvenliği açısından SBOM bir zorunluluk olarak görülmelidir.

SBOM nedir ve güvenliğe etkisi

SBOM, tedarik zinciri boyunca hangi yazılım bileşenlerinin yer aldığına dair kapsamlı bir envanter çıkarır. Bu envanterde; açık kaynak bileşenleri, üçüncü parti kütüphaneler ve özel dahili modüller tek tek listelenir. Böylece bir bileşende güvenlik açığı bulunduğunda hangi sistem parçalarının etkilenebileceği hızlıca belirlenir. Bu yaklaşım, sunucu güvenliğini yalnızca reaksiyona dayalı bir süreç olmaktan çıkarıp, proaktif savunma haline getirir. Ayrıca SBOM’un üretken bir şekilde yönetilmesi, güvenlik görevlilerinin uyum gerekliliklerini karşılama konusunda da kolaylık sağlar. Lastik uretici firma kataloglarina göre, özellikle işletim sistemi katmanları ve konteyner tabanlı dağıtımlarda SBOM ile uyumlu sürümler kritik öneme sahiptir.

SBOM’un sunucu kurulum süreçlerine etkisi

Bir sunucu kurulumu sırasında SBOM’un başlangıçta oluşturulması, hangi bileşenlerin hangi sürümle yükleneceğini belirler. Böylece güvenli konfigürasyonlar, gereksiz modüller ve zayıf bağımlılıklar erken aşamada engellenebilir. Özellikle katmanlı mimarilerde, SBOM güncellemeleri CBOM (Component Bill of Materials) gibi ek belgelerle entegre edilerek otomatik yamalama süreçlerine temel sağlar. Bazı işletim sistemi üreticileri, kurulum saatinde SBOM verilerini otomatik olarak üretip güvenlik tarama araçlarına beslemektedir. Bu durum, yeni kurulumlarda bile güvenli bir temel oluşturur ve sonraki sürüm farklarında hızlı müdahale imkanı verir.

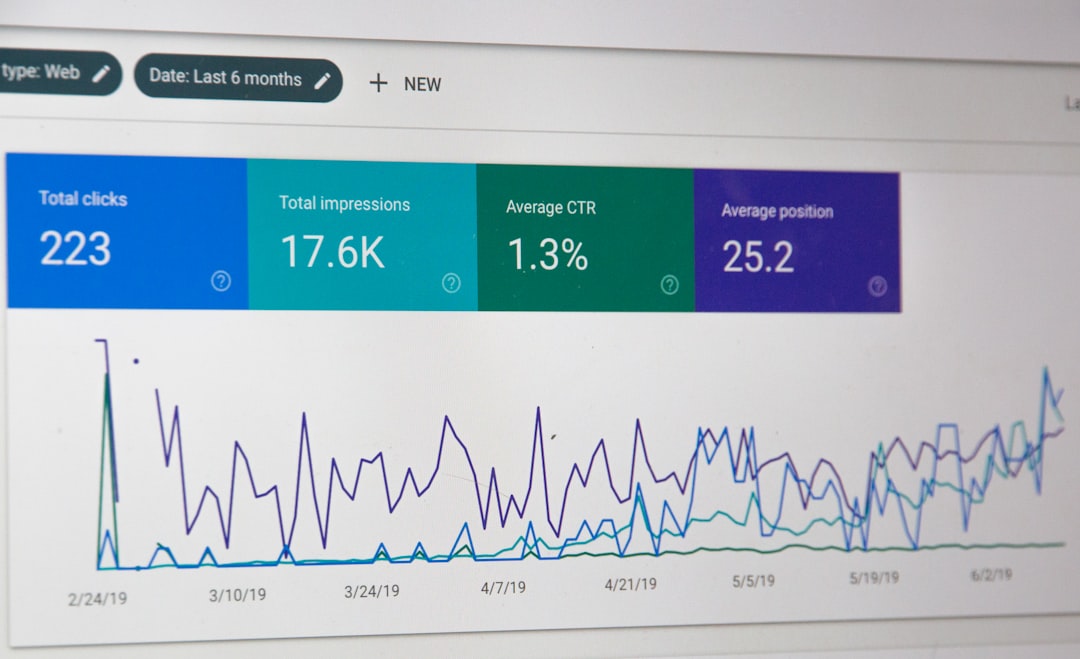

Otomatik Tarama Çözümleri: Güvenlik Taramaları ve Entegrasyon

Otomatik tarama çözümleri, yazılım bileşenlerinin güvenlik açıklarına karşı sürekli gözetim sağlar. Özellikle SBOM ile entegre çalışan tarama araçları, her yeni bileşen eklendiğinde veya güncelleme yapıldığında otomatik olarak çalışır ve güvenlik raporları üretir. Bu sayede insan müdahalesi minimize edilirken tespit süresi kısalır. Uzmanların ifade ettiği gibi, tarama süreçleri yalnızca zayıf noktaları göstermekle kalmaz, aynı zamanda hangi yamaların uygulanması gerektiğini de önerir.

Otomatik tarama araçları örnekleri

Güncel piyasa tarama araçları arasında açık kaynak çözümler ve ticari ürünler bulunur. Örneğin Trivy veya OpenSCAP gibi araçlar, SBOM ile uyumlu biçimde bileşenleri tarar ve bilinen güvenlik açıklarını raporlar. Anchore veya Snyk gibi platformlar ise konteyner tabanlı uygulamalarda zayıf noktaları izler ve yamaları önerir. Teknik veriler doğrultusunda, tarama araçlarının cedar sürümlerinin hangi bileşenlerle uyumlu olduğu düzenli olarak kontrol edilmelidir. Ayrıca CI/CD boru hattına entegre edilen tarama adımları, kod birleştirme anında güvenli sürümlerin kullanılmasını garanti eder.

CI/CD entegrasyonu ve güvenli tarama

CI/CD süreçlerinde güvenli tarama, uçtan uca bir güvenlik akışının kalbini oluşturur. Kod depolarında yapılan her değişiklik için otomatik tarama tetiklenir; SBOM ile karşılaştırılarak hangi bileşenin riskli olduğu raporlanır. Böylece güvenlik açığı içeren bir bileşen, prodüksiyon ortamına geçmeden önce engellenir. Ayrıca tarama sonuçları, güvenlik odaklı geri bildirimlerle geliştiricilere iletilir. Bu yaklaşım, sunucu güvenliği açısından kritik olan “erken uyarı” mekanizmasını güçlendirir ve operasyonel kesintileri azaltır.

Güvenli Yama Yönetimi: Uçtan Uca Entegrasyon

Güvenli yamalama, zayıf noktaların kapatılması için en etkili yöntemlerden biridir. Ancak yamaların uygulanması süreci, bağımlılıklar ve sürüm uyumsuzlukları nedeniyle karmaşık olabilir. Uçtan uca yönetim ise SBOM, otomatik tarama ve yamalama adımlarını tek bir akışa entegre eder. Bu entegrasyon, hangi yamaların hangi bileşenlere etki ettiğini netleştirir ve güvenlik operatörlerinin müdahale süresini kısaltır. Üretici verilerine dayanarak, otomatik yamalama akışlarının %20-40 arasında zaman tasarrufu sağladığı belirtiliyor; bu da güvenlik olaylarını erteler ve hizmet kesintilerini azaltır.

Yama bağımlılıkları ve risk değerlendirme

Yama yönetimi, sadece bir güvenlik güncellemesi değildir; aynı zamanda bağımlılık zincirinin tüm halkalarını etkiler. Örneğin bir çekirdek modülü güncellendiğinde, onu kullanan tüm alt modüllerin de uyumlu sürümlere geçmesi gerekir. Bu nedenle risk değerlendirme adımı, hangi bileşenlerin geri çekilebileceğini ve hangi yamaların yan etkilerini tetikleyebileceğini belirlemede hayati öneme sahiptir. Uzmanlar, bu süreçte manuel onay gerektiren durumları da sınırlamanın güvenlik açısından faydalı olduğunu belirtirler.

Otomatik yamama akışları

Otomatik yamalama, yalnızca yeni yamaların uygulanması değildir; güvenlik politikalarının güncellenmesi ve test sürecinin de otomatikleştirilmesini içerir. İlk adımda SBOM ve tarama sonuçlarıyla hangi yamaların uygulanması gerektiği belirlenir. Ardından güvenli bir test ortamında yamalar devreye alınır ve CI/CD benzeri bir güncelleme akışıyla prodüksiyona alınır. Böylece kullanıcılar farkında olmadan güvenlik güncellemesini alır. Bu akış, özellikle çok sayıda sunucunun bulunduğu kurumsal ortamlarda hayat kurtarıcı olabilir.

Sunucu Logları ve Olay Yönetimi

Sunucu logları, güvenliğin kalp atışlarıdır. Loglar olmadan olaylar geride kalır ve tehditler sessizce büyür. Merkezileştirilmiş log toplama çözümleri, gerçek zamanlı anomali tespiti ve hızlı müdahale için vazgeçilmezdir. Yaşanan bir güvenlik olayı, loglar üzerinden hızlıca izlenebilir ve hangi bileşenin hasar gördüğü belirlenebilir. Ayrıca loglar, uyum denetimlerinde kanıt sağlar ve geçmiş olayların analizi için paha biçilmez bir kaynak oluşturur.

Log toplama ve merkezileştirme

Güvenli sunucu yönetimi için merkezi loglama, farklı platformlardan gelen verileri tek bir ekrana toplar. Bu sayede ekipler, olay akışını kesintisiz takip edebilir ve korelasyon kurarak potansiyel tehditleri hızla tespit edebilir. Ayrıca log verileri, yapay zeka destekli modellerle incelenebilir; anında uyarılar ve müdahale önerileri oluşturulabilir. Büyük ölçekli ortamlarda, log verilerinin depolanması için güvenli ve yüksek hızlı bir strateji gerekir.

İkazlar ve müdahale süreçleri

Olay yönetimi süreçleri, hızlı bir kurguyla çalışmalıdır. Kural tabanlı uyarılar, anomali tespiti ve otomatik yanıtlar, tehditlerin büyümesini önler. Örneğin anormal erişim denemeleri tespit edildiğinde, otomatik olarak geçici engellemeler veya yetkili kullanıcıların onayıyla müdahale tetiklenebilir. Böylece sunucu performansı ve güvenliği dengede tutulur. Peki ya bu müdahale süreçlerini kim yönetecek? İnsan ekipleri her zaman kritik rolü oynar; ancak tekrarlanan işlemler için otomasyon, hatasızlık ve hız sağlar.

Yapay Zeka ile Güvenliği Güçlendirmek

Yapay zeka, güvenlik operasyonlarında yardımcı bir araçtır. Anomali tespiti, davranışsal analitik ve öngörücü güvenlik senaryoları ile tehditleri daha hızlı ve doğru bir şekilde belirlemek mümkündür. AI tabanlı modeller, SBOM verilerini katmanlı olarak analiz eder, potansiyel riskleri sınıflandırır ve hangi yamaların en kritik olduğu konusunda öneride bulunur. Ayrıca sunucu performansını yakından izler; aşırı kaynak tüketimini veya kötüye kullanım belirtilerini erkenden fark eder. Ancak şu bir gerçek: yapay zeka tek başına güvenliği garantilemez. İnsan gözetimi ve operasyonel politikalarla güçlendirilmelidir.

AI tabanlı tehdit analizi

AI, geçmiş olaylardan öğrenerek benzer durumları gelecekte de hızlı şekilde algılar. Ancak bazı kaynaklara göre, yanlış pozitifler de üretilebilir; bu nedenle sürekli iyileştirme ve mühendislik denetimi gereklidir. Deneyimlerimize göre, SBOM ile entegrasyon sağlandığında, tehdit analizlerinin doğruluk oranı artar ve müdahale süreci hızlanır.

Performans etkileri ve kaynak yönetimi

Güvenlik çözümlerinin çalışması, sunucu kaynaklarını kullanır. Yapay zeka modelleri, yeterli CPU ve RAM kaynağına ihtiyaç duyar. Bu nedenle performans izleme, güvenlik yatırımlarında kritik bir rol üstlenir. Doğru boyutlandırma ile %10-20 arasında performans etkisi minimize edilebilir; buna karşılık güvenlik olaylarında kaydedilecek potansiyel maliyetler önemli ölçüde azaltılır.

İşletim Sistemleri ve Tedarik Zinciri Güvenliği

Linux ve Windows Server, güvenlik gereksinimleri bakımından farklılık gösterebilir. Linux topluluk ve dağıtımlarında, paket yönetim sistemlerinin güvenli konfigürasyonu ve çekirdek güvenlik yamaları önceliklidir. Windows Server tarafında ise güvenli konfigürasyonlar, Active Directory entegrasyonu ve güvenlik merkezi politikaları kritik rol oynar. Her iki platform için de SBOM yönetimi aynıdır; bileşenlerin hangi sürümlerde bulunduğu ve hangi yamaların hangi sürümlere uygulandığı, güvenlik durumunun görünürlüğünü artırır.

Linux için güvenlik uygulanabilirlik

Linux tabanlı sunucularda paket güncellemelerinin otomatikleştirilmesi, çekirdek yamalarının uygulanması ve konteyner güvenliği için en iyi pratikler uygulanmalıdır. Ayrıca konteyner orkestrasyonunda SBOM’ların sürüm yönetimi, güvenli dağıtım zincirinin vazgeçilmez parçasıdır.

Windows Server için iyileştirmeler

Windows Server tarafında, Windows Güvenlik Merkezi (Windows Security Center) entegrasyonu ve güvenli konfigürasyonlar ön planda tutulmalıdır. SBOM ile uyumlu yamaların takip edilmesi, güvenli yapılandırmaların korunması için etkilidir.

Pratik Adımlar: Güvenli SBOM Yönetimi İçin 8 Adım

- SBOM’ı kurumsal portföyünüzde standart hale getirin ve tüm varlıklar için tek bir envanterli liste oluşturun.

- Otomatik tarama araçlarını CI/CD hattınıza entegre edin; her kod değişikliği sonrası tarama çalışsın.

- Güvenli yamalama için uçtan uca akışlar tasarlayın; yamaların güvenli testlerini otomatikleyin.

- Log toplama ve merkezi analiz için bir strateji geliştirin; güvenlik olaylarını gerçek zamanında izleyin.

- SBOM ve tarama sonuçlarını güvenlik ekibi ile paylaşın; geri bildirim mekanizmasını kurun.

- Yapay zeka destekli analizlerle anomali tespiti ve tehdit modellemelerini kullanın.

- Linux ve Windows Server için platforma özgü güvenlik konfigürasyonlarını sürdürün.

- Uyum ve denetim için düzenli röportajlar ve doğrulamalarla süreçleri güncel tutun.

Sık Sorulan Sorular

SBOM nedir ve sunucu güvenliğini nasıl güçlendirir?

SBOM yazılım bileşenlerinin tam envanteridir. Bu envanter, hangi açıklar veya güncellemelerin hangi bileşenlerle ilişkilendirildiğini gösterir; böylece güvenlik taramaları daha hedefli ve hızlı yapılır.

Otomatik tarama ile güvenli yamalar nasıl senkronize edilir?

SBOM ile tarama sonuçları otomatik olarak yamalama akışlarına beslenir. Uygun sürümler belirlenir, test ortamında doğrulanır ve prodüksiyona uygulanır. Böylece proaktif güvenlik sağlanır.

Loglar neden bu kadar önemlidir ve nasıl etkili kullanılır?

Loglar olayların kanıtıdır ve olay müdahalesinin hızını belirler. Merkezileştirilmiş loglar ile anomali tespiti yapılır, korelasyon kurulur ve doğru müdahale adımları otomatik olarak önerilir.

İşletim sistemleri için SBOM yönetimi neden kritik?

Linux ve Windows Server farkı gözetmeksizin SBOM, sürüm yönetimi ve güvenlik yamalarının izlenmesini kolaylaştırır; uyum ve güvenlik için merkezi akış oluşturur.

Sonuç ve CTA: SBOM, otomatik tarama ve uçtan uca yamalama yönetimi ile sunucu güvenliği modern çağın zorunlu gerekliliklerindendir. Bu alanlarda adım atmak, hem operasyonel kesintileri azaltır hem de güvenlik risklerini proaktif biçimde minimize eder. Hemen bugün kendi SBOM tabanlı güvenlik stratejinizi oluşturmaya başlayın. İsterseniz güvenlik taraması ve yol haritası için bizimle iletişime geçin; birlikte güvenli ve verimli bir sunucu altyapısı kurabiliriz.