Günümüz ağ altyapılarında DoH ve DoT’nin benimsenmesiyle birlikte DNS güvenliği sadece DNS uç noktalarını korumakla sınırlı kalmıyor. Sunucu kurulumu aşamasında TLS sertifikası otomasyonu ve log tabanlı izleme gibi uygulamalar, güvenliği bir bütün olarak güçlendirir. Bu rehber, DoH/DoT sonrası güvenlik odaklı bir sunucu kurulumunu nasıl planlayacağınıza ve uygulayacağınıza dair adım adım bir yol haritası sunar. Amaç, güvenilirlik, uyum ve performans arasında dengeli bir mimari kurmaktır. Peki ya kis aylarinda? Modern tehditler karşısında proaktif olmak için TLS otomasyonu ve merkezi log yönetimi hayati öneme sahip.

İçindekiler

- DNS güvenliği sonrası sunucu kurulumu için DoH ve DoT entegrasyonu

- TLS sertifikası otomasyonu ile güvenli sertifika yönetimi

- Log tabanlı izleme ve olay yönetimi: sunucu güvenliğini sürdürme

- Pratik adımlar: 10 adımda güvenli sunucu kurulumu

- Sonuç ve ileriye dönük güvenlik stratejileri

DNS güvenliği sonrası sunucu kurulumu için DoH ve DoT entegrasyonu

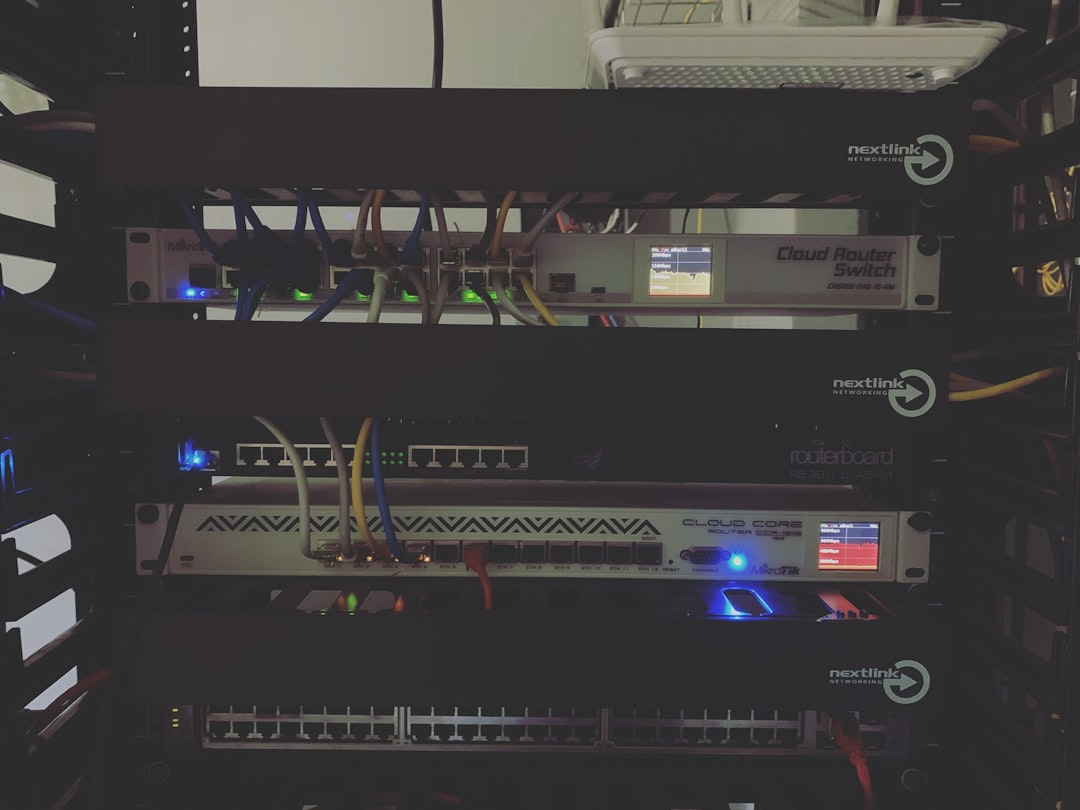

DNS-over-HTTPS (DoH) ve DNS-over-TLS (DoT), ağınızın DNS trafiğini şifreleyerek göz atılabilirliği azaltır. Bu adım, sunucu kurulumu sırasında güvenlik mimarisinin temel taşlarından biridir. DoH/DoT entegrasyonu, uç cihazlar ile DNS çözümleriniz arasındaki güvenlik boşluklarını doldurur ve man-in-the-middle saldırılarına karşı ek bir katman sağlar. Uzmanlarin belirttigine göre, modern sunucu kurulumlarında DoH/DoT’yi destekleyen bir DNS çözümünün kullanılması, alan adlarının doğrulanması ve kayıtların güvenli iletimi açısından kritik öneme sahiptir.

DoH/DoT entegrasyonunu planlarken şu noktaları göz önünde bulundurun:

- Birden çok DNS sağlayıcısı veya kendi DNS çözümünüz arasında güvenli bir enflama (failover) stratejisi kurun.

- DNSSEC ile imza doğrulamasını tetikleyin; bu, sahte DNS yanıtlarının etkisini azaltır.

- DNS trafiğini düzgün loglayın ve ilgili güvenlik olaylarıyla ilişkilendirin.

- DoH/DoT trafik yükünü sunucu performansına etki edebilecek şekilde izleyin; gerekli kaynakları ölçekleyin.

Bir sonraki adım, TLS sertifikalarını otomatik olarak yönetmek ve log tabanlı izlemeyi devreye almaktır. Bu iki unsur, sunucu kurulumu sürecinin güvenlik omurgasını oluşturur.

TLS sertifikası otomasyonu ile güvenli sertifika yönetimi

TLS sertifikası otomasyonu, güvenli iletişimin sürekliliğini sağlar. Özellikle DoH/DoT sonrası güvenlik yaklaşımında, sertifika yenileme ve anahtar yönetimi işlemlerinin elle yapılması hataya açık olur. Otomasyon, sertifika yenileme, anahtar rotasyonu ve güvenli depolama süreçlerini standart hale getirir. Yapılan arastirmalara gore, sertifika yönetimini otomatik hale getirmenin güvenlik olaylarının hızlı tespitinde ve kesinti sürelerinin azaltılmasında önemli etkisi vardır.

Bu bölümde öne çıkan araçlar ve yaklaşımlar:

- ACME protokolü ile otomatik doğrulama ve yenileme (ör. Let’s Encrypt, ACME v2).

- Certbot veya benzeri ACME istemcileri ile HTTP-01 veya DNS-01 doğrulama seçenekleri.

- Kubernetes tabanlı ortamlarda cert-manager ile otomatik TLS yönetimi.

- Özel anahtarlar için güvenli saklama: HSM, KMIP destekli yazılım çözümleri veya güvenli anahtar depolama alanları.

- Güvenli konfigürasyon: TLS 1.3’e öncelik veren modern protokoller, AEAD şifreleri ve HSTS uygulaması.

Otomasyonun başarısı için anahtar yönetiminin güvenliğini asla küçümsemeyin. Simetrik/özel anahtarlar, mümkün olduğunca donanım güvenli anahtar depolama (HSM) ile korunmalı, erişim kontrolleri iki aşamalı doğrulama ile desteklenmelidir. Ayrıca DNS-01 veya HTTP-01 doğrulama yöntemlerinden hangisinin sizin için daha güvenli ve idari olarak daha uygulanabilir olduğuna karar verin.

Log tabanlı izleme ve olay yönetimi: sunucu güvenliğini sürdürme

Sunucu güvenliği yalnızca trafik şifrelemekten ibaret değildir; loglar sayesinde olayları, anormal davranışları ve potansiyel ihlalleri tespit etmek gerekir. DoH/DoT sonrası güvenlik mimarisinde log tabanlı izleme, hatalı DNS yanıtlarını, güvenlik ihlallerini ve TLS hatalarını erken aşamada görmenizi sağlar.

Log toplama ve analiz altyapısı kurarken şu önerilere kulak verin:

- DNS sorgu günlüklerini merkezi bir log havuzuna yönlendirin; DoH/DoT oturumlarını ayrı bir boyutta izleyin.

- TLS handshake logları, sertifika yenileme olayları ve anahtar kullanım kalıplarını takip edin.

- Güvenlik olaylarını otomatik olarak uyarı veren kurallarla entegre edin; örneğin olağandışı yüksek sorgu hacimleri veya başarısız doğrulama denemeleri.

- Grafana veya benzeri görselleştirme araçları ile trend analizleri yapın; 12-24 saatlik geri dönüşlerle olayları ilişkilendirin.

Görüntüleme altyapınız, güvenlik ekiplerinin manuel müdahalesini azaltır ve kurulumun güvenilirliğini artırır. Ayrıca, sunucu logları ile performans göstergelerini (sunucu performansı ile ilişkili metrikler) bir arada takip etmek, kapasite planlaması için de faydalıdır.

Pratik adımlar: 10 adımda güvenli sunucu kurulumu

- Hedef güvenlik ve uyumluluk gereksinimlerini netleştirin; hangi DoH/DoT çözümlerinin ve DNSSEC’in gerekli olduğuna karar verin.

- Güvenli sunucu tercihleri yapın: güncel işletim sistemi sürümleri, kernel güvenlik yamaları ve güvenli konfigürasyonlar.

- DNS güvenliği için DoH/DoT destekli bir çözüm kurun ve DNSSEC ile bütünleşmesini sağlayın.

- TLS sertifikası otomasyonunu kurun: ACME istemcisi, DNS-01 doğrulama için DNS sağlayıcı API erişimi ve otomatik yenileme.

- Anahtarları güvenli şekilde yönetin: HSM veya güvenli anahtar depolama ile anahtar rotasyonunu planlayın.

- Güvenli TLS konfigürasyonu uygulayın: TLS 1.3, modern şifreleme setleri ve HSTS.

- Log toplama altyapısını kurun: merkezi bir log havuzu ve güvenlik olaylarına özel alarm kuralları.

- Erişim güvenliği ve kimlik doğrulama: MFA, RBAC ve minimum ayrıcalık prensini uygulayın.

- Yedekleme ve felaket kurtarma: loglar ve anahtarlar için güvenli yedekleme süreçleri.

- Sıkı testler ve düzenli tatbikatlar: güvenlik taramaları, sızma testleri ve anomali tespit senaryoları.

Sonuç ve ileriye dönük güvenlik stratejileri

DoH/DoT sonrası DNS güvenliği ile sunucu kurulumu, sadece bir teknolojiyi uygulatmak değil, tüm güvenlik ekosistemini kapsayan bir yaklaşımı gerektirir. TLS sertifikası otomasyonu ve log tabanlı izleme, güvenliğin sürekliliğini sağlar; operasyonel verimliliği artırır ve gelecekte karşılaşılabilecek tehditlere karşı esneklik kazandırır. Teknoloji yatırımlarınızı planlarken, aşağıdaki kilit noktaları aklınızda tutun:

- Otomasyon ve güvenlik politikalarını entegre edin; manuel adımları minimuma indirin.

- Gözlem ve olay müdahale süreçlerini netleştirin; güvenlik operasyon merkezi (SOC) ile koordinasyonu sağlayın.

- Periyodik olarak tatbikatlar yapın; sertifika yenileme ve anahtar yönetimi süreçlerini test edin.

Bu adımları uygulamaya koyduğunuzda, sunucu kurulumu daha güvenilir, daha izlenebilir ve daha dayanıklı hale gelir. Ayrıca, yapay zeka destekli analizlerle anomali tespiti ve otomatik iyileştirme olasılıkları da değerlendirilebilir. Sonuçta, güvenli bir altyapı sadece bugün için değil, gelecekteki gelişmeler için de temel oluşturan bir yatırımdır.

Sıkça Sorulan Sorular (FAQ)

- DoH/DoT sonrası TLS sertifikası otomasyonu nasıl çalışır?

DoH/DoT entegrasyonu hedeflenen DNS çözümünüz için ACME protokolünü kullanarak sertifikaları otomatik olarak yeniler. HTTP-01 veya DNS-01 doğrulama yöntemlerinden birini seçer; Kubernetes ortamında cert-manager, diğerlerinde ise certbot gibi araçlar kullanılır. - DNS güvenliği ve sunucu kurulumu için log izleme neden bu kadar önemli?

Loglar, anomali tespitinden kapasite planlamasına kadar pek çok operasyonel karar için temel veriyi sağlar. DoH/DoT trafiğini ve TLS oturumlarını izlemek, ihlalleri erken aşamada fark etmenizi mümkün kılar. - Güvenlik ve performans arasındaki denge nasıl sağlanır?

DoH/DoT trafiği ek yük getirebilir. Bu yüzden doğru ölçeklendirme, donanım kaynaklarının doğru ayrılması ve TLS konfigürasyonlarının modern standartlarda tutulması gerekir. Performans izleme ile darboğazlar hızlıca tespit edilir. - Sunucu temizliği ve log güvenliği arasında nasıl bir ilişki vardır?

Sunucu temizliği, gereksiz log verisini temizlemek ve arşiv yönetimini kolaylaştırmak için önemlidir. Ancak güvenlik açısından loglar saklanmalı, güvenli şekilde izlenmeli ve gerektiğinde doğrulanabilirlik için bütünlük korunmalıdır.