- IPv6 Adres Planlaması ve Sunucu Kurulumu

- IPv6 Güvenliği ve Log Yönetimi

- Adres Atama Politikaları ve Sunucu Tercihleri

- Log Yönetimi ve Olay Müdahalesi

- İşletim Sistemleri ve Yapay Zeka Entegrasyonu

- Uygulama Adımları ve Kontrol Listesi

- Sonuç ve Uyum

- Sık Sorulanlar

IPv6 güvenliği odaklı bu uçtan uca rehber, adres planlaması ve log yönetimini temel alarak sunucu kurulumunun güvenlik, performans ve uyumluluk boyutlarını tek bir çatı altında topluyor. Modern ağ altyapılarında IPv6 ile çalışmak, doğru stratejiler uygulanmadığında karmaşık ve hataya açık olabilir; ancak disiplinli bir yaklaşım ile riskler minimize edilir ve verimlilik artırılır. Bu rehberde adım adım uygulanabilir öneriler bulunuyor.

IPv6 Adres Planlaması ve Sunucu Kurulumu

IPv6 adres planlaması, sunucuları güvenli ve izlenebilir bir yapıya kavuşturuyor. Planlama aşamasında temel konular şunlardır: her bağlantı noktası veya arayüz için uygun bir /64 subnet kullanımı, site geneli için uygun bir /48 veya daha geniş bir CIDR ile adres alanı ayrılması ve gerektiğinde her bölge için özel alt ağların oluşturulması. Bu, ileride yapılacak log analizi ve güvenlik politikalarının belirginleşmesini sağlar. Ayrıca, sunucu kurulumunda hangi işletim sistemini seçeceğiniz de kritik; Linux tabanlı dağıtımlar, güvenlik yamalarını hızlı almak ve topluluk desteğini kullanmak açısından çoğu kurulum için öne çıkar.

Peki ya pratikte nasıl uygulanır? Adres planlaması sürecinde şu adımları izlemek yararlı olur:

– Prefix yönetimini netleştirin: Genelde bir organizasyon için /48 veya /56 gibi bir üst plan belirleyin ve her ofis/şehir için alt ağlar yaratın.

– Her arayüze en az bir /64 atayın: Bu, adres yönetimini sadeleştirir ve otomatik yapılandırma (SLAAC) ile uyum sağlar.

– RA-Guard ve DHCPv6 Guard kullanın: Ağdaki RA mesajlarını filtrelemek, istenmeyen adres üretimini engeller.

– Erişim politikalarını IPv6 ACL’lerle kısıtlayın: Gelen ve giden trafiği net olarak tanımlayın.

– Yedekli DNS ve güvenilir zaman kaynağı sağlayın: Loglarınızın zaman damgası doğruluğu kritik.

Güvenlik açısından bakınca, IPv6’da NAT yerine güvenlik duvarı odaklı bir yaklaşım benimsenir. NAT’ın digerinden farklı olarak, IPv6 adresleri doğrudan cihazlar arasında iletişime olanak tanır; bu yüzden her cihaz için minimum gereksinimlere göre güvenlik politikaları tasarlanır. Bu yaklaşım, ağdaki hareketliliği ve ölçeklenebilirliği artırır; ancak kurulum sürecinde dikkatli planlama gerektirir.

Kaynaklar ve teknik veriler göz önüne alındığında, üretici kataloglarında ve işletim sistemi dokümantasyonlarında önerilen varsayılan ağ yapılandırmaları sıklıkla /64 tabanlıdır. Bu, modern ağ güvenliği standartlarıyla uyumludur ve uzun vadeli bakım maliyetlerini düşürür.

Adres Atama Politikaları ve Sunucu Tercihleri

Adres atama politikaları, güvenli ve kararlı bir altyapı için kritik öneme sahiptir. IPv6’da adresler daha dinamik veya statik şekilde yönetilebilir; ancak politikaların net olması, güvenlik olaylarına hızlı müdahaleyi kolaylaştırır. Önerilen uygulamalar şu şekildedir:

– Cihaz tabanlı θαst gibi zaman içinde değişebilecek adresleri yönetirken IPv6 gizli adresleri (privacy extensions) aktif tutun, ancak kritik sunucularda sabit (stable) adres kullanımı için ek politikalar belirleyin.

– Sunucular için SLAAC ve DHCPv6 karışımı bir yaklaşım kullanabilirsiniz; güvenlik gereksinimlerinize göre hangi cihazın hangi yapılandırmayı kullanacağını netleştirin.

– Erişim kontrol listelerini (ACL) ağına göre özelleştirin. Sunuculara özel alt ağlar üzerinden gelen trafiği filtrelemek, güvenlik risklerini azaltır.

– Güncel yazılım sürümleri ve güvenlik yamalarıyla uyumlu kaldığınızdan emin olun. Sunucu tercihleri, güvenlik politikalarını destekleyen dağıtım ve sürümlere öncelik vermelidir.

Bu başlık altında, adres planlama ve sunucu tercihlerinin birbiriyle nasıl etkileştiğini gerçek dünyadan örneklerle görebiliriz. Sabah işe başladığınızda basit bir planlama ile gün boyunca yaşayabileceğiniz güvenlik sürprizlerinin önüne geçebilirsiniz. Cogu durumda, doğru tercih ettirilen işletim sistemi ve doğru güvenlik modülleri ile sonraki aşamalara daha rahat geçiş sağlanır.

IPv6 Log Yönetimi ve Olay Müdahalesi

Log yönetimi, sunucu güvenliğinin kalbidir. IPv6 ortamında loglar, tek bir merkezi noktadan toplanmalı ve analiz edilmelidir. Loglar, ağ güvenliği olaylarının erken uyarılarını sağlayabilir; bunun için merkezi bir log yönetim sistemi (örneğin ELK, Graylog veya benzeri çözümler) kurmak mantıklı bir yaklaşımdır. Temel ipuçları:

– Zaman senkronizasyonu kritik: NTP ile saatlerin senkronize edilmesi, log kayıtlarının doğru karşılaştırılabilirliğini sağlar.

– Doğru log biçimi ve ayrıştırma: Loglar, kolay okunabilir ve arama yapılabilir şekilde yapılandırılmalı; kısa, net mesajlar ile olaylar sınıflandırılmalıdır.

– Retention politikası: Yasal ve operasyonel gereksinimlere göre minimum 6–12 ay zaman damgalı log saklanması uygun olabilir; bazı sektörler için bu süre daha uzun olabilir.

– Güvenlik ve bütünlük: Log bütünlüğü için imzalı kayıtlar veya yazım denetimleri kullanın; log rotasyonu ile depolama alanı yönetimini kolaylaştırın.

İsterseniz günlük bazında basit bir kontrol listesiyle ilerleyebiliriz:

1) Log kaynaklarınızı merkezi hedefe yönlendirin; 2) Ağ güvenliği olaylarını türetin ve kategorilere ayırın; 3) Olay müdahalesi için belirli bir yanıt prosedürü oluşturun.

Uzmanlarin belirttigine göre, log yönetimi sadece arşivlemek değildir; olay müdahalesi sürecini hızlandırır ve güvenliğin proaktif bir parçası haline getirir.

İşletim Sistemleri ve Yapay Zeka Entegrasyonu

İşletim sistemleri (Linux ve Windows Server) arasındaki farklar, güvenlik güncellemeleri, performans ve yönetim kolaylığı açısından belirleyicidir. Linux tabanlı dağıtımlar (örneğin Ubuntu Server veya Debian) çoğu sunucu kurulumunda popülerdir çünkü paket yönetimi ve güvenlik yamaları düzenli olarak sağlanır. Windows Server ise kurumsal entegrasyonlar ve Active Directory ile uyum açısından avantajlı olabilir; ancak güvenlik yamalarının hızlı uygulanması ve açık oturum politikalarının sıkılaştırılması gerekir.

Yapay zeka entegrasyonu, özellikle log analizi ve olay müdahalesi süreçlerinde değerlidir. Makine öğrenmesi tabanlı modeller, anormal davranışları hızlı tespit edebilir ve olaylara otomatik yanıt önerebilir. Su an için en iyi yöntem, güvenlik olaylarını tetikleyen temel göstergeleri belirlemek ve bu göstergelere göre bir SIEM veya SOAR çözümüne bağlamaktır. Yapay zeka ile entegrasyon şu faydaları sağlar:

– Anomali tespiti: Belirgin olmayan trafiği ve davranışları tespit eder.

– Otomatik müdahale önerileri: Basit güvenlik olaylarında otomatik yanıt mekanizmaları kurulur.

– Kaynak optimizasyonu: Normalize log verisi ile kaynak kullanımı üzerindeki baskı azaltılır.

Özet olarak, hangi işletim sistemi seçerseniz seçin, yapay zekanın güvenlik operasyon merkezine entegrasyonu, özellikle güncel tehditler karşısında fark yaratır. Ancak unutmayın ki, AI temelli çözümler insan gözetimi ile güçlendirilmelidir; tamamen otomatikleşmiş bir güvenlik modelinin riskleri vardır ve yanlış alarmlar da olabilir.

Uygulama Adımları ve Kontrol Listesi

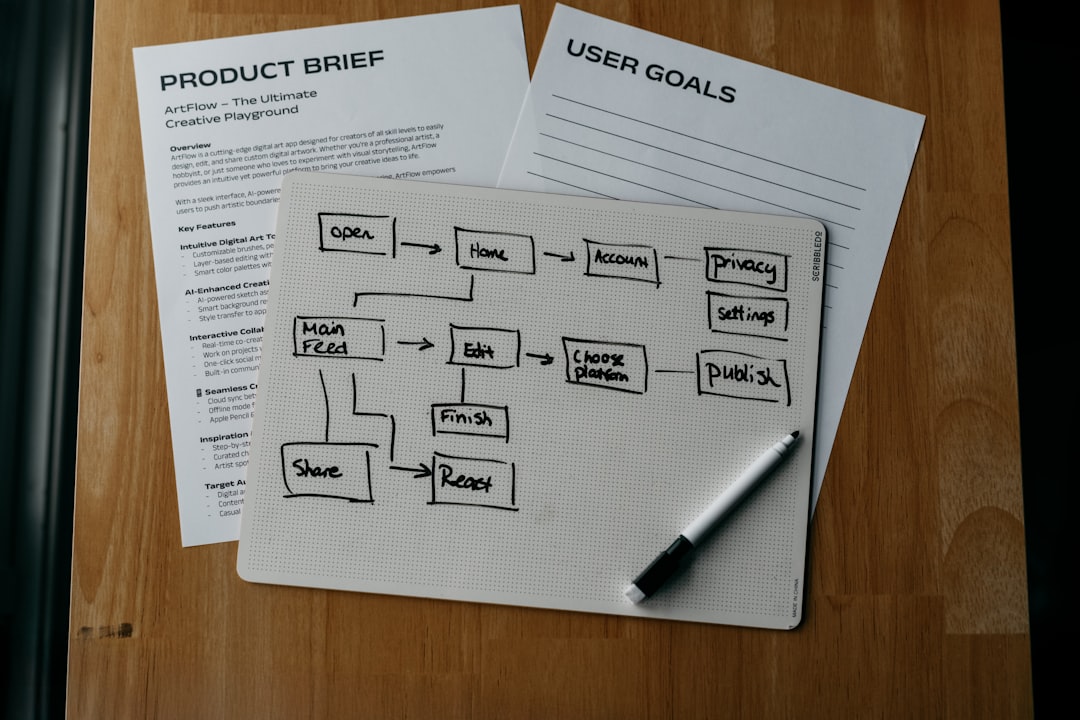

Bu bölüm, IPv6 güvenliğiyle sunucu kurulumunu adım adım uygulamanızı sağlayacak bir kontrol listesi sunar. Her adım için kısa açıklamalar ve uygulanabilir ipuçları bulunuyor:

1) Envanter çıkarın: Mevcut ağ segmentlerini, arayüzleri ve güvenlik politikalarını haritalayın.

2) Adres planını yazın: /64 bazlı subneth ve /48 üst planlama kararlarını netleştirin.

3) RA-Guard ve DHCPv6 Guard kurun: IPv6 ilgili tehditleri engelleyin.

4) ACL’leri yapılandırın: Giriş-çıkış trafiğini net bir şekilde sınırlayın.

5) Log merkezi kurun: Log kaynaklarını tek bir noktada toplayın ve güvenlik politikalarını buna göre tasarlayın.

6) Zaman senkronizasyonunu sağlayın: NTP kullanın ve loglar için güvenli imzalama düşünün.

7) İşletim sistemi güvenliğini güçlendirin: Güvenlik modülleri, otomatik güncellemeler ve servislerin minimuma indirilmesi.

8) Yapay zeka entegrasyonunu planlayın: SIEM/SOAR ile entegrasyon ve uyarı albümünü yapılandırın.

Bu adımları bir kontrol listesi olarak kullanın ve her adımı tamamladığınızda kayıt alın. İşin en önemli noktası: süreci belgelendirmek ve değişiklikleri sürdürmektir. Böylece güvenlik açıkları daha kolay izlenir ve müdahale anında hızlı hareket edilebilir.

Sonuç ve Uyum

IPv6 güvenliğiyle sunucu kurulumu, sadece teknik bir durum değildir; aynı zamanda organizasyonel bir süreçtir. Adres planlaması, log yönetimi ve OS entegrasyonunu birbirine bağlayan bir çerçeve kurduğunuzda, güvenlik politikalarınızın uygulanabilirliği artar. Unutmayın ki güncel güvenlik yamaları, doğru konfigürasyonlar ve etkili log analizi ile birleştiğinde, riskler önemli ölçüde azaltılır. Bu yaklaşım, sunucunuzun performansını da destekler; gereksiz trafik filtrelendiği için kaynak kullanımı optimize edilir ve kullanıcı deneyimi iyileşir.

Bu rehberi hayata geçirirken, adımları küçük, ölçülebilir hedeflerle uygulayın. Sabır ve disiplinle ilerlediğinizde, IPv6 güvenliğiyle sunucu kurulumunun avantajlarını kısa sürede görmeye başlarsınız. Son olarak, karşılaşabileceğiniz çoğu sorun için topluluk ve uzman kaynaklarını kullanmaktan çekinmeyin; güncel pratikler değişebilir ve her ortam farklı dinamiklere sahiptir.

Sık Sorulanlar

- IPv6 güvenliğiyle sunucu kurulumu için en önemli adım nedir? Adres planlamasının netleştirilmesi ve RA-Guard ile DHCPv6 Guard’ın etkinleştirilmesidir; bu iki adım, güvenlik açıklarını önemli ölçüde azaltır.

- Log yönetimi neden bu kadar kritik? Loglar tehditlerin erken tespiti ve olay müdahalesinin hızlandırılması için temel veridir; merkezi bir çözüme entegre edilmediğinde, olaylar büyüyebilir ve analiz süreci uzar.

- Yapay zeka entegrasyonu güvenliği nasıl güçlendirir? AI, anomali tespiti ve otomatik yanıt önerileriyle güvenlik operasyonunu hızlandırır; ancak insan gözetimi ile desteklenmesi güvenliği pekiştirir.

- Hangi işletim sistemi tercih edilirse edil sinyal güvenliği nasıl yönetilir? Linux tabanlı dağıtımlar güncelleme ve güvenlik konusunda esneklik sağlar; Windows Server ise AD entegrasyonu ve kurumsal uygulamalar için avantajlı olabilir. Her iki durumda da güncelleştirme politikaları ve servis azaltma ilkesi uygulanmalıdır.