İçindekiler

- KVKK Uyumlu Gerçek Zamanlı Sunucu Log Anonimleştirme Nedir ve Neden Önemlidir

- KVKK Log Anonimleştirme Yöntemleri ve Teknikler

- Gerçek Zamanlı Veri Akışıyla KVKK Uyumlu Log Anonimleştirme Mimarisi

- Sunucu Erişim Denetimi ve KVKK: RBAC/ABAC Yaklaşımları

- Uygulama Adımları: KVKK Uyumlu Linux ve Windows Sunucularında

- KVKK Uyumlu Veri Saklama ve Log Retention Politikaları

- Riskler, Uyum Zorlukları ve Denetim Süreçleri

- Sıkça Sorulan Sorular ve Denetim Rehberi

KVKK Uyumlu Gerçek Zamanlı Sunucu Log Anonimleştirme Nedir ve Neden Önemlidir

Günümüzde incelenen tüm veri akışlarında KVKK log anonimleştirme kavramı ön plana çıkıyor. Gerçek zamanlı yaklaşım, kişisel verilerin işlenmesini anlık olarak sınırlı ve güvenli bir şekilde yönetmeyi gerektirir. Bu süreçte hedef, log kayıtlarının analiz edilebilmesini sürdürürken kimlik bilgilerinin doğrudan ifşa edilmesini engellemektir. Uzmanların belirttigine göre, KVKK log anonimleştirme uygulamaları, veri minimizasyonu ve erişim denetimi ilkeleriyle uyumlu bir güvenlik mimarisinin temel taşlarını oluşturur. Bu sayede hem yasal yükümlülükler karşılanır hem de operasyonel görünürlük kaybetmeden kişisel veriler korunur.

Birçok kurum için en kritik soru, hangi log verisinin anonimleştirileceğidir. Peki ya hangi veriler anonimleştirilmeksizin işlenebilir? Burada denetimi zor olan kişisel verinin kapsamı netleştirilmelidir: IP adresleri, kullanıcı kimlikleri, coğrafi konumlar ve bazen zaman damgaları gibi öznitelikler. KVKK log anonimleştirme süreci, yalnızca teknik bir filtre değil; aynı zamanda politik bir karar süreci olarak da düşünülmelidir. Yani hangi verinin hangi ölçüde maskeleneceğini belirleyen yazılım politikaları ve iş süreçleri çok önemlidir. Bu noktada gerçek zamanlı akışlar için tasarlanan anonimizasyon mekanizmaları devreye girer.

KVKK Log Anonimleştirme Yöntemleri ve Teknikler

- Pseudonimleştirme: Kişisel veriyi, tekil bir referans değere dönüştürmek (örneğin kullanıcı kimliği için UUID kullanımı). Bir sonraki işlem için asli verinin korunması gerekir.

- Masking ve Hashing (tuzağa karşı önlemlerle): Özellikle IP adresleri ve kimlik gibi alanlarda maskeleme veya salt kullanılarak hashleme uygulanır. Ancak hash tek yönlü olduğundan yeniden veri üretimini zorlaştırır.

- Tokenization: Kritik veriyi temsil eden kısa tokenlar kullanılır; gerçek veri geri getirilemez veya özel anahtar olmadan çözülemez.

- IP Adresi Maskelenmesi: Örneğin 192.168.0.42 gibi adresler, 192.168.0.* şeklinde maskeleyebilir; bu, coğrafi veya kullanıcıya özgü analizleri sürdürür.

- Zaman Damgası ve Akış Düzeltmeleri: Zaman damgaları, belirli aralıklarla yuvarlanabilir (örneğin dakika veya saat bazında) böylece bireysel olaylar izlenebilir, ancak kesin kimlik gizli kalır.

Bu teknikler, log anonimleştirme işleminin güvenli ve KVKK uyumlu bir çerçevede nasıl uygulanacağını gösterir. Ancak her yöntemin artı ve eksileri vardır; bazı senaryolarda performans kaybı olabilir, bazı durumlarda ise veri denetimi için ek denetim mekanizmalarına ihtiyaç duyulur. Su an için en iyi yaklaşım, birden çok tekniğin bir arada kullanıldığı katmanlı bir stratejidir. Böylece farkli veri türleri için uygun anonimleştirme düzeyleri belirlenmiş olur.

Gerçek Zamanlı Veri Akışıyla KVKK Uyumlu Log Anonimleştirme Mimarisi

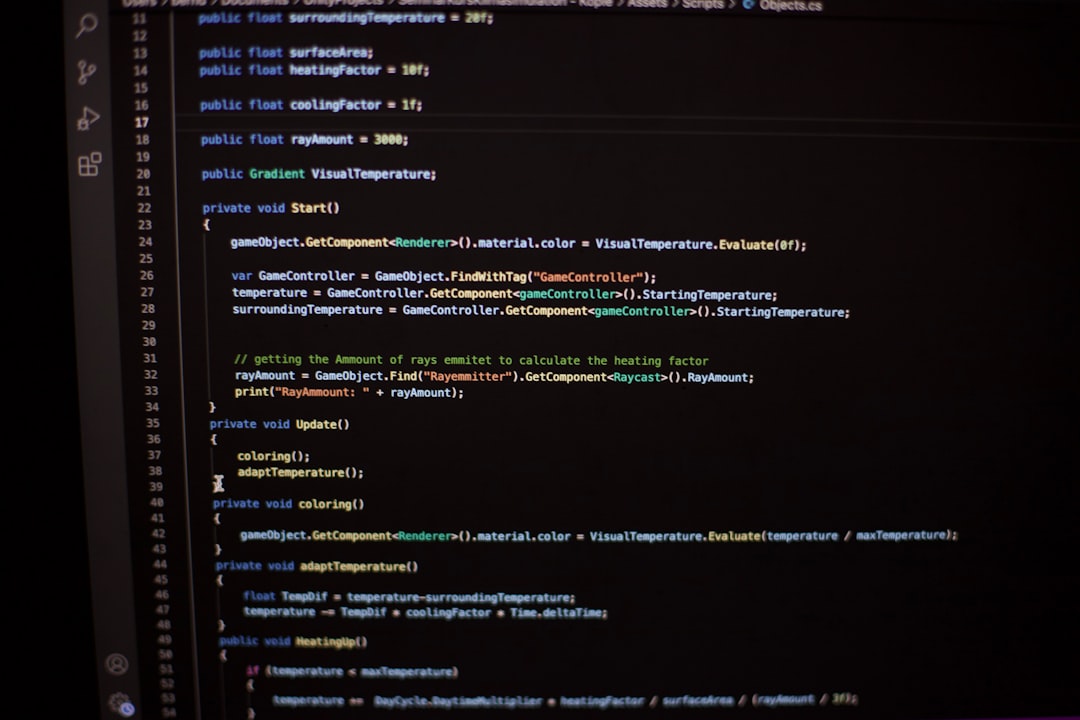

Gerçek zamanlı log anonimleştirme için modern mimari genelde dört ana katmanı içerir: log üreticileri, veri iletim katmanı, anonimleştirme/retide katmanı ve arşiv/denetim katmanı. Üreticiler; Linux sistemlerindeki syslog ve journald, Windows Server Event Log veya uygulama logları olabilir. Bu veriler, TLS üzerinden güvenli bir şekilde iletilir; Kafka, Pulsar veya benzeri bir akış kanalına yönlendirilir. Ardından gerçek zamanlı anonimleştirme servisi, gelen veriyi maskeleme, pseudonimleştirme ya da tokenizasyon gibi teknikerle işler. Son aşamada, anonimle edilmiş veriler güvenli depolama alanlarına aktarılır ve gerektiğinde SIEM/UEBA çözümleri ile analiz edilir.

İyi bir KVKK uyumlu mimari için dikkat edilmesi gereken bazı noktalar var. Öncelikle veri akışında veri sınıflandırması yapılmalı; hangi loglar hangi anonimleştirme yöntemine tabi olacak net olarak belirlenmelidir. İkincisi, iletimde şifreleme ve bütünlük denetimi (örneğin TLS ve TLS-Res) uygulanmalıdır. Üçüncü olarak, arşivdeki veriler için erişim denetimi ve tamper-evident kayıtlar sağlanmalıdır. Son olarak, gerçek zamanlı taraflar, olası ihlal anında hızlı müdahale için uyumlu bir olay yönetim protokolüne sahip olmalıdır.

Bu yapı, yalnızca teknik bir entegrasyon değildir; aynı zamanda KVKK çerçevesinde yürütülen veri koruma süreçlerinin bir parçasıdır. Uygulama sırasında, log anonimleştirme işlemi yalnızca teknik veri güvenliğiyle sınırlı kalmamalı; aynı zamanda yönetişim ve denetim gereklilikleriyle de uyumlu olmalıdır. Yapılan arastirmalara göre, doğru tasarlanmış bir gerçek zamanlı anonimizasyon akışı, güvenlik olaylarının tespit sürelerini önemli ölçüde azaltabilir ve raporlama süreçlerini basitleştirebilir.

Sunucu Erişim Denetimi ve KVKK: RBAC/ABAC Yaklaşımları

Erişim denetimi, KVKK log anonimleştirme sürecinin en kritik bileşenlerinden biridir. RBAC (Role-Based Access Control) ve ABAC (Attribute-Based Access Control) yaklaşımları, kimlerin hangi verilere ne zaman erişebileceğini tanımlar. RBAC ile temel roller üzerinden yetki ataması yapılır; örneğin Sistem Yöneticisi, Güvenlik Analisti veya Denetim Sorumlusu gibi roller belirlenir. ABAC ise kullanıcı özellikleri, kaynak nitelikleri ve bağlam (zaman, konum, cihaz durumu) üzerinden daha esnek ve dinamik bir erişim kontrolü sağlar. KVKK bağlamında bu esneklik, kişisel verinin nasıl işlendiğini ve hangi logların okunabildiğini doğrudan etkiler.

- Least Privilege (En Az ayrıcalık): Her kullanıcıya sadece işini yapmak için gerekli minimum yetki verilir. Bu, log erişimine de uygulanır.

- Çok Faktörlü Kimlik Doğrulama: Özellikle yönetici kimlikleri için MFA kullanımı zorunlu hale getirilebilir.

- Audit Trails: Kimlik doğrulama, erişim ve değişiklik işlemleri değişiklik zaman damgası ile kaydedilir. KVKK uyumlu loglar için denetim izleri kilitli ve bozulamaz bir şekilde saklanır.

- Durum Bazlı Denetim: Yetkinin geçici olarak kaldırılması veya zamanlayıcı kısıtlar ile erişimin sınırlanması mümkündür.

RBAC ve ABAC’ı KVKK çerçevesinde kullandığınızda, hangi kullanıcıların hangi loglara hangi süre boyunca erişebileceği açıkça belirlenir. Buna ek olarak, erişim denetimi, log analiz süreçlerini destekler; hangi olayın hangi kullanıcı tarafından incelendiği netleşir. Bu da uyum denetimlerinde güvenilir kanıtlar sağlar.