Bir sunucu ortamında loglar, operasyonel görünürlük ve sorun çözümünde hayati bir rol oynar. Ancak loglar içinde saklanan kişisel veriler, ihlal durumunda ciddi güvenlik ve uyum riskleri doğurabilir. Maskeleme ve anonimleştirme yaklaşımları, logları işlerken güvenliği ve kullanıcı mahremiyetini korumak için kullanılan etkili yöntemlerdir. Bu makalede, uçtan uca log yönetimini güvenli kılarak kişisel verileri nasıl koruyabileceğinizi pratik örnekler ve uygulanabilir adımlarla ele alıyoruz. Ayrıca sunucu kurulumu ve işletim sistemi tercihlerinin bu süreçteki etkisini de tartışıyoruz.

İçindekiler

- Sunucu loglarında maskeleme ve anonimleştirme neden önemlidir

- Maskeleme teknikleri ve anonimleştirme stratejileri

- Anonimleştirme stratejileri ve veri yaşam döngüsü yönetimi

- İşletim sistemi uyumlu güvenlik yapılandırması: Linux vs Windows

- Adım adım uçtan uca log yönetimi uygulama rehberi

- Yapay zeka entegrasyonu ile log analitiği

- Uyum ve güvenlik regülasyonları

- Sonuç ve çağrı

Sunucu loglarında maskeleme ve anonimleştirme neden önemlidir

Sunucu logları, kullanıcı davranışları, erişim kayıtları ve hata güncellemeleri gibi kritik verileri içerir. Bu veriler, hızlı sorun çözümünün yanında güvenlik olaylarını anlamak için de kullanılır. Ancak loglarda saklanan kişisel veriler, IP adresleri, kullanıcı adları, e-posta adresleri veya oturum kimlikleri gibi öğeleri içerebilir. Bu durum, KVKK ve benzeri düzenlemeler açısından risk oluşturur ve ihlal halinde ciddi yaptırımlara yol açabilir. Bu nedenle log temizliği, maskeleme ve anonimleştirme, hem güvenlik hem de performans açısından bir temel gerekliliktir.

Birçok organizasyon için logların temizlenmesi, veri minimizasyonu ilkesinin uygulamaya konması anlamına gelir. Ne yazık ki, tüm veriyi aynı anda silmek verimlilikten ödün vermek anlamına gelebilir. Bu yüzden esnek ve kademeli bir yaklaşım benimsenir: kritik operasyon verileri korunırken PII içeren kayıtlar güvenli bir şekilde maske veya anonimize edilir. Deneyimlerimize göre, modern sunucu güvenliği ve log temizliği, güvenli bir altyapının temel taşlarındandır ve bu sebeple uygulanabilir bir çerçeve sunmak gerekir.

Neden bu konu güncel?

- Güncel güvenlik tehditleri, logları hedef alır — örneğin oturum açma denemeleri veya IP tarama kayıtları.

- Yasal uyum gereklilikleri, kişisel verilerin loglarda nasıl işlendiğini belirler.

- Yapay zeka tabanlı analizler, yüksek hacimli loglarda kişisel verilerin izole edilmesini gerektirebilir.

Maskeleme teknikleri ve anonimleştirme stratejileri

Maskeleme, loglarda kişisel verinin görünürlüğünü azaltırken verinin analitik değerini korumayı amaçlar. Aşağıdaki teknikler, farklı senaryolarda kullanılabilir:

- Redaksiyon (Redaction): Belirli alanlar tamamen kaldırılır. Örneğin, e-posta adresinin kullanıcı kısmı veya tam IP adresi yok sayılır. Bu yöntem basit ve güvenlidir fakat bazı analizler için kritik bağlamı kaybettirebilir.

- Tokenizasyon (Tokenization): PII verileri benzersiz tokenlerle değiştirilir. Orijinal değerler güvenli bir anahtar depoda saklanır. Analizler bu tokenlerle yapılır; bağlam korunur fakat gerçek veriye erişim yoktur.

- Hashing ile Anonimleştirme: Veriler salt kullanılarak tek yönlü olarak karmaşılır. Burada orijinal değere geri dönmek genelde mümkün değildir; bu da güvenliği artırır. Ancak bazı durumlarda geri dönüşüm gerekli ise özel güvenlik protokolleri gerekir.

- Genelleştirme (Generalization): Özellikler belirli aralıklar veya küme seviyesinde gösterilir. Örneğin yaş değerleri tam olarak değil, aralıklar halinde kaydedilir.

- Pseudonimleştirme: Kişisel veriler, aynı kişiyle ilişkili olabilecek bir takma adla değiştirilir. Doğrudan kimlik bilgisi kaybolur fakat ilişkilendirme anahtarları güvenli tutulur.

- Differential Privacy: Büyük veri kümelerinde bireylerin katkısının ayırt edilemez kılınması için ek gürültü eklenir. Özellikle toplu raporlar için etkilidir.

- Veri Azaltımı (Data Minimization): Sadece operasyonel olarak gerekli alanlar loglarda saklanır; gereksiz veriler hiç toplanmaz.

Maskeleme tekniklerini tek bir yönteme bağımlı kalmadan bir arada kullanmak, değişen operasyonel gereksinimler için daha esnek bir yapı sağlar. Ayrıca tekniklerin uygulanması, log üretim araçlarıyla uyumlu biçimde tasarlanmalıdır. Örneğin, logrotate veya journald gibi araçlar maskeleme öncesi/sonrasında işlemleri yönetebilir.

Anonimleştirme stratejileri ve veri yaşam döngüsü yönetimi

Anonimleştirme, verinin kimliğini çıkarmayı hedefler; ancak sürecin her aşamasında güvenlik boşlukları doğabilir. Aşağıdaki yaşam döngüsü yaklaşımı, logların tüm aşamalarında güvenliği sağlar:

- Toplama: Log kaydı, yalnızca gerekli PII alanları içerecek şekilde daraltılır. Bu, veri minimizasyonunun başlangıcıdır.

- İşleme: Maskeleme/anonimleştirme işlemleri, gerçek zamanlı veya toplu halde uygulanır. Hangi teknik seçilecekse, analitik gereksinimler ile güvenlik dengesi gözetilir.

- Saklama: Maskeleme sonrası veriler güvenli depolama alanlarında saklanır. Erişim kontrolleri ve ayrıştırma politikaları belirlenir.

- Taşınabilirlik ve Arşiv: Arşivler için farklı güvenlik seviyeleri uygulanır; eski loglar için kalıcı bir anonimleştirme stratejisi kullanılır.

- İmha: Süre sonunda verilerin güvenli şekilde silinmesi veya tamamen anonimleştirilmesi sağlanır.

Yapılan arastirmalara göre, anonimin etkili bir şekilde uygulanması, log analitiğini etkilemeden güvenliği artırır. Ayrıca, tokenizasyon veya pseudonimleştirme gibi teknikler, analiz gerektiren alanlarda da fayda sağlar.

İşletim sistemi uyumlu güvenlik yapılandırması: Linux vs Windows

Log yönetimi için işletim sistemi tercihi, güvenlik politikaları, performans hedefleri ve uyumluluk ihtiyaçlarına bağlıdır. Linux tabanlı sistemlerde, rsyslog, journalctl ve logrotate gibi araçlar, maskeleme ve anonimleştirme süreçlerini kolaylaştırır. Öte yandan Windows tabanlı ortamlarda Windows Event Forwarding ve Azure Monitor gibi çözümlerle log akışını merkezi olarak yönetmek mümkündür. Bu bağlamda iki ana fark öne çıkar:

- Güvenlik modelleri: Linux tarafında roller ve SELinux durumları, maskeleme politikalarını teknik olarak destekler; Windows’da ise grup ilkeleri (GPO) ve rol tabanlı erişim kontrolü (RBAC) kritik rol oynar.

- Analitik entegrasyonları: Linux ekosistemi, açık kaynak araçlarla hızlı entegrasyon sağlar; Windows tarafında ise kurumsal SIEM çözümleriyle derinleşmiş analiz imkanı sunar.

Her iki durumda da log dosyalarının konfigürasyonu, maskeleme politikalarının uygulanabilirliğini belirler. Yazılım sürüm farkları, güvenlik güncellemeleri ve ağ altyapısının yapılandırılması, hem sunucu performansı hem de log güvenliği üzerinde doğrudan etkiye sahiptir.

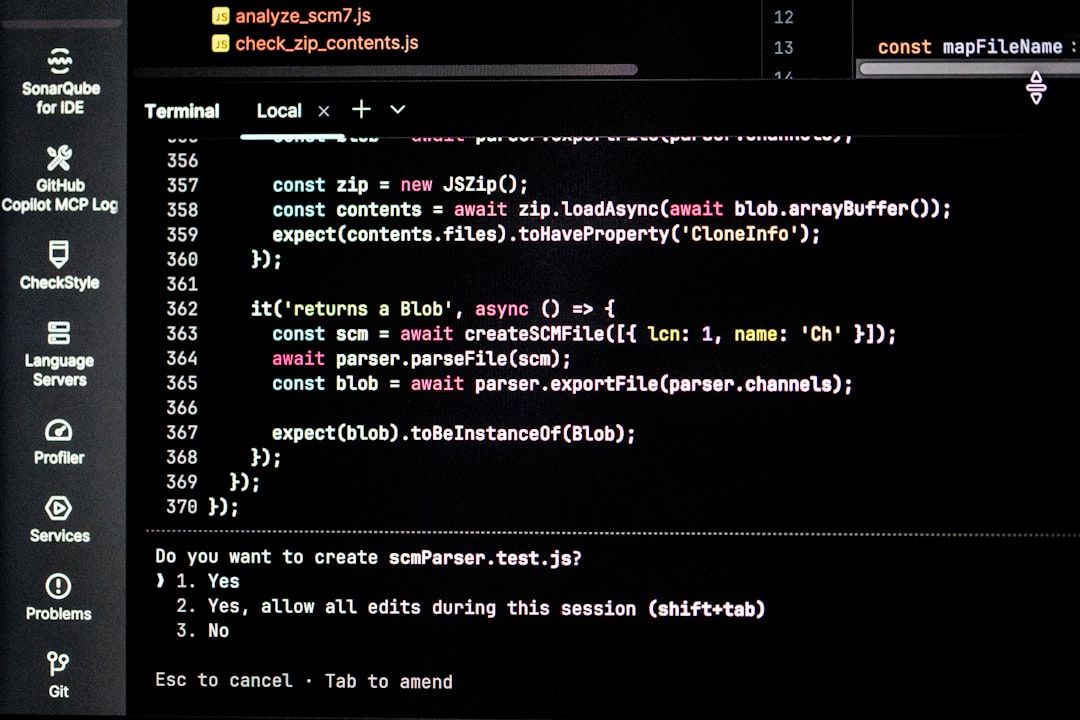

Adım adım uçtan uca log yönetimi uygulama rehberi

- Envanter ve sınırlama: Hangi loglar üretildiğini ve hangi alanların PII içerdiğini belirleyin. Sadece operasyon için gerekli alanları saklayın.

- Güvenlik politikası oluşturma: Maskeleme/anonimleştirme kuralları, kimlik doğrulama gereksinimleri ve erişim politikaları yazın. Bu adım, herkesin aynı hedefe odaklanmasını sağlar.

- Teknik çözüm seçimi: Redaksiyon, tokenizasyon veya hashing gibi tekniklerden hangilerini kullanacağınıza karar verin. En az iki yöntemi bir arada kullanmayı düşünün.

- Test ve doğrulama: Test ortamında maskeleme politikalarını tetikleyin; geriye dönük veride olası bozulmaları tespit edin. Performans etkisini ölçün.

- Dağıtım ve operasyon: Politikalari prodüksiyona taşıyın. Log akışına entegre edin; gerektiğinde olay bazlı tetikleyiciler kurun.

- İzleme ve güncelleme: Güvenlik olaylarını ve regülasyon değişikliklerini takip edin. Maskeleme kurallarını periyodik olarak güncelleyin.

Uygulama sürecinde, özellikle sunucu kurulumu ve işletim sistemi seçiminin maskeleme performansına etkisini unutmayın. Basit bir şekilde başlamak için başlangıç politikalarını bir pilot proje ile test etmek, uzun vadede hataları azaltır.

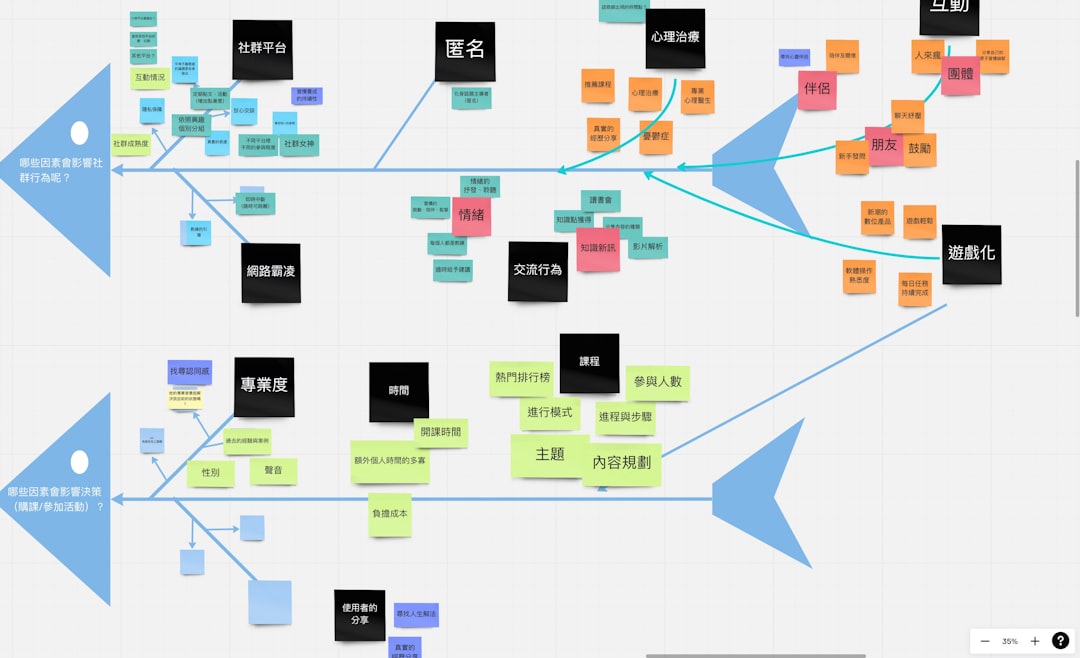

Yapay zeka entegrasyonu ile log analitiği

Yapay zeka ve makine öğrenimi, log analitiğini güçlendiren en güçlü araçlardan biridir. Anomali tespiti, erişim kalıplarını tanıma ve veri sızıntısını erken uyarı ile belirleme konusunda faydalıdır. Ancak yapay zeka uygulamaları da dikkat ister: veri mahremiyetini koruma, model etikliği ve yanlış alarm oranını düşürme gibi konular önceliklidir. Gerçek dünyadaki senaryolarda, maskeleme sonrası AI tabanlı analizler, güvenlik olaylarını daha hızlı fark etmek ve operasyonel kararları iyileştirmek için kullanılır. Ayrıca, sunucu performansı üzerinde yük oluşturduğu için ölçeklenebilirlik planları yapmak gerekir.

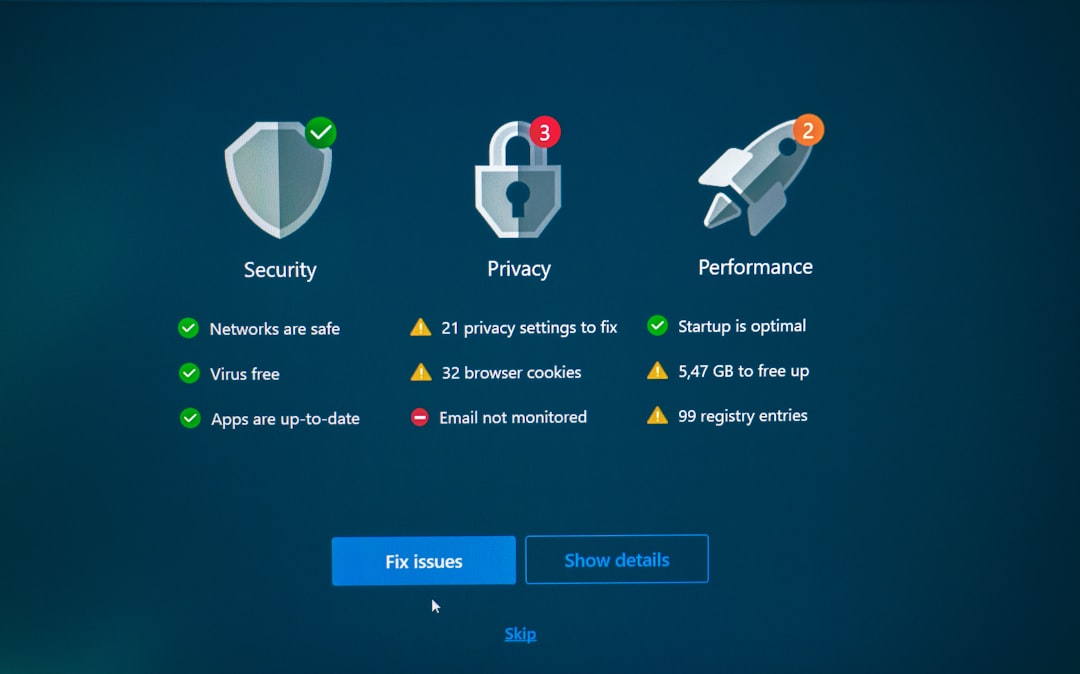

Uyum ve güvenlik regülasyonları

KVKK ve benzeri mevzuatlar, logların nasıl işlenmesi gerektiğini doğrudan etkiler. Kişisel verilerin loglarda nasıl saklanabileceği, hangi durumlarda maskeleme uygulanacağı ve hangi verilerin tamamen silineceği gibi konuların netleştirilmesi gerekir. Uygun bir yapı için şu noktalara odaklanılır:

- Veri minimizasyonunu zorunlu kılma ve gereksiz veriyi log dışında tutma.

- Maskeleme/anonimleştirme politikalarının belgelenmesi ve erişim kontrollerinin sağlamlaştırılması.

- Gelişmiş izleme ve kayıt tutma politikalarının oluşturulması; gerektiğinde denetim için kanıt üretilmesi.

Regülasyonlar sadece yükümlülük değildir; aynı zamanda güvenli bir işletim sistemi ve log altyapısının itibarını koruyan bir mekanizmadır. Doğru yapılandırma ile hem sunucu güvenliği hem de sunucu temizliği süreçleri daha etkili hale gelir.

Sonuç ve çağrı

Sunucu logları üzerinde maskeleme ve anonimleştirme uygulamaları, güvenlik, uyum ve operasyonel performans açısından entegre bir yaklaşımla ele alınmalıdır. Bir sonraki adım olarak, kendi altyapınız için bir politika kartı çıkarabilir ve pilot bir proje ile başlatabilirsiniz. Deneyimlerimiz gösteriyor ki, log yönetimi süreçlerini güçlendirmek, uzun vadede güvenlik olaylarını azaltır ve operasyonel görünürlüğü artırır.

İsterseniz, bu konuda bir danışmanlık süreci başlatalım veya mevcut sunucu kurulumu ve log yönetimi stratejilerinizi birlikte gözden geçirelim. Sizin için en uygun maskeleme tekniklerini belirleyip uygulanabilir bir yol haritası çıkarabiliriz.

Sık sorulan sorular

S1: Sunucu loglarında hangi veriler maskeleme kapsamına alınmalıdır? IP adresleri, e-posta adresleri, kullanıcı kimlikleri ve oturum anahtarları genelde maskeleme veya anonime edilme gereken başlıklar arasındadır; ancak iş gereksinimlerine göre karar verilir.

S2: Hangi maskeleme teknikleri hangi senaryolarda daha uygundur? Redaksiyon basit ve güvenli bir çözüm sunar; tokenizasyon verinin bağlamını korurken privacy sağlar; hashing ile kimlik bilgisi geri getirilemez, fakat bazı analizler için uygun değildir.

S3: Yapay zeka log analitiği güvenliği nasıl etkiler? AI, anomali tespitini güçlendirse de eğitim verileri ve çıktı güvenliği nedeniyle dikkatli uygulanmalıdır. Maskeleme sonrası modeller, verinin bütünleyiciliğini bozmadan çalışmalıdır.

S4: KVKK uyumu için en kritik adımlar nelerdir? Verinin minimizasyonu, maskeleme politikalarının dokümante edilmesi ve periyodik güvenlik denetimleri ile izlenebilir bir yapı kurmaktır.