İçindekiler

- Sunucu Logları Nedir ve Neden Önemlidir

- Otomatik Sınıflandırma ile Log Kategorileri Belirleme: Sunucu Logları İçin Yapay Zeka Tabanli Yaklaşım

- Saklama Politikaları: Hangi Loglar Saklanmalı, Hangi Loglar Arşivlenip Sıkıştırılmalı?

- Linux İçin Adım Adım Uygulama: Sunucu Logları Sınıflandırma ve Saklama

- Windows İçin Adım Adım Uygulama: Sunucu Logları Sınıflandırma ve Saklama

- Güvenlik ve Performans İçin Log Depolama Stratejileri: Yapay Zeka Entegrasyonu

- Sık Sorulan Sorular ve Uygulama Önerileri

Günümüzde sunucular, uygulamalar ve altyapılar arasındaki etkileşimler hızla artıyor. Bu durum log miktarını katbekat büyütüyor. Peki, hangi logları saklayalım, hangi logları arşivleyip sıkıştıralım ve bunları (Linux ile Windows için) adım adım nasıl uygularız? Bu makalede, otomatik log sınıflandırması ile saklama politikalarının uygulanabilir bir yol haritasını paylaşıyorum. Hem güvenlik hem de performans açısından, doğru log yönetimi sayesinde olaylara hızlı müdahale etmek ve uyum gereksinimlerini karşılamak mümkün.

Sunucu Logları Nedir ve Neden Önemlidir?

Sunucu logları, işletim sistemi, uygulama ve ağ bileşenlerinin gerçekleştirdiği olayları kaydeden dosyalardır. Bu kayıtlar, güvenlik ihlallerinin tespiti, performans analizi, hata ayıklama ve uyumluluk gereklilikleri için hayati öneme sahiptir. Özellikle sunucu güvenliği açısından anomali tespiti, yetkisiz erişimlerin erken fark edilmesi ve müdahale süresinin azaltılması açısından kritik rol oynar. Diger yandan, sunucu performansı için hangi modüllerin kaynakları aşırı kullandığını görmek, kapasite planlaması ve maliyet optimizasyonları için temel veriyi sağlar.

Birçok işletme, logları rastgele bir şekilde saklar veya çok uzun süre saklanan verileri gereksiz yere şişirir. Oysa gerçek dünya senaryolarında, otomatik sınıflandırma ile hangi logun hangi kategoriye dahil edildiğini bilmek, arama ve analiz süreçlerini önemli ölçüde hızlandırır. Ayrıca, saklama politikaları ile gereksiz verilerin birikmesini engeller, depolama maliyetlerini düşürür ve iş sürekliliğini güçlendirir.

Otomatik Sınıflandırma ile Log Kategorileri Belirleme: Sunucu Logları İçin Yapay Zeka Tabanli Yaklaşım

Log sınıflandırması, manuel olarak etikete ihtiyaç duymadan log akışını kategorilere ayırmayı amaçlar. Bu, yapay zeka ve kurallı yaklaşımların birleşimiyle gerçekleştirilebilir. Temel olarak şu kategorileri hedefler:

- Güvenlik: Yetkisiz erişim denemeleri, parola denemeleri, izinsiz değişiklikler

- Operasyonel: Sunucu durumu, hizmet başlatma/çalışma, hata mesajları

- Uygulama: Uygulama düzeyi hatalar, yanıt süreleri, istisnalar

- Uyum ve Denetim: Erişim kayıtları, kimlik doğrulama olayları

- Performans ve Anomali: Kaynak kullanımı, anormal yükler, güvenlik olaylarıyla ilişkili kalıplar

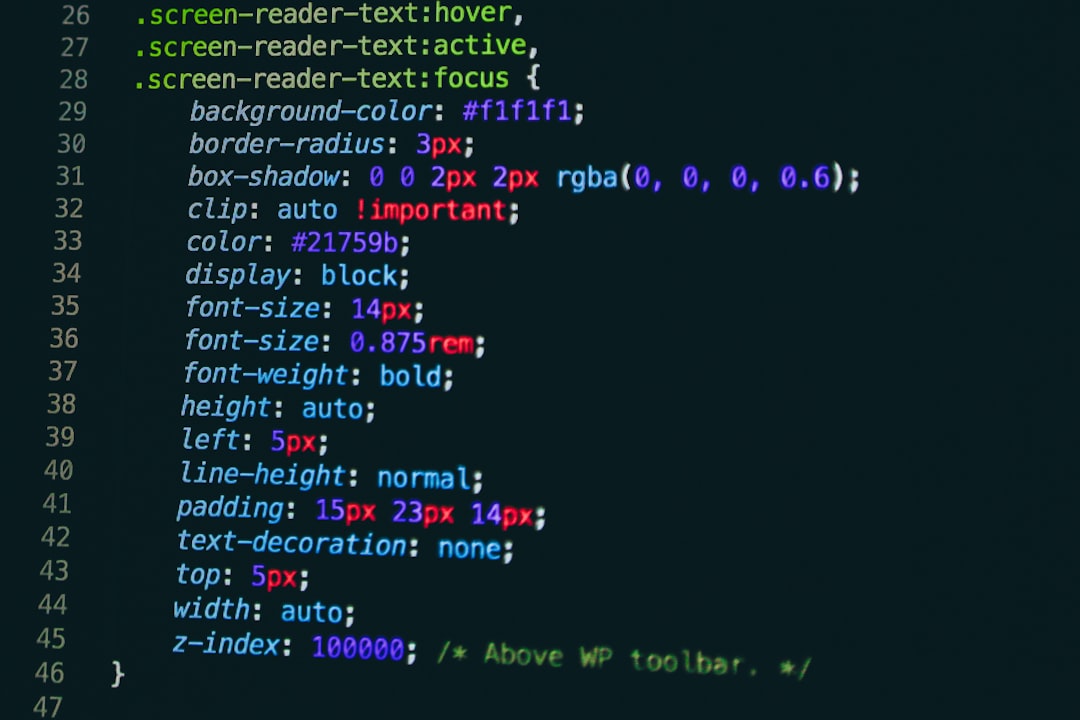

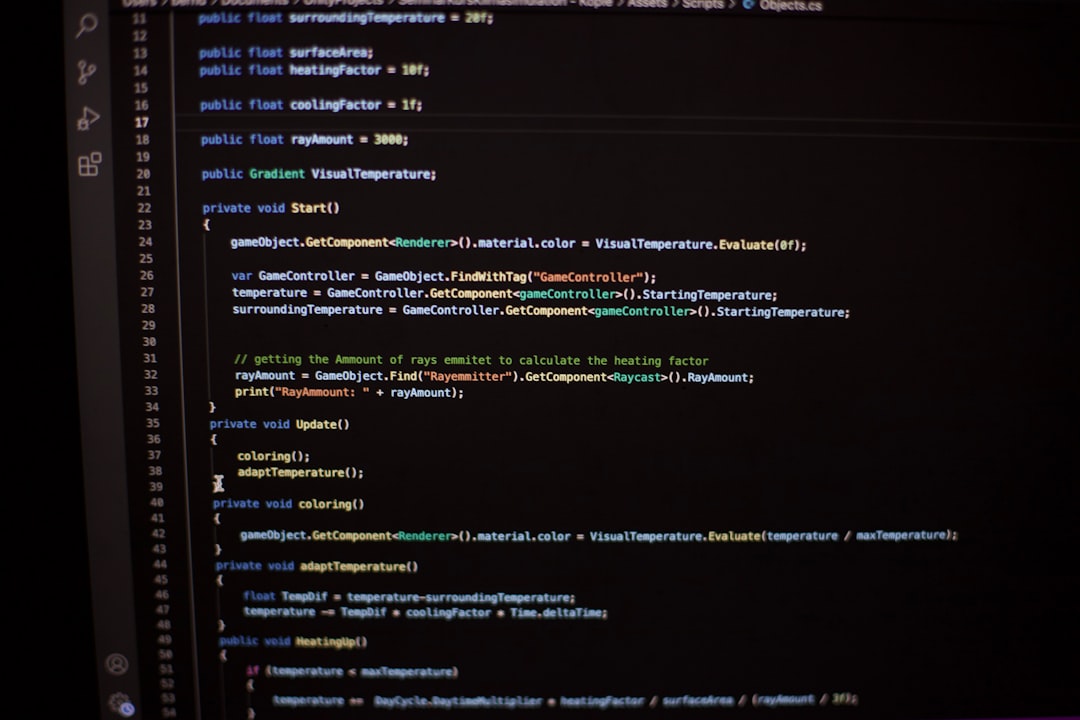

Uygulama örnekleri: Linux tarafında rsyslog/journald ile farklı dosya türlerini toplamak ve bir Python betiğiyle bu logları etiketlemek mümkündür. Windows tarafında ise Olay Günlükleri (Event Logs) için ETW/WEF (Windows Event Forwarding) kullanımlarıyla benzer bir sınıflandırma elde edilir. Üst düzey bir akış şu şekilde işlenir: veri toplanır, normalizasyon yapılır, sınıflandırma kuralları uygulanır, sonuçlar bir meta-katalogta saklanır ve gerektiğinde arama için indekslenir. Kesinlikle unutulmamalı: otomatize edilmiş sınıflandırma, insan denetimini tamamen ortadan kaldırmaz; aksine operasyonları hızlandırır ve odaklanılacak alanları belirler.

- Veri entegrasyonu: Tüm log kaynakları tek bir noktada birleşir (SIEM, log aggrigator).

- Etiketleme kuralları: Önceden tanımlı etiketler (güvenlik/performans/uyum) kullanılır.

- Aynı log için birden fazla kategori gerekebilir: örneğin bir hata mesajı hem performans hem güvenlik açısından anlam taşıyabilir.

Peki ya kis aylarinda? Piyasadaki pek çok üretici, log kontrol mekanizmalarını bulut tabanlı analizlerle destekler. Ancak temel mantık şu: hangi log hangi iş üzerinde hangi hızla değerlendirilecek? Bunu netleştirmek için her kurulum, organizasyonel ihtiyaçlara göre özelleştirilmelidir. Bu noktada, sunucu kurulumu ve işletim sistemleri arasındaki farkları anlamak kritik rol oynar.

Saklama Politikaları: Hangi Loglar Saklanmalı, Hangi Loglar Arşivlenip Sıkıştırılmalı?

Bir log için saklama politikasını belirlerken iki temel hedef düşünülmelidir: erişilebilirlik ve maliyet kontrolü. Aşağıda Linux ve Windows için uygulanabilir, somut öneriler bulacaksınız.

Linux için önerilen saklama yaklaşımı

– Hangi loglar saklanmalı: /var/log içindeki ana loglar (syslog, auth.log, messages, journalctl çıktıları) ve uygulama logları. Öncelik sırası: güvenlik ve hata günlükleri üst sıralarda yer alır.

– Hangi loglar arşivlenip sıkıştırılmalı: Eski loglar arşivlenir; sıkıştırma ile depolama tasarrufu sağlanır. Önerilen yapı şu: günlük loglar için günlük dönüşüm, 90 gün içinde aktif olarak kullanılanlar; 90 günden eski olanlar sıkıştırılır ve arşivlenir.

– Saklama süreleri ve sıkıştırma: Logrotate ile günlük dönüşüm ve sıkıştırma (gzip) ile dosya boyutlarında %40-60 arası tasarruf görülebilir. Uzun vadeli saklama için aylık arşivler oluşturulur ve arşivler güvenli soğuk depolama (ör. obje depolama) üzerinde saklanır.

Windows için önerilen saklama yaklaşımı

– Hangi loglar saklanmalı: Olay Günlükleri (Security, System, Application) temel loglar olarak ele alınır. Özellikle güvenlik olayları yoğun ise güvenlik logları 365 gün boyunca aktif olarak saklanabilir; kısa vadeli analiz için 180 gün de uygulanabilir.

– Hangi loglar arşivlenip sıkıştırılmalı: Yoğun güvenlik olayları ve kritik uygulama logları için yıllık arşivler oluşturulur. Olay günlükleri, belirli aralıklarla CSV/EVTX dışa aktarımı ile sıkıştırılır ve güvenli saklama alanlarına taşınır.

– Saklama stratejileri: Windows için Wevtutil/PowerShell ile log boyutu ve retention policy (retention period) belirlenebilir. Örneğin Security, System ve Application logları için 365 günlük retention ile 200 MB’lık başlangıç limitleri uygun bir denge sağlar.

Bir pratik öneri: her iki platformda da arşivler için iki katmanlı yaklaşım benimsenmelidir. Aktif loglar hızlı erişilebilir depolamada, arşivler ise sıkıştırılmış dosyalar halinde uzak yedekleme (ör. bulut obje depolama) üzerinde bulunur. Bu sayede hem güvenlik olaylarına hızlı erişim sağlanır, hem de uzun vadeli uyum gereksinimleri güvence altına alınır.

Linux İçin Adım Adım Uygulama: Sunucu Logları Sınıflandırma ve Saklama

Adım 1: Log toplama ve normalizasyon

Rsyslog, journald veya fluentd gibi araçlar ile tüm log kaynakları merkezi bir noktaya alınır. Örnek uygulama: rsyslog ile günlükleri /var/log altında tutarken, özel uygulama logları için ayrı bir dizin oluşturulur. Normalizasyon için log formatları standartlaştırılır; JSON formatı bu açıdan avantaj sağlar.

Adım 2: Sınıflandırma için akış tasarımı

Python tabanlı bir sınıflandırıcı veya basit kural tabanlı yaklaşım ile loglar etiketlenir. Örnek kurallar:

– Eğer log seviyesi ERROR veya CRITICAL ise otomatik olarak Güvenlik/Operasyonel kategorilerine işaretle.

– İçerikte “authentication failed”, “invalid credentials” gibi ifadeler gördüğünde güvenlik etiketi ekle.

– Belirli modüllerden gelen hatlar, ilgili uygulama logu ile ilişkilendirilsin.

Adım 3: Saklama ve arşivleme politikası uygulama

Logrotate ile günlük dönüşüm ve sıkıştırma uygulanır. Linux için örnek konfigürasyon önerisi:

– günlük dönüşüm (daily), rotate 90; compress; delaycompress; missingok; notifempty;

– 90 günlük aktif saklama, daha eski loglar arşivlenir ve ayrı bir arşiv kümesine taşınır. Ayrıca ayda bir tam log arşivi oluşturulup tar.gz ile saklanabilir.

Adım 4: İzleme ve doğrulama

Arayüz veya komut satırı üzerinden log akışını kontrol edin. Örnek commands: journalctl –since “7 days ago”; tail -n +1 /var/log/app/*.log | head -n 100. Otomatik raporlar ile hataların erken tespiti sağlanır.

Windows İçin Adım Adım Uygulama: Sunucu Logları Sınıflandırma ve Saklama

Adım 1: Log toplama ve yönlendirme

Windows için Olay Günlükleri (Event Logs) ve gerektiğinde Windows Olay İletici (WEF) kullanılır. Olaylar, ana günlükler olan Application, Security ve System altında toplanır. Ek olarak Sysmon gibi araçlar ile olaylar daha ayrıntılı hale getirilebilir.

Adım 2: Sınıflandırma ve etiketleme

PowerShell betikleri ile olayları kategorilere ayırabilir ve ETW akışını kullanarak bir metaveri tablosu oluşturabilirsiniz. Örneğin güvenlik olaylarını otomatik olarak güvenlik kategorisine, hata mesajlarını uygulama kategorisine atayabilirsiniz.

Adım 3: Saklama ve arşivleme

WEF ile toplanan günlükler için retention policy belirlenir. Windows için örnek: Security logları için 365 gün saklama, System ve Application logları için 180-365 gün arası saklama. Arşivler için periyodik export (BI, EVTX veya CSV) alınır ve sıkıştırılmış arşivler olarak uzun vadeli depolama alanlarında saklanır.

Adım 4: Doğrulama ve güvenlik iyileştirmeleri

Olay günlükleri üzerinde periyodik denetimler yapılır; güvenlik politikaları güncellenir. Ayrıca, olay akışı üzerinde anomali tespiti için basit bir makine öğrenimi modülü veya kural tabanlı analiz devreye alınabilir. Bu sayede olağan dışı davranışlar hızlıca işaretlenir.

Güvenlik ve Performans İçin Log Depolama Stratejileri: Yapay Zeka Entegrasyonu

Birleşik log yönetimi, güvenlik olaylarına hızlı müdahale etmek için önemlidir. Yapay zeka destekli analizler, milyonlarca log arasında anlamlı kalıpları ayırt etmede yardımcı olur. Önerilen yaklaşım:

– Kaynak çeşitliliğini azaltan bir envanter: hangi loglar hangi kaynaklardan geliyor netleştirilir.

– Gerçek zamanlı olay akışı: akış tabloları ile anomali skorları üretilir ve hassas olaylar alarma dönüştürülür.

– Saklama ve arşiv entegrasyonu: AI analizi için gerekli olan uzun vadeli arşivler, güvenli erişim ile bulut veya özel veri merkezinde tutulur.

Bir güvenlik operasyon merkezi (SOC) veya IT ekibi için, yapay zeka destekli sınıflandırma ve saklama politikaları şu avantajları sağlar:

– Hızlı sorun tespiti ve müdahale süresi kısalır.

– Depolama maliyeti düşer; hangi logun ne kadar süre saklanacağı netleşir.

– Uyumluluk gereksinimleri daha kolay karşılanır.

Sık Sorulan Sorular ve Uygulama Önerileri

Soru 1: Hangi loglar için saklama süresi en kritik olanlar hangileridir?

Cevap: Güvenlik ve denetim ile ilgili loglar (Security, authentication, access attempts) tipik olarak daha uzun saklanır; işletim sistemi ve uygulama logları ise operasyonel ihtiyaçlar doğrultusunda daha kısa süreli saklanabilir. Örnek politikalar: Security logları 365-730 gün, System ve Application logları 180-365 gün arası; arşivler ise yıllık olarak güvenli depolama alanlarında saklanır.

Soru 2: Linux ve Windows için otomatik sınıflandırmayı bir araya getirmek mantıklı mı?

Cevap: Evet. Farklı platformlar farklı log yapıları kullanır; bu nedenle entegre bir çözüm, tek bir görünümden izlemenizi sağlar. Linux tarafında rsyslog/journald, Windows tarafında WEF/ETW ile birleştirme, merkezi SIEM üzerinden erişim sağlar.

Soru 3: Otomatik sınıflandırma için en uygun araçlar hangileridir?

Cevap: Başlangıç için açık kaynak araçlar ve platforma özel çözümler uygundur. Linux için logrotate ile yapılandırılmış bir süreç ve Python tabanlı sınıflandırıcılar, Windows için PowerShell tabanlı etiketleyiciler ve WEF entegrasyonu iyi bir temel oluşturur. Uzmanlarin belirttigine gore, basit kurallar ile başlamak ve zamanla AI tabanlı sınıflandırmaya geçiş yapmak en güvenilir yoldur.

Bu alanda deneyim kazandıkça, kendi ortamınıza özel kurallar ve politikalar geliştirmek, verimli bir log yönetimi altyapısının hayata geçirilmesini sağlar. Deneyimlerimize göre, otomatik sınıflandırma ve saklama politikalarının başarısı, doğru başlangıç planı ve sürekli iyileştirme ile yükselir.

Sonuç ve Davet

Sunucu logları, güvenlik, uyum ve operasyonel verimlilik için en değerli varlıklardan biridir. Otomatik sınıflandırma ile loglarınızı anlamlı kategorilere ayırmak, saklama politikalarını da netleştirmek, gelecekteki güvenlik olaylarını ve performans sorunlarını önceden öngörmek açısından kritik adımlardır. Bu rehber, Linux ve Windows için uygulanabilir adımları içerir ve adım adım ilerlemenize yardımcı olur. Şimdi harekete geçme zamanı: kendi altyapınız için bir log yönetimi planı geliştirin ve uygulanabilir bir pilot projeye başlayın.

CTA: Dilerseniz işletmeniz için özelleştirilmiş bir log yönetimi ve saklama politikası taslağı hazırlayalım. Aşağıdaki formu doldurun veya iletişime geçin; güvenli, verimli ve uyumlu bir log altyapısını birlikte hayata geçirelim.