Günümüz Windows Server altyapılarında log yönetimi, güvenlik uyarıları ve temizleme süreçleri işletme güvenliği ve performansı için hayati öneme sahiptir. Özellikle PowerShell tabanlı otomasyonlar sayesinde log toplama, analiz ve temizliği manuel çabadan çıkarıp tekrarlanabilir bir süreç haline getirir. Bu makalede, sunucularınızın log akışını merkezi bir şekilde yönetmek için adım adım bir yol haritası sunuyoruz.

Peki ya kis aylarinda bile sistemleriniz arasında tutarlı bir görünüm elde etmek ister misiniz? Cevap basit: Windows Server log yönetimi. Bu konu, güvenlik olaylarını hızlı tespit etmekten, performans darboğazlarını önceden görmek ve uyum gerekliliklerini karşılamaya kadar pek çok alanda somut faydalar sağlar. Aşağıdaki kısımlarda, otomatik toplama, güvenlik uyarıları ve temizleme stratejilerini gerçek dünya senaryolarına uygun şekilde ele alıyoruz.

Windows Server log yönetimi için PowerShell otomasyonu ve güvenlik uyarıları

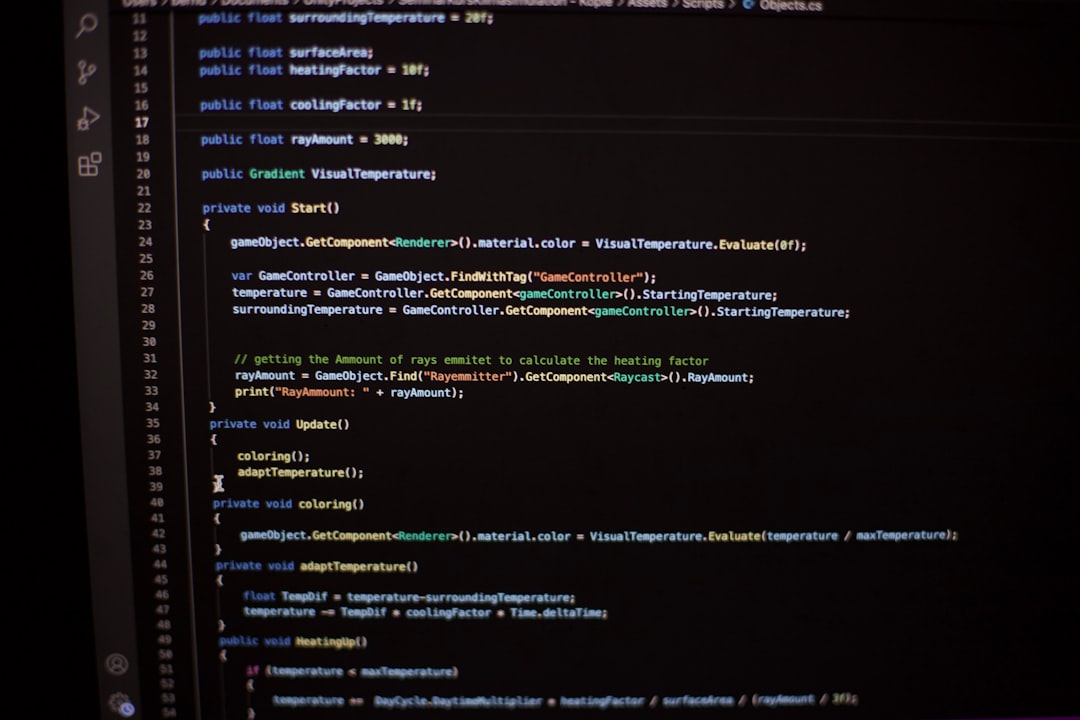

Windows Server log yönetimi, özellikle büyüyen ortamlarda manuel takip edilemeyecek kadar karmaşık hale gelebilir. Bu yüzden otomasyon en iyi çözümdür. PowerShell ile Get-WinEvent ve Export-Csv gibi komutları kullanarak logları merkezi bir konuma çekebilir, filtreleyip önemli olayları ayıklayabilirsiniz. Örneğin, güvenlik olaylarını gerçek zamanlı olarak izlemek için şu adımlar uygulanabilir:

- Olay günlüklerini merkezi bir hedefe yönlendirmek için Windows Event Forwarding (WEF) yapılandırması.

- En kritik olayları tek bir dosyada toplamak için Get-WinEvent -LogName Security -FilterXPath *[System[(EventID=4625)]] gibi filtreler kullanmak.

- Sonuçları düzenli olarak arşivlemek için Export-Csv veya ConvertTo-Json ile çıktıyı saklamak.

Bu süreçler, Windows Server log yönetimi kavramını somut bir otomasyona dönüştürür. Ayrıca güvenlik uyarıları için olay günlüklerinin özetlerini oluşturmak da mümkündür. Örneğin, Olay Kimlikleri (Event IDs) üzerinden sık karşılaşılan hataları ve başarısız oturum açma girişimlerini ayırt etmek için bir temel filtre seti oluşturulabilir. Bu sayede anlık uyarılar için güvenilir bir tetikleyici sistemi kurulur.

PowerShell ile temel komutlar ve hızlı örnekler

Otomasyonun temeli olan birkaç kullanışlı komut:

- Get-WinEvent -LogName Application -MaxEvents 100 – Son 100 uygulama olayını getirir.

- Get-WinEvent -LogName Security -FilterXPath “*[System[(EventID=4624 or EventID=4625)]]” – Başarılı ve başarısız oturum açma olaylarını filtreler.

- Get-WinEvent -LogName System | Export-Csv -Path ‘C:\Logs\system_events.csv’ -NoTypeInformation – Sistem loglarını CSV olarak dışa aktarır.

- Register-ScheduledTask -Action (New-ScheduledTaskAction -Execute ‘PowerShell.exe’ -Argument ‘C:\Scripts\CollectLogs.ps1’) -Trigger (New-ScheduledTaskTrigger -Daily -At 02:00) -TaskName ‘LogToplama’ – Günlük olarak otomatik çalışacak görev oluşturur.

İpucu: Yapılandırma dosyaları ile log kaynaklarını ve hedefleri merkezi bir tabloda tutmak, ölçeklenebilirlik açısından faydalıdır. Ayrıca güvenlik sağlar; çünkü hangi kaynakların hangi zamanlarda raporlandığı netleşir.

Windows Server güvenlik uyarıları için olay günlüklerini etkili analiz etme

Güvenlik uyarıları için olay günlüklerini analiz etmek, bir sonraki adımı hızlandırır: riskleri önceden görüp müdahale etmek. Özellikle 4624 (successful logon) ve 4625 (failed logon) gibi olaylar, kaba bir yaklaşımla güvenlik durumunu özetler. Ancak gerçek yetkinlik, bu olayların bağlamını anlamaktan geçer. Örneğin, koordineli bir deneme ile gelen art arda başarısız oturum açma istekleri, tekil bir kullanıcı hatasından ziyade olası bir brute force girişimini gösterebilir.

Analizi kolaylaştırmak için şu stratejiler önerilir:

- Olay ID’lerini sınıflandırın ve önemli olayları etiketleyin (ör. 4625, 4624, 4776).

- Belirli kaynaklardan gelen olayları izleyin; örneğin belirli bir IP adresinden gelen art arda denemeler.

- Olay mesajlarını insan okunabilir özetlerle zenginleştirin ve eşik değerlerini belirleyin (ör. 5 dakikada 10 başarısız oturum açma).

PowerShell ile basit bir özet almak için şu örneği kullanabilirsiniz:

Get-WinEvent -LogName Security -FilterHashtable @{LogName=’Security’; ID=@(4624,4625)} |

Group-Object -Property TimeCreated.Date -NoElement |

Select-Object Count, Name

Yukarıdaki yaklaşım, güvenlik uyarıları için temel bir görünürlük sağlar. Ayrıca yapay zeka destekli analitik çözümleri ile birleştiğinde anomalileri daha hızlı tespit etmek mümkün hale gelir.

Windows Server log temizliği: temizleme stratejileri ve arıza önleme

Loglar büyüdükçe disk kullanımını etkiler ve performansı olumsuz yönde etkileyebilir. Bu yüzden log temizliği ve arşivleme kritik bir pratik olarak benimsenmelidir. Temel hedefler şunlardır: log dosyalarının yönetilebilir boyutta tutulması, kritik güvenlik olaylarının korunması ve uyum gerekliliklerinin karşılanması.

Önerilen stratejiler:

- Log boyut sınırları ve saklama süreleri belirleyin. Örneğin güvenlik logları için 90 gün, uygulama logları için 180 gün gibi politikalar uygulanabilir.

- Arşivleme ve sıkıştırma kullanın. Eski loglar için ZIP veya 7z formatında arşivler oluşturarak depolama alanını azaltın.

- Wevtutil ile log temizliği ve konfigürasyonu yapın: wevtutil sl Security /ms:10240 (log boyutu sınırı örneği) ve wevtutil cl Security (log temizleme).

Bu süreçler, sunucu temizliği pratiğinin bir parçasıdır. Temiz bir log geçmişi, sorunlar ortaya çıktığında geriye dönük analizi kolaylaştırır ve hataların kökenine inmeyi hızlandırır.

Arşivleme ve doğrulama

Arşivleme aşamasında dosya bütünlüğünü korumak için imzalı arşivler kullanın; arşiv dosyalarını periyodik olarak doğrulayın ve depolama konumunun güvenliğini sağladığınızdan emin olun. Ayrıca arşivlenmiş logları kilitleyerek yetkisiz değişimi önlemek iyi bir uygulamadır.

Uygulamalı PowerShell örnekleri ve otomasyon stratejileri

Otomasyon sadece log toplamakla kalmaz; uyarılar üretmek, temizleme işlemlerini planlamak ve raporlamayı kolaylaştırır. Aşağıda pratik örnekler bulunuyor:

- Olayları belirli bir ayni hedefe yönlendirme: export-csv ile günlükleri merkezi CSV olarak saklayın ve ekiplerle paylaşın.

- Güvenlik uyarılarını tetiklemek: kritik olaylar için tetikleyici bir iş akışı kurun ve e-posta veya Teams/Slack uyarısı gönderin.

- Olay özetlerini günlük raporuna dönüştürme: günlük özetleri oluşturarak yönetime haftalık raporlar sunun.

Bir otomasyon senaryosu örneği: PowerShell ile Security logundan kritik olayları filtreleyip günlük raporu olarak e-posta ile gönderecek bir script inşa etmek mümkündür. Ayrıca scriptlerde hata yönetimi, logging ve yeniden çalıştırma mekanizmaları eklemek güvenilirliği artırır.

Güvenlik ve yapay zekanın Windows Server log yönetimine etkisi

Yapay zeka ve makine öğrenimi, loglar arasındaki normal davranışları öğrenerek anormal durumları daha erken keşfetmeye olanak tanır. Özellikle şu alanlarda değerli olabilir:

- Anomali tespiti: Bilinmedik kullanıcı davranışlarını veya nadir olay kombinasyonlarını yakalamak.

- Olay korelasyonu: Farklı kaynaklardan gelen olayların bağlamını kurarak güvenlik açıklarını görmek.

- Öngörücü bakım: Performans düşüşlerini ve olası arızaları, kullanıcı sayılarındaki değişimlerle ilişkilendirerek bildirmek.

Tabii ki yapay zekanın tek başına çözüm olmadığını unutmamak gerekir. İnsan denetimi, güvenlik uzmanlarının incelemesi ve uygun politika kurallarının uygulanması hâlâ en kritik adımlardır. Yapısal log yönetimi ile birlikte AI tabanlı analizler, karar alma süreçlerini hızlandırır ve operasyonel verimliliği artırır.

Sıkça Sorulan Sorular

Soru: Windows Server log yönetimi nasıl otomatikleştirilir ve hangi adımlar izlenmelidir?

Cevap: Öncelikle log kaynaklarını belirleyin, ardından Get-WinEvent ve Export-Csv ile merkezi depolama kurun. Ardından zamanlanmış görevler ile bu scriptleri periyodik olarak çalıştırın. Son olarak güvenlik uyarıları için filtreler ve tetikleyici e-posta bildirimleri ekleyin. Bu adımlar, sunucu kurulumu ve sunucu güvenliği için sürdürülebilir bir otomasyon sağlar.

Soru: Windows Server’da hangi loglar temizlenebilir, hangi loglar korunmalıdır?

Cevap: Sistem ve uygulama loglarının eski kayıtlarını arşivleyip belirli bir süre sonra temizlemek genel bir uygulamadır. Ancak güvenlik ile ilgili logların (özellikle Security logları) yasal saklama sürelerini ve uyum gerekliliklerini dikkate almak gerekir. Örneğin güvenlik logları için 90 gün, hata/güncel içerik logları için 180 gün gibi saklama politikaları uygun olabilir.

Soru: Yapay zekayı Windows Server log yönetiminde nasıl kullanabiliriz?

Cevap: AI tabanlı çözümler, anomali tespiti ve olaylar arasındaki korelasyonları otomatik olarak analiz edebilir. Özellikle bulut tabanlı güvenlik çözümleri ile entegrasyon, güvenlik uyarılarını hızlandırır ve operasyonel görünürlüğü artırır. Ancak AI uygulamaları, güvenlik uzmanlarının yönlendirdiği politika ve olay sınıflandırmaları ile desteklenmelidir.

Sonuç ve eylem çağrısı

Windows Server log yönetimi, yalnızca log toplama değil, güvenlik uyarıları ve temizleme süreçlerini kapsayan entegre bir yaklaşımdır. PowerShell ile otomasyon kurmak, olayları hızlı bir şekilde analiz etmek ve temizliği planlamak, sunucularınızın güvenliğini ve performansını önemli ölçüde artırır. Bu adımları kendi ortamınıza göre uyarlayın; başlangıçta basit bir script ile başlayıp adım adım kapsamı genişletin. Deneyimlerimize göre, adımları yazılı hale getirip otomasyona bağlamak, uzun vadede ciddi zaman tasarrufu ve güvenlik artışı sağlar.

Hadi başlayalım: Siz de Windows Server log yönetiminizi PowerShell ile otomatikleştirmek için bir ilk adım atın. Aşağıdaki adımları deneyin ve sonuçları bizimle paylaşın. Adım adım ilerleyerek, kendi ortamınıza özel bir otomasyon paketi kurabileceksiniz.

İçindekiler