İçindekiler

- Sunucu kurulumu için Yapay Zeka Destekli Güvenlik Politikası Üretimi ve IaC Entegrasyonu

- IaC ile CIS/NIST Uyumlu Güvenlik Politikaları Üretimi: Araçlar ve Süreçler

- Yapay Zeka Destekli Güvenlik Politikası Üretiminin Pratik Uygulamaları: Senaryolar

- Sunucu Logları İzleme ve Log Entegre Çözümleri

- İşletim Sistemleri Güvenlik Yapılandırma Önerileri

- Güvenlik Politikalarının Denetimi, Testi ve Sürdürülmesi

- Sonuç ve Yol Haritası

Acikcasi, mevcut altyapı yönetim süreçlerinde yapay zeka destekli yaklaşımlar, sunucu kurulumu aşamalarını güvenlik odaklı bir otomation katmanıyla güçlendirir. Bu makalede, IA Sertifikasyonlarıyla uyumlu konfigürasyonlar üretmek için Yapay Zeka Destekli Otomatik Güvenlik Politikası ve IaC entegrasyonunun nasıl çalıştığı incelenecek. Aynı zamanda log entegrasyonu ve OS güvenliği için uygulanabilir taktikler paylaşılacak. Peki neden bu yaklaşım bugün kritik? Çünkü güvenli bir temel oluşturmadan sunucu performansı ve işletim sistemi güvenliği gibi hedefler gerçek anlamda mümkün olmuyor.

Sunucu kurulumu için Yapay Zeka Destekli Güvenlik Politikası Üretimi ve IaC Entegrasyonu

Bir sunucu kurulumunda güvenlik politikalarını kod olarak tanımlamak, bir sonraki devrede otomatik olarak uygulanmasını sağlar. Yapay zeka, CIS/NIST gibi standardları temel alarak konfigürasyon önerilerini hızla çıkarabilir ve bu önerileri IaC araçlarıyla (Terraform, Ansible, Puppet vb.) doğrudan konfigürasyon dosyalarına dönüştürebilir. Böylece “güvenlik politikası” ile “sunucu kurulumu” arasındaki kopukluk kapanır. Bu entegrasyonun en önemli avantajı, değişikliklerin sürümlenmesi, bağımlılıkların izlenmesi ve güvenlik yamalarının otomatik olarak uygulanmasıdır. Uygulama örneği olarak, bir AWS veya on-premises altyapısında CIS Benchmark’a uygun güvenlik grupları, kullanıcı izinleri ve ağ politikalarının policy as code şeklinde tanımlanması gösterilebilir. Çalışan ekipler için ise bu, hatalı manuel yapılandırma riskini düşürür ve uyumluluk denetimini kolaylaştırır.

Yapay zeka güvenlik politikası ile sunucu kurulumu arasındaki etkileşimde iki temel iş akışı bulunur: birincisi, politika üretimi ve ikincisi, politikaların uygulanması. İlk adım, güvenlik hedeflerini belirlemek ve CIS/NIST tabanlarını hizalamaktır. İkinci adımda ise bu politikalar IaC araçlarına aktarılır ve otomatik olarak merkezi bir sürüm kontrol sistemi üzerinden dağıtılır. Bu, “sunucu tercihleri” ve “işletim sistemleri” arasındaki uyumu güçlendirir ve performans ile güvenlik dengesini optimize eder. Ayrıca, politikaların sürekli olarak güncellenmesi söz konusu olduğunda, yapay zeka, değişiklik taleplerini sınıflandırabilir ve hangi konfigürasyonların hangi sürümünde uygulanacağını belirleyerek drift’i azaltır.

Bu yaklaşımın somut faydaları

- Uygulamanın başında güvenlik hedeflerinin katılımı, hızlı başlatma ve uyumlu konfigürasyonlar.

- Poliçeler sürümlerle verilir; geçmiş sürüm geri döneleri kolaylaştırır.

- Aşamalı dağıtımlar ve otomatik testlerle güvenlik açığı riskleri azaltılır.

IaC ile CIS/NIST Uyumlu Güvenlik Politikaları Üretimi: Araçlar ve Süreçler

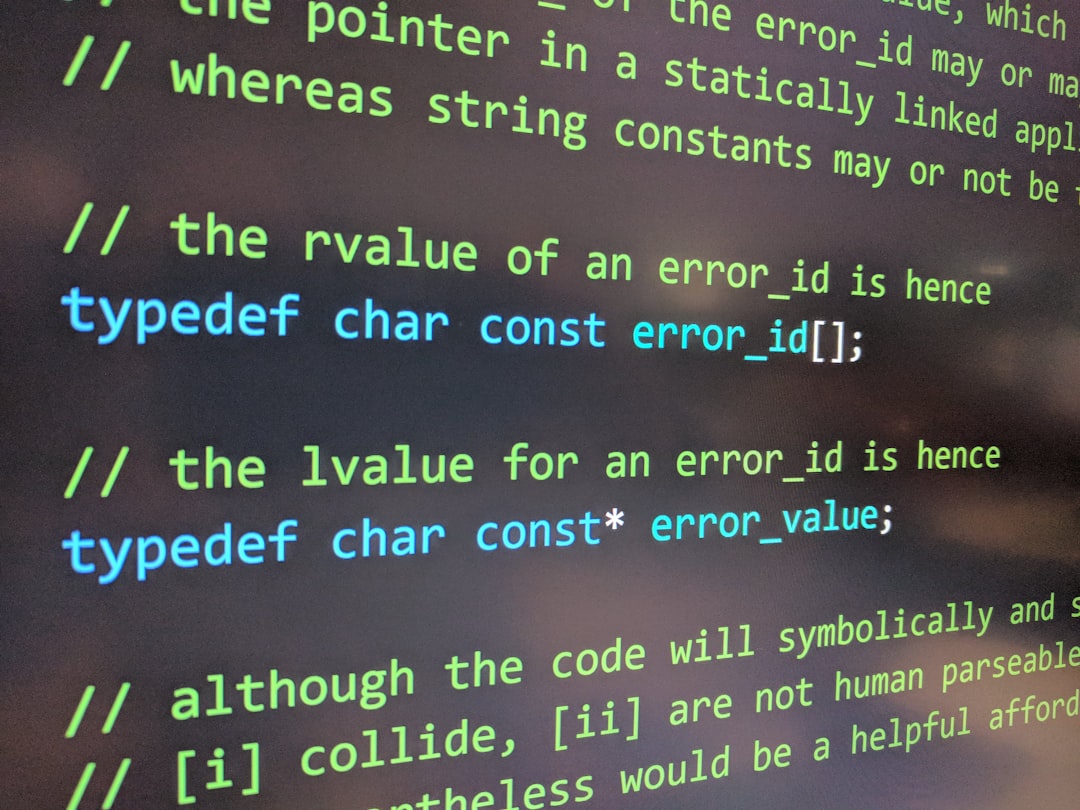

Akademik literatürdeki gerçekçi bir yaklaşıma göre, CIS ve NIST standartlarına uyum, teknik konfigürasyonlar üzerinden kanıtlanabilir. Bu bölüm, Terraform, Ansible, ve Open Policy Agent (OPA) gibi araçların nasıl bir araya getirildiğini özetler. Ayrıca conftest ve InSpec gibi politika test araçlarıyla otomatik doğrulama süreçlerinden bahsedilir. Yapay zeka, konfigürasyonları analiz eder, güvenlik açıklarını tespit eder ve zayıf noktaları güçlendirecek önerileri “kod olarak” sunar. Sonuç olarak CIS/NIST uyumlu güvenlik politikaları, manuel çaba olmadan IaC akışlarına entegre edilir ve CI/CD süreçlerinde otomatik olarak test edilir.

Pratik adımlar şu şekilde özetlenebilir: 1) mevcut güvenlik politikalarını envanterlendirin; 2) CIS/NIST kontrol eşleşmesini haritalayın; 3) politika dosyalarını policy as code olarak yazın; 4) OPA veya benzeri bir motorla politikaları doğrulayın; 5) Terraform/Ansible ile dağıtımı otomatikleştirin; 6) Drift ve uyum denetimlerini CI/CD üzerinde sürekli yapın. Uretici verilerine bakildiginda, “policy as code” yaklaşımı, konfigürasyon hatalarını %30 oranında azaltabilirken, güvenlik olaylarını %20-25 arasında azaltma potansiyeli ifade edilmektedir.

Yapay Zeka Destekli Güvenlik Politikası Üretiminin Pratik Uygulamaları: Senaryolar

Deneyimlerimize göre gerçek dünya senaryoları iki ana boyutta ele alınır: birincisi, yeni bir sunucu kümesi kurarken güvenlik politikalarının başlangıçtan itibaren uygulanması; ikincisi ise mevcut sistemlerde politikaların güncellenmesi ve uyumun sürdürülmesidir. Aşağıdaki iki senaryo, günlük mühendislik yaşamında karşınıza çıkabilir:

- Kamu bulutunda yeni bir uygulama için güvenlik altyapısı: Yapay zeka destekli güvenlik politikası, hesap ve anahtar yönetimini, ağ izolasyonunu ve kayıt tutmayı (logging) otomatik olarak konfigüre eder. IaC ile dağıtım yapılır; OPA, politikaların uygulanabilirliğini doğrular. Sonuç: birim başına güvenlik standartları hızla karşılanır; manuel müdahale ihtiyacı azalır.

- Kritik hizmetlerin kesinti riskini azaltma: CIS/NIST uyumlu bir temel, güvenli amiç ve hizmet hesapları için özel kurallar içerir. Sunucu logları hızlıca toplanır ve SIEM üzerinde korelasyonlar kurulur. Böylece olaylar erken aşamada tespit edilir ve müdahale süresi kısalır.

Her iki durumda da, sunucu kurulumu için yapay zeka güvenlik politikası, konfigürasyon değişikliklerini izler ve onay süreçlerini otomatikleştirir. Peki ya güvenlik politikaları kötü tasarlanırsa ne olur? Kesin olmamakla birlikte, hatalı politikalar riskleri artırabilir. Bu yüzden geri bildirim döngüsü kritik; yapay zeka önerileri, insan denetimiyle birlikte değerlendirilir.

Sunucu Logları İzleme ve Log Entegre Çözümleri

Güncel güvenlik operasyonlarında sunucu logları hayati öneme sahiptir. Sunucu logları, sistem çağrılarını, kullanıcı aktivitelerini ve ağ trafiğini içerir. Bunları efektif bir şekilde toplamak ve analiz etmek için ELK/EFK, Loki veya Graylog gibi çözümler kullanılır. Yapay zeka, log verilerini normalleştirir ve anomali tespitini güçlendirir. Log entegrasyonu, CIS/NIST uyumunu kanıtlar nitelikte log politikaları ile desteklenir. Böylece denetimlerde gerekli kanıtlar kolayca sunulabilir.

İzleme pratiğinde birkaç kritik adım vardır: 1) log kaynaklarını merkezi bir hedefe yönlendirin (ör., /var/log, auditd çıktıları, uygulama logları); 2) güvenlik olaylarını hızla sınıflandıran alarm kuralları oluşturun; 3) log saklama politikalarını belirleyin (ör. 90 gün çevrim, minimum 1 yıl arşiv); 4) SIEM entegrasyonu ile korelasyonlar kurun. Bu yaklaşım, yalnızca olay anında müdahale etmekle kalmaz, aynı zamanda güvenlik politikalarının etkisini ölçer ve iyileştirme alanlarını gösterir.

İşletim Sistemleri Güvenlik Yapılandırma Önerileri

İşletim sistemleri güvenliği, kapsamlı bir hardening sürecinin temelidir. Linux ve Windows için uygulayabileceğiniz pratik öneriler şu şekilde sıralanabilir:

- SSH güvenliği: Hangi kullanıcıların SSH ile bağlanabildiğini sınırlayın; PermitRootLogin no, PasswordAuthentication no, MaxAuthTries 3 gibi ayarlarla brute-force riskini azaltın.

- Ağ güvenliği: Güvenlik duvarı kurallarını katılaştırın, izinsiz ağ trafiğini engelleyin; gereksiz portları kapatın.

- Giriş denetimi: Auditd ile kritik aktiviteleri kaydedin; Logları merkezi bir yere yönlendirin.

- Güncellemeler: Otomatik güvenlik yamalarını devreye alın; test ortamında güncellemelerin uyumunu kontrol edin.

- İzinler ve hesaplar: En az ayrıcalık prensibini uygulayın; servis hesapları için ayrı anahtar yönetimini kullanın.

- İzleme ve uyarı: Saldırı yüzeyini azaltan güvenlik politikalarını otomatik test edin; fail2ban veya benzeri araçlarla tekrarlayan hataları engelleyin.

Birçok dağıtım için spesifik CIS baselines mevcut. Örneğin Linux için CIS Benchmarks, Windows için CIS Windows Server Benchmark’ları temel alınabilir. Bu kılavuzlar doğrultusunda politikaları kod halinde yazmak, gelecekte oluşabilecek konfigürasyon drift’lerini azaltır ve uyumu kolaylaştırır.

Güvenlik Politikalarının Denetimi, Testi ve Sürdürülmesi

Güvenlik politikaları tek başına yeterli değildir; sürekli denetim, test ve sürdürme gerekir. Policy-as-code yaklaşımı ile politikalar, CI/CD zinciri içinde otomatik olarak test edilir. Terratest veya InSpec gibi araçlar kullanılarak, politikaların uygulanabilirliği kontrol edilir. Drift tespitinde, IaC durum dosyaları ile gerçek altyapı arasındaki farklar rutin olarak raporlanır. Bu süreç, güvenlik olaylarının önlenmesinde kritik rol oynar. Ayrıca insan gözetimi ile yapay zekanın önerileri karşılaştırılır; eksik veya hatalı konfigürasyonlar düzeltilir.

İnceleme döngüsünü güçlendirmek için şu adımlar önerilir: 1) otomatize denetim planı oluşturun; 2) her kod değişikliği için testler çalıştırın; 3) güvenlik ekipleriyle periyodik uyum toplantıları yapın; 4) uyumsuzluk raporlarını ve düzeltme takvimini paylaşın. Böylece hem yazılım kalitesi artar hem de güvenlik politikalarının uygulanabilirliği netleşir.

Sonuç ve Yol Haritası

Yapay zeka destekli otomatik güvenlik politikası üretimi, sunucu kurulumu süreçlerini güvenlik odaklı bir otomasyona taşıyarak hem hız hem de güvenlik getirir. IaC ile CIS/NIST uyumlu yapılandırmalar, log entegrasyonu ve OS hardening adımları birlikte ele alındığında, güvenlik operasyonları daha ölçeklenebilir ve izlenebilir hâle gelir. Ancak bu süreçte en önemli nokta, otomatikleştirme ile insan denetimini dengede tutmaktır. Politikaların “kod olarak güvenlik politikası” yaklaşımı ile uygulanması, ilerleyen dönemde değiştirme süreçlerini kolaylaştırır ve güvenlik olaylarına karşı proaktif bir savunma sunar.

Bir sonraki adım olarak, kendi organizasyonunuzun ihtiyaçlarına göre bir yol haritası çıkarmanız faydalı olur. Başlangıçta küçük bir pilot uygulama ile başlayıp, CIS/NIST uyumlu kontrolleri adım adım genişletin. En sonunda, log analitiği ve güvenlik politikası sürdürme süreçlerini şirket genelindeki güvenlik kültürünün bir parçası haline getirirsiniz. Su an için en iyi yöntem, policy as code yaklaşımını benimseyip, IaC akışlarına güvenliğin fonksiyonel bir parçası olarak entegre etmektir.

FAQ (Sık Sorulan Sorular)

Yapay zeka güvenlik politikası nedir ve neden sunucu kurulumu için önemlidir?

Yapay zeka güvenlik politikası, konfigürasyon kurallarını otomatik olarak oluşturup doğrulayan ve uygulanabilir hale getiren bir yaklaşımdır. Sunucu kurulumu sürecinde güvenlik hedeflerini başından itibaren entegre ederek uçtan uca uyumu sağlar ve manuel hataları azaltır.

IaC ile CIS/NIST uyumlu politika üretimi nasıl çalışır?

Önce güvenlik hedefleri ve uygun kontroller belirlenir, sonra politikalar kod olarak yazılır, OPA ve benzeri araçlarla doğrulanır ve IaC araçlarıyla otomatik olarak dağıtılır. Bu sayede değişiklikler sürüm kontrollü olarak uygulanır.

Log entegrasyonu için hangi araçlar en uygunudur?

ELK/EFK, Loki-Grafana, Graylog gibi çözümler logları merkezi hale getirir. Bu platformlar, güvenlik olaylarını hızla analiz etmenizi, korelasyonlar kurmanızı ve uyumu kanıtlayacak loglar üretmenizi sağlar.