Günümüzde altyapının güvenli ve tekrarlanabilir bir şekilde yönetilmesi, sunucu kurulumu süreçlerinin vazgeçilmez parçası haline geldi. Özellikle Ansible ve Terraform gibi araçlar ile Yapay Zeka tabanlı iyileştirmeler eklendiğinde, SSH erişiminden güvenlik gruplarına, log politikalarına kadar tüm adımlar otomatik ve reproducible hale geliyor. Bu makale, güvenli IaC ile sunucu kurulumunu adım adım nasıl uygulayabileceğinizi, hangi güvenlik önlemlerinin alınması gerektiğini ve pratik senaryoları açıklıyor. Ayrıca sunucu güvenliği, sunucu logları ve işletim sistemi yönetimini iyileştirecek stratejilere de değiniyoruz.

Bu kapsamlı yaklaşım, yalnızca teknolojiyi kurmakla kalmaz; aynı zamanda süreçleri denetilebilir kılar. Ansible ile konfigürasyonlarınız idempotent şekilde uygulanır; Terraform ile altyapı yapılarınız güvenli ve izlenebilir biçimde oluşturulur. Yapay zeka destekli öneriler ise güvenlik açılarının erken tespitine katkı sağlar. Peki, nereden başlanmalı? Aşağıdaki içindekiler (Table of Contents) rehberliğinde hareket etmek, güvenli ve ölçeklenebilir bir IaC stratejisinin ana hatlarını hızlıca kavramanıza yardımcı olur.

İçindekiler

- Güvenli IaC Temelleri: Ansible ve Terraform ile Sunucu Kurulumu

- SSH Erişimi ve Anahtar Yönetimi: Güvenli Erişim Stratejileri

- Güvenlik Grupları ve Ağ İzolasyonu: Otomatik Politikalar

- Log Yönetimi ve Olay Müdahalesi: Sunucu Logları için Entegre Yaklaşımlar

- IaC ve Otomasyon: Denetim, Şeffaflık ve Uyum

- Gerçek Dünya Senaryoları: Ansible ve Terraform ile Uygulamalı Örnekler

Güvenli IaC Temelleri: Ansible ve Terraform ile Sunucu Kurulumu

Güvenli IaC sunucu kurulumu, kodla güvenliği (security by design) ve tekrarlanabilirliği merkeze alır. Altyapıyı yazdığınız anda görevler (tasks) idempotent olmalı; yani aynı girdilerle yeniden çalıştırıldığında sonuç değişmemeli. Bu yaklaşım, güvenlik için de kilit noktadır: her seferinde aynı adımlar uygulanır, konfigürasyonlar sürüm kontrol sistemlerinde izlenir. Turkish söylemle ifade etmek gerekirse, güvenli bir sunucu kurulumunda en çok tartışılan konulardan biri, kimlik doğrulama ve yetkilendirme süreçlerinin otomasyonla entegre edilmesidir. Bu entegre yapı, sunucu güvenliği ve işletim sistemi bakımını kolaylaştırır.

Terraform ile altyapıyı tanımlarken, kaynaklar için güvenli backend kullanımı ve state kilitleme gibi uygulamalar kritik öneme sahiptir. Örneğin, üretim ortamı için S3 tabanlı bir remote backend ve DynamoDB kilitleri kullanmak, aynı anda birden çok değişiklik yapılmasını güvenli kılar. Ansible ise bu altyapıyı çalışır duruma getirir; kurulumlar, güvenlik sertifikalarının yüklenmesi, SSH anahtarlarının güvenli dağıtımı ve güvenli kullanıcı yapılandırmaları için idealdir. Bu birleşim, sunucu güvenliği, sunucu temizliği ve güvenli konfigürasyon adımlarını tek bir akışta yürütmenizi sağlar.

Güvenli IaC yaklaşımında dikkat edilmesi gereken temel kavramlar şunlardır:

- İzlenebilirlik: Tüm değişiklikler sürüm kontrolüyle yönetilir ve değişiklikler ortamlar arası geçişte çoğaltılır.

- Güvenli kimlik yönetimi: SSH anahtarları, sertifika tabanlı doğrulama ve anahtar rotasyonu ile güvenli erişim sağlanır.

- En az ayrıcalık prensibi: Kullanıcılar ve servis hesapları sadece gerektiği ölçüde yetkilendirilir.

- Güvenlik odaklı konfigürasyonlar: İşletim sistemi güvenlik politikaları ve güvenlik güncellemeleri düzenli olarak uygulanır.

Terraform ile Güvenli Altyapı Konfigürasyonu

Terraform, altyapıyı deklaratif bir dille tanımlar ve ortak bulut sağlayıcılarında güvenli konfigürasyonlar üretir. Üretim için izole edilmiş VPC yapılandırmaları, güvenlik grupları ve subnetteki kurulumlar bir arada ele alınabilir. Güvenli IaC sunucu kurulumu bağlamında, önce altyapıyı tanımlayıp sonra konfigürasyonu uygulamak, dedike adım adım ilerlemenizi sağlar. Örneğin; SSH için sadece belirli IP aralıklarından gelen trafiğe izin veren güvenlik grubu kuralları, kamuya açık portlar üzerinden erişimi azaltır. Ayrıca Terraform state dosyasını uzak backend’de saklamak, değişikliklerin güvenli bir şekilde sürdürülmesini ve eş zamanlı güncellemelerin kilitlenmesini mümkün kılar.

Ansible ile Konfigürasyon Yönetimi

Ansible, sunucu konfigürasyonlarını idempotent bir şekilde uygular. Bu, her çalıştırmada fark yaratmayan, güvenli ve öngörülebilir bir davranıştır. Örnek olarak şu görevler düşünülmelidir:

- Root kullanıcı yerine güvenli bir yönetim kullanıcısı oluşturulması ve sudoers yapılandırması.

- SSH daemon konfigürasyonunun güvenlik odaklı ayarlanması (PasswordAuthentication no, PermitRootLogin no).

- Güvenlik güncellemelerinin otomatik uygulanması ve sıkı paket sürümü kilitlenmesi.

- Güvenlik duvarı ve erişim politikalarının otomatik uygulanması.

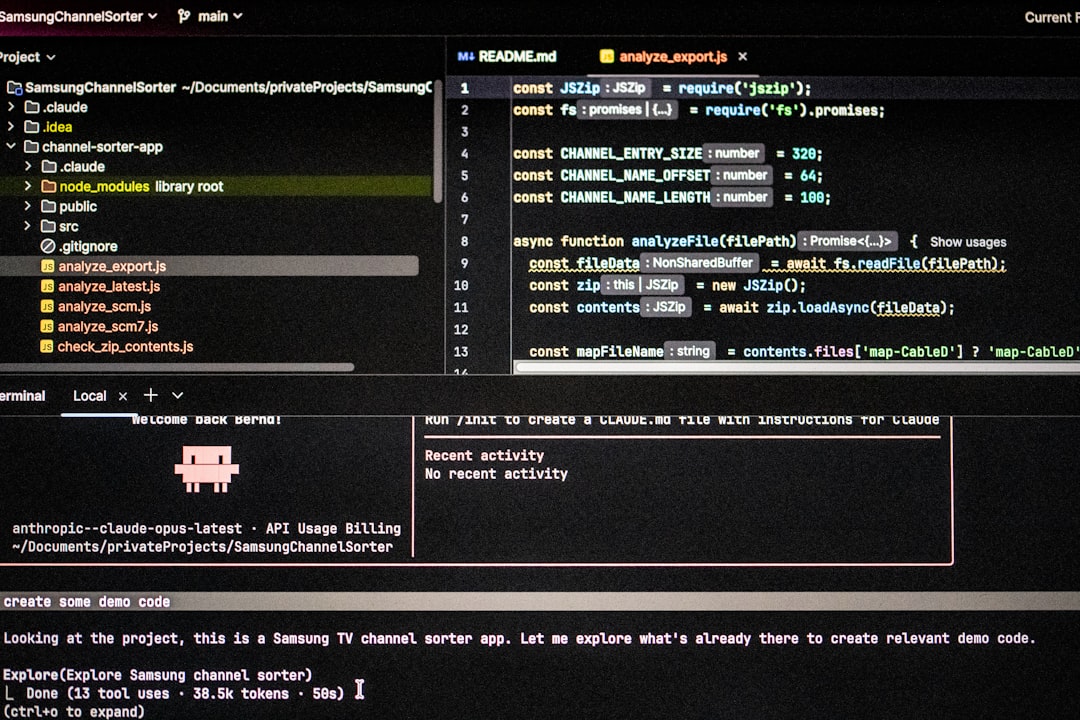

Bu süreçte Yapay Zeka tabanlı öneriler, log analizi ve güvenlik açılarının erken tespitinde destek sağlar. Ancak otomasyonun temel amacı, hataların tekrarlanmasını engellemek ve denetim sürecini kolaylaştırmaktır.

SSH Erişimi ve Anahtar Yönetimi: Güvenli Erişim Stratejileri

SSH, sunucu güvenliğinin kalbinde yer alır. Güvenli IaC yaklaşımında SSH erişimini minimal ve güvenli kılmak için şu temel stratejiler uygulanır:

- Parolasız (passwordless) SSH yerine anahtar tabanlı kimlik doğrulama kullanılır; mümkünse SSH sertifika tabanlı doğrulama tercih edilir.

- Root Login devre dışı bırakılır; güvenli bir yönetim kullanıcısı ve sudoers politikası uygulanır.

- SSH anahtar rotasyonu periyodik olarak yapılır; anahtarlar belirli bir süre sonra geçersiz kılınır.

- SSH Agent Forwarding ve X11 Forwarding, güvenlik nedeniyle sınırlandırılır.

- Bastion host veya jump box konfigürasyonu ile doğrudan üretim sunuculara erişim engellenir.

Ansible playbookları, bu ayarları her kurulumda otomatik olarak uygulayabilir ve güvenlik politikalarıyla uyumlu hale getirebilir. Ayrıca anahtarlar güvenli saklama çözümlerinde (ör. güvenli anahtar deposu) tutulmalı ve erişim minimumda tutulmalıdır. Bu sayede sunucu güvenliği, sunucu temizliği ve log yönetimindeki tüm süreçler tutarlı bir şekilde yürütülür.

SSH Anahtarlarının Güvenli Saklanması

Anahtarlar, sürüm kontrolünde veya açık dosya sistemlerinde saklanmamalıdır. Güvenli çözümler arasında anahtar yöneticileri veya bulut sağlayıcısının güvenli anahtar depoları kullanmak yer alır. Ayrıca anahtar rotasyonu, entegre bir süreç olarak otomatikleştirilebilir. Bu, izinsiz erişim risklerini önemli ölçüde azaltır.

Güvenlik Grupları ve Ağ İzolasyonu: Otomatik Politikalar

Ağ güvenliği, sunucuların dışarıdan nasıl göründüğünü belirler. Güvenli IaC yaklaşımında güvenlik grupları ve ağ izolasyonu, Terraform ile tanımlanır ve Ansible ile kontrol edilir. Öne çıkan noktalar:

- SSH için yalnızca güvenilir IP aralıklarından gelen trafiğe izin verilir ve açık portlar minimize edilir.

- Veri merkezi içinde özel alt ağlar ve inter-connect güvenlik kuralları kullanılır.

- Kullanıcı dostu ama sıkı egress politikaları ile gereksiz dışa akış engellenir.

- Otomatik güvenlik güncellemeleri ve ihlal senaryolarında hızlı müdahale için imzalı imzalar kullanılır.

Terraform ile güvenlik grubu tanımlamaları, Ansible ile değerlendirilen uyum testleri ve güvenlik taramaları entegre bir CI/CD akışında çalıştırılabilir. Bu sayede değişiklikler, güvenlik politikalarının dışına çıkmadan uygulanır ve loglar üzerinden denetlenebilir kalır.

Log Yönetimi ve Olay Müdahalesi: Sunucu Logları için Entegre Yaklaşımlar

Sunucu logları, güvenlik olaylarının ve operasyonel sağlığın ana kaynağıdır. Log yönetimi modern IaC süreçlerinde merkezi bir çözümle gerçekleştirilir. En iyi uygulamalar şunlardır:

- Auditd ve rsyslog/OpenSyslog gibi yerel log kaynakları ile merkezi log toplama kurulumu.

- OpenSearch/ELK gibi çözümlerle logların merkezi indekslendirilmesi ve hızlı arama imkanı.

- Log rotate ve veri tutma politikaları ile disk alanı yönetimi sağlanır.

- SIEM entegrasyonları ve güvenlik olayları için alarm tetikleyicileri devreye alınır.

IaC ile log politikaları otomatik uygulanabilir: örneğin log düzeyleri, dosya izinleri ve log saklama süreleri her kurulumda standartlaştırılır. Bu sayede, sunucu güvenliği ve sunucu performansı üzerinde net bir görünürlük elde edilir.

IaC ve Otomasyon: Denetim, Şeffaflık ve Uyum

Denetim, güvenli bir IaC stratejisinin ayrılmaz parçasıdır. Sıkı bir sürüm kontrollüğü ve CI/CD süreçleri ile değişiklikler onaylanır, test edilir ve üretime aktarılır. Ayrıca Terraform state dosyalarının kilitlenmesi, kimlik doğrulama ve yetkilendirme politikalarının merkezi olarak yönetilmesi hayati öneme sahiptir. Denetim izleri, kimlerin hangi değişiklikleri ne zaman yaptığı bilgisini açıkça gösterir ve güvenlik taleplerine yanıt verir. Yapay zeka destekli analizler, anomali tespitini hızlandırır ve güvenlik olaylarını önceden haber verebilir.

Gerçek Dünya Senaryoları: Ansible ve Terraform ile Uygulamalı Örnekler

Bir üretim senaryosunda, önce Terraform ile ağ tabanlı güvenlik politikalarını ve alt ağları tanımlarsınız. Ardından Ansible ile ana sunucu imajını kurar, güvenlik yamalarını uygular ve merkezi log toplama aracını yapılandırırsınız. İkinci örnekte, bir Bastion host üzerinden SSH erişimini zorunlu kılar, tüm sunucular için kullanıcı hesaplarını merkezi bir kimlik kaynağına bağlarsınız. Bu sayede sunucu güvenliği sağlanırken, sunucu performansı da izlenebilir hale gelir.

Uygulanan adımlar şu şekilde özetlenebilir:

- Terraform ile VPC, alt ağlar ve güvenlik gruplarını tanımlayın.

- Ansible ile güvenli kullanıcılar, SSH anahtar rotasyonu ve temel güvenlik yamalarını uygulayın.

- Log merkezi kurulumunu yapın ve log akışını güvenli kanallardan aktarın.

- Automasyon ve denetimi CI/CD üzerinden entegre edin; değişiklikleri otomatik test edin.

Şirket içi kullanıma uygun olarak, sunucu tercihleriniz ve işletim sistemleri konularında hangi dağıtımların daha avantajlı olduğuna dair kararlar alınır. Yapay zeka ile güvenlik önerileri ve performans iyileştirme önerileri, mevcut altyapı üzerinde test edilerek uygulanır. Bu süreç, sunucu logları üzerinden performans göstergelerini izlemeyi mümkün kılar; işletim sistemi ve güvenlik konfigürasyonları da otomatik olarak güncellenir.

Sonuç olarak, güvenli IaC yaklaşımı ile sunucu kurulumu, yalnızca kurulum sürecini hızlandırmakla kalmaz; aynı zamanda güvenliği, şeffaflığı ve uyumu da güçlendirir. Adımların otomatize edilmesi, hataların önüne geçer ve operasyonel verimliliği artırır.

CTA: Bu yönergeyi kendi altyapınızda uygulamaya başlamak için bugün bir adım atın. İsterseniz ekibimize katılabilir veya danışmanlık hizmetlerimiz üzerinden özel bir güvenli IaC planı çıkarabiliriz.