İçindekiler

- Sunucu Kurulumunda Dosya Bütünlüğü İzleme Neden Önemlidir

- Linux İçin FIM Entegrasyonu ile Sunucu Güvenliğini Artırma

- Windows Server İçin FIM Entegrasyonu ve Log Analitiği

- Sunucu Logları ve Log Analitiği ile Performans ve Güvenlik Dengesi

- Pratik Adımlar: Linux ve Windows İçin FIM Entegrasyonunun Uygulanması

- Güncel Trendler: Yapay Zeka ile Olay Müdahalesi

- Sonuç ve Çağrı: Şimdi Başlayın

Sunucu kurulumları, sadece işletim sistemi ve uygulamaların kurulumundan ibaret değildir. Dosya bütünlüğü izleme (FIM) ve log analitiği, güvenliğin temel taşları arasına girer. Özellikle Linux ve Windows ortamlarında, olay bazlı müdahalelerin ötesinde anlık değişiklikleri tespit etmek hayati önem taşır. Bu yazıda, Linux ve Windows için FIM entegrasyonu ile log analitiğini bir araya getirerek güvenliği nasıl güçlendirebileceğinizi adım adım anlatıyorum. Ayrıca yapay zeka destekli analizlerle olay müdahalesini nasıl hızlandırabileceğinizi de ele alıyoruz.

Sunucu Kurulumunda Dosya Bütünlüğü İzleme Neden Önemlidir

Dosya bütünlüğü izleme, sunucuda keyfi olarak veya zararlı yazılımlar tarafından yapılan değişiklikleri erken aşamalarda yakalamaya yarar. Peki ya kis aylarinda? Basit bir log veya güvenlik duvarı kuralı tek başına yeterli değildir; çünkü saldırganlar bazen zararlı dosyaları güncellediğinde bile normal görünen davranışlar sergileyebilir. Dosya bütünlüğü izlemesi, bozulmuş konfigürasyon dosyaları, kripto para madenciliği formları veya yetkisiz kullanıcı erişimi gibi durumları tespit etmek için kullanılır. Özellikle işletim sistemleri ve yazılımlar güncellense dahi, dosya içeriklerinde veya izin yapılandırmalarında yapılan anormal değişiklikler güvenlik ihlallerinin göstergesi olabilir.

Bu nedenle, FIM ile baselinemizi oluşturup belirli aralıklarla karşılaştırma yapmak, anomali tespitini kolaylaştırır. Ayrıca log analitiği ile birleştiğinde, hangi bileşenin ne zaman değiştirdiğini ve bu değişikliğin güvenlik politikasına uygun olup olmadığını hızlıca görmenizi sağlar. Cogu güvenlik ihlali, olay gecikmeleri veya yanlış konfigürasyonlardan kaynaklanır ve çoğu durumda etkili bir dosya izleme stratejisi bu tür hataları azaltır. Sonuç olarak, sunucu güvenliği için kurumsal bir FIM ve log analitiği mimarisine sahip olmak, hem operasyonel görünürlük sağlar hem de uyum süreçlerini kolaylaştırır.

Linux İçin FIM Entegrasyonu ile Sunucu Güvenliğini Artırma

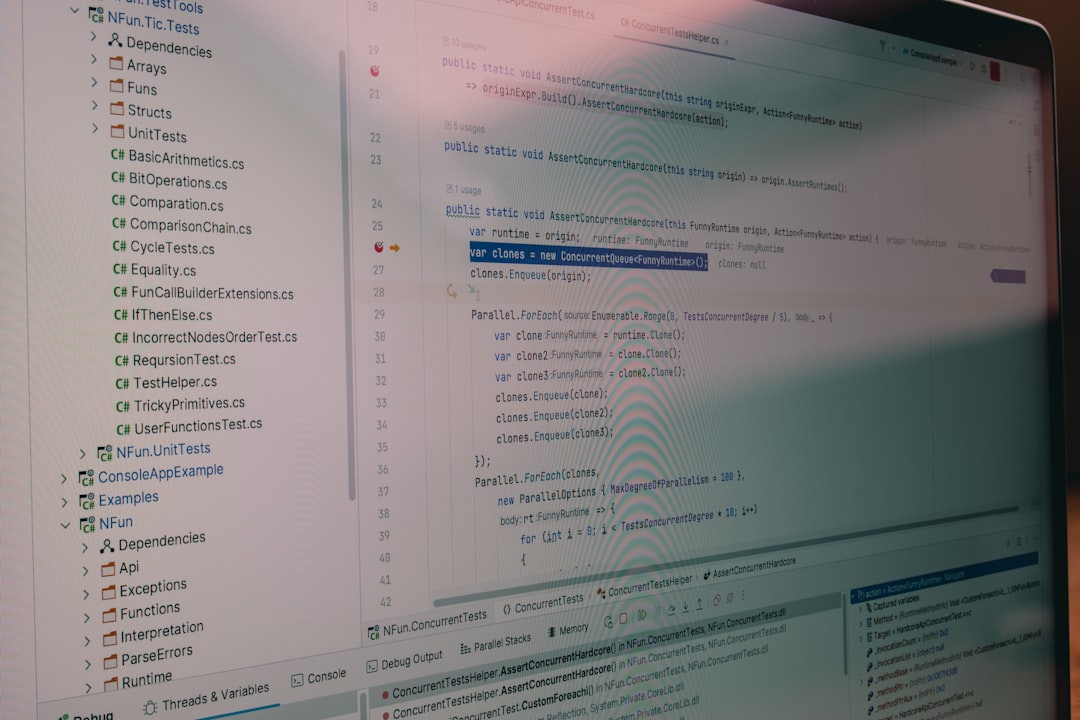

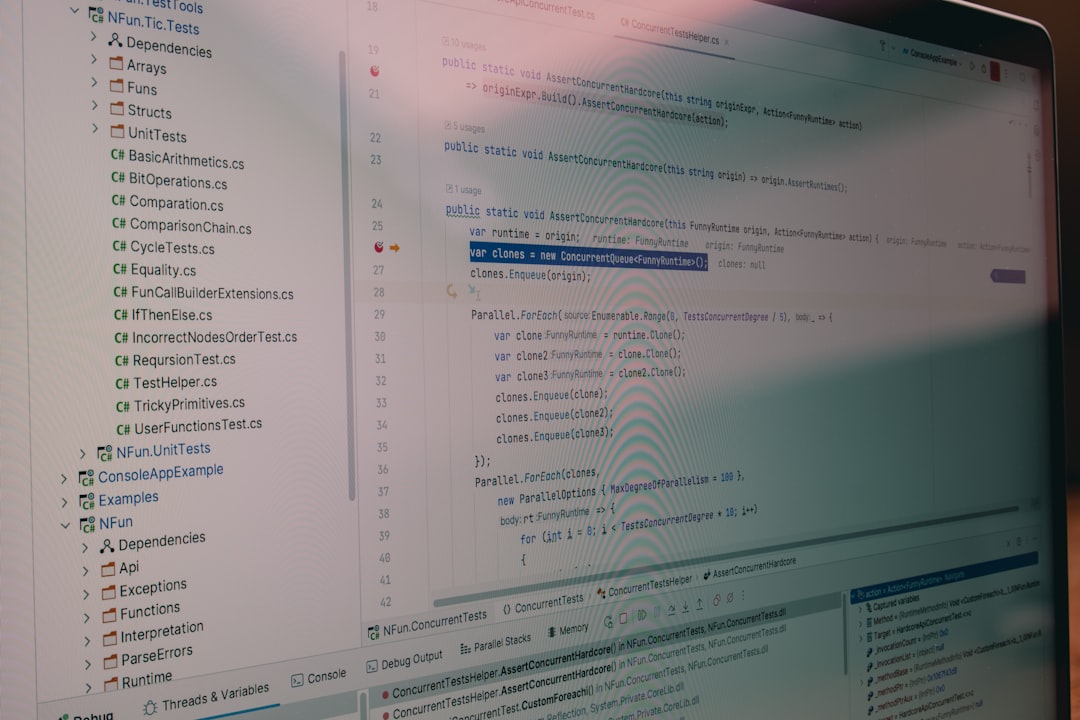

Linux dünyasında FIM için en popüler açık kaynak araçları arasında AIDE ve Tripwire yer alır. Bu bölümde, Linux tarafında uygulanabilir bir FIM entegrasyonu için temel adımları paylaşacağım. Deneyimlerimize göre, basit bir başlangıçla başlayıp zamanla ek güvenlik katmanları eklemek en sürdürülebilir yaklaşımdır.

AIDE ile Linux’ta FIM Entegrasyonu

AIDE (Advanced Intrusion Detection Environment), dosya sistemi üzerinde değişiklikleri izleyen ve farkları raporlayan bir FIM aracıdır. Debian/Ubuntu tabanlı sistemlerde aşağıdaki adımlar uygulanabilir:

- Debian/Ubuntu için kurulum: sudo apt-get update && sudo apt-get install aide

- İlk basamak olarak AIDE veritabanını oluşturun: sudo aideinit. Bu komut, sistemin mevcut durumunu güvenlik bazelinesi olarak kaydeder. İşlem bittikten sonra /var/lib/aide/aide.db.gz konumuna kopyalanır.

- Veritabanını aktif kullanıma alın: sudo mv /var/lib/aide/aide.db.gz /var/lib/aide/aide.db.gz.bak ardından sudo cp /var/lib/aide/aide.db.new.gz /var/lib/aide/aide.db.gz.

- Günlük tarama için zamanlanmış görev (cron) ekleyin: 0 3 * * * /usr/bin/aide.wrapper –check

RHEL/CentOS tarafında benzer adımlar uygulanır; ancak paket yöneticisi yum veya dnf olabilir. Özetle, baseline’i oluşturup düzenli tarama ile değişiklikleri raporlamak, Linux sunucularınızın güvenliğini önemli ölçüde artırır. Ayrıca AIDE sadece dosya değişikliklerini değil, izin değişikliklerini ve metaveri değişikliklerini de yakalayabilir; bu da sahte hesaplar veya yükseltilmiş yetkiler için erken uyarılar sağlar.

Linux Log Analitiği ve Olay Yönetimi

Dosya bütünlüğü izlemesinin gücünü log analitiğiyle birleştirmek, olaylarınıza hız kazandırır. Linux üzerinde merkezi loglama için ELK Stack veya OpenSearch çözümleri standart çözümlerdir. Önerilen adımlar:

- Syslog-ng veya rsyslog ile tüm logları merkezi bir sunucuya yönlendirme.

- ELK/OS query ile filtreleme, correlation (ilişkilendirme) ve görselleştirme kurulumu.

- FIM uyarılarını log akışına entegre etmek için özel bir indeks veya filtre oluşturma.

Bu kombinasyon, örneğin /etc dizinindeki konfigürasyon dosyası değiştirilmişse uyarı vermese bile, ilgili log entry’leriyle birlikte basit bir güvenlik analizi sağlar. Ayrıca, güvenlik olaylarının zaman damgalarını ve kullanıcı kimliklerini hızlıca ilişkilendirmenize olanak tanır.

Yapay Zeka ile Anomali Tespiti

Günümüz güvenlik ortamında yapay zeka, log verilerini gerçek zamanlı olarak analiz ederek anomali tespitini güçlendirir. Basit bir örnekle açıklayalım: Normalde belirli kullanıcılar sadece belirli saatlerde dosya değiştirme işlemi yaparken, aniden farklı bir kullanıcıanca bir dizi kritik dosya değiştirme gerçekleşebilir. AI tabanlı modeller, bu tür anormallikleri hızlıca işaretleyebilir ve ilgili ekipleri uyarabilir. Kesin olmamakla birlikte, küçük ölçekli ortamlarda bile %10-20 arası erken uyarı performansı artışı mümkündür; büyük kurumsal ortamlarda ise bu oran çok daha yüksek olabilir.

Windows Server İçin FIM Entegrasyonu ve Log Analitiği

Windows tarafında da dosya bütünlüğünü izlemek, güvenlik operasyon merkezine (SOC) değer katar. Windows ekosisteminde doğrudan System Center ve Defender ailesiyle birlikte çalışan FIM stratejileri geliştirmek gerekir. Aşağıda pratik öneriler bulacaksınız.

Windows için FIM Entegrasyonu Nasıl Yapılır?

Windows için ek bir FIM katmanı kurmak adına şu seçenekler değerlendirilebilir:

- Sysmon ile dosya oluşturma, değiştirme ve dosya imzaları gibi olayları kaydedin. Özellikle FileCreate, FileCreateStreamHash, FileModify ve FileDelete olaylarını etkinleştirmek faydalıdır.

- Log analitiği için SIEM entegrasyonu: Windows Event Forwarding (WEF) ile olaylar merkezi bir log sunucusuna aktarılabilir ve ELK/Log Analytics gibi çözümlerle analiz edilir.

- Gerekirse Windows için FIM odaklı çözümler kullanın: Tripwire for Windows veya Windows uyumlu OSSEC/Wazuh ajanları, dosya bütünlüğünü Windows üzerinde de etkinlikle izler.

Bütünleşik bir yaklaşımla Sysmon’daki olaylar, ELK/Log Analytics üzerinden görselleştirilir ve AIDE benzeri baselines ile karşılaştırılır. Böylece Windows tarafında da dosya bütünlüğü ihlalleri erken aşamada tespit edilir.

Windows Log Analitiği ve SIEM Entegrasyonu

Windows loglarını merkezi bir platforma aktarmak, olay korelasyonu ve uyarı yönetimini kolaylaştırır. Özellikle şu adımlar değerlidir:

- Olay kayıtlarını Windows Event Forwarding veya üçüncü parti ajanlar ile toplayın.

- SIEM üzerinde File Integrity ikincil göstergeleri ve kullanıcı davranışı analitiğini (UBA) etkinleştirin.

- Olay müdahalesini otomatikleştirmek için kısa ve net uyarı kuralları oluşturun (ör. kritik dosya değiştirme olaylarında anındakip halinde bildirim).

Windows log analitiği, kuruluşun güvenlik kontrollerinin uyum ve ihlal yönetimi süreçlerinde temel bir rol oynar. Ayrıca, olay müdahalesinin hızını artırır ve olay öğretimini kolaylaştırır.

Sunucu Logları ve Log Analitiği ile Performans ve Güvenlik Dengesi

Log analitiği sadece güvenlik için değildir; performans izleme, kapasitete planlama ve hata tespiti için de vazgeçilmezdir. Doğru şekilde yapılandırılmış bir log stratejisi şu avantajları sunar:

- Güvenlik olaylarına karşı hızlı savunma ve izleme sürelerinin kısalması.

- Kaynak kullanımı ve darboğazları tespit ederek işlemci, bellek ve disk IO’sunun dengeli çalışmasını sağlama.

- Uyum gereksinimlerini karşılamak için log saklama politikalarının kanıtlanabilir olması.

Bu nedenle, hem Linux hem de Windows tarafında merkezi log deposuna yönlendirme, güvenlik olaylarını hızlıca bağlamlandırma ve normal iş akışını bozmadan uyarılar üretme becerisi özellikle gerekir. Ayrıca log saklama süresi politikası oluşturulmalı; en az 90 gün, mümkünse 1 yıl veya daha uzun saklama koşulları düşünülmelidir. Uzun vadeli veriler üzerine yapılan analizler, güvenlik stratejilerinin evrimleşmesini sağlar ve gelecekteki tehditlere karşı dayanıklılığı artırır.

Pratik Adımlar: Linux ve Windows İçin FIM Entegrasyonunun Uygulanması

Aşağıda, bir güvenlik projesinde FIM entegrasyonunu adım adım nasıl kurabileceğinizi özetliyoruz. Kısa ve uygulanabilir bir yol haritası:

- Hedefleri netleştirin: Hangi dosya dizinleri izlenecek? Hangi olaylar kritik? Böylece baseline için net bir kapsam belirlenir.

- FIM aracı seçimi: Linux için AIDE, Windows için Sysmon + OSSEC/Wazuh veya Tripwire Windows; ikisini de kullanabilirsiniz.

- Baseline oluşturun: Sisteminizin temiz durumunu belgeleyin ve karşılaştırma için güvenli bir veritabanı oluşturun.

- Log merkezi kurun: Linux için ELK/OpenSearch, Windows için SIEM (Azure Sentinel, Elastic SIEM vb.) kurulumunu tamamlayın.

- Olay müdahale kuralları: Kritik dosya değişikliklerinde otomatik bildirimler veya otomatik yanıtlar için SIEM kurallarını yazın.

- Test ve doğrulama: Sahte değişiklikler yaparak uyarıların çalıştığını kontrol edin. Kaç saniyede uyarı geliyor, hangi ekip tetikleniyor?

- Süreçleri sürdürün: Baseline güncellemelerini ve log saklama politikalarını periyodik olarak gözden geçirin.

Bu adımlar, özellikle karmaşık ortamlarda güvenlik güvenliğini artırır ve birden çok işletim sistemi üzerinde tutarlı bir izleme sağlar. Ayrıca, yapısal bir log analitiği ile basit bir operasyonel görünürlük kazanırsınız.

Güncel Trendler: Yapay Zeka ile Olay Müdahalesi

Yapay zeka ve makine öğrenimi, log verilerindeki desenleri sezgisel olarak tanıma kapasitesi sayesinde güvenlik operasyonlarını güçlendirir. Özellikle şu trendler öne çıkıyor:

- Gerçek zamanlı anomali tespiti ve uyum bozulmalarını anında bildirme.

- Olay müdahalesinde otomatik yanıtlar (SOAR) ile güvenlik ekiplerinin iş yükünü azaltma.

- Giderim ve iyileştirme için geri bildirimlerle güvenlik politikalarını dinamik olarak güncelleme.

Bu yaklaşım, “acil durumlarda hızlı yanıt” becerisini güçlendirir ve güvenlik operasyon merkezinin daha verimli çalışmasını sağlar. Ancak burada da dikkat edilmesi gereken nokta, yanlış pozitiflerin azaltılması ve gözetim mekanizmalarının manuel doğrulama için hazır olmasıdır. Yapay zekanın şu anki en iyi kullanım alanı, tekrarlayan desenleri tanıyarak insan hatasını azaltmaktır; kararlar her zaman insan gözetimi ile desteklenmelidir.

Sonuç ve Çağrı: Şimdi Başlayın

Sunucu kurulumu sürecinde dosya bütünlüğü izleme ve log analitiği, yalnızca güvenlik açısından değil, operasyonel verimlilik için de kritiktir. Linux ve Windows için FIM entegrasyonu ile, basit baseline’lerden başlayıp uzun vadeli bir güvenlik mimarisine geçiş yapabilirsiniz. Yapay zeka destekli analitikler ile olay müdahalesinin süresi kısalır, tespitler daha güvenilir hale gelir.

Siz de mevcut sunucularınızda dosya bütünlüğünü güvence altına almak ve log analitiğini güçlendirmek için bir başlatma planı yapmak istiyorsanız, bugün bir güvenlik değerlendirmesi talep edin. Deneyimli ekibimiz, ihtiyaçlarınıza göre özelleştirilmiş bir FIM entegrasyonu yol haritası çıkarabilir ve uygulamanın ilk adımlarında size rehberlik edebilir.

CTA: Şimdi iletişime geçin ve Linux ile Windows ortamlarınız için bir Güvenlik ve Olay Müdahale (SOC) planını birlikte oluşturalım. Sunucu güvenliğinizi ertelenmeden güçlendirecek adımları birlikte atalım.