İçindekiler

- Yapay Zeka Destekli Varlık Envanteri Nedir?

- Sunucu Varlıklarını Otomatik Sınıflandırma İçin Modeller

- Uyum İzleme ve Güncelleme Planı

- İşletim Sistemleri ve Yazılım Envanteri

- Güvenlik Güncellemeleri İçin Otomatik Uyarılar

- Uygulama Senaryoları

- Kilit Performans Göstergeleri ve Denetim İzleme

Yapay Zeka Destekli Varlık Envanteri Nedir ve Neden Önemlidir?

Günümüzün dinamik BT ortamlarında sunucu varlıklarının güncel ve doğru envanterini tutmak, güvenlik tehditlerine karşı ilk savunma hattını oluşturur. Yapay zeka destekli varlık envanteri, farklı kaynaklardan gelen verileri otomatik olarak toplar, sınıflandırır ve ilişkilendirir. Böylece acil durumlarda hangi varlıkların hangi güncellemelere ihtiyacı olduğunu net bir tabloya döker. Deneyimlerimize göre, manuel envanter süreçleri hata payını artırır ve güncel olmayan bilgiler güvenlik açıklarına kapı aralar. Özellikle sanallaştırma katmanları, konteynerler ve bulut entegrasyonları söz konusu olduğunda, AI destekli yaklaşım hem hız sağlar hem de doğruluğu yükseltir. Peki ya kis aylarinda? Bu yüzden güncel kalmak, güvenliğin temel taşlarındandır.

Bir bakıma güvenlik stratejisinin omurgası haline gelen bu yaklaşım, uyum gereksinimlerini karşılamak ve denetimlere sorunsuz yanıt vermek için de kritik bir adımdır. Uzmanların belirttigine göre, varlık envanteri ile güvenlik güncellemeleri arasındaki sinerji, saldırı vektiflerini azaltır ve güvenlik olaylarının tespit süresini kısaltır. Bu nedenle planlı bir envanter ve güncelleme döngüsü, organizasyonel riskleri önemli ölçüde düşürür. Ayrıca işletim sistemleri ve kritik yazılımların versiyonlarını tek bir merkezi noktadan izlemenin, uyum denetimlerinde zaman kazandırdığı biliniyor.

Sunucu Varlıklarını Otomatik Sınıflandırma İçin Modeller

Otomatik sınıflandırma, kaynakların türüne, konumuna ve güvenlik gereksinimlerine göre çeşitli gruplara ayrılmasını sağlar. Yapay zeka modelleri üç temel yaklaşımı bir araya getirir: gözlemsel analiz, ilişkilendirme tabanlı sınıflandırma ve davranış tabanlı uyarılar. Gözlemsel analiz ile donanım türleri (ör. fiziksel sunucular, sanal makineler, konteynerler) ve işletim sistemi ailesi (Windows, Linux, bulut tabanlı imajlar) hızlıca tanımlanır. İlişkilendirme tabanlı sınıflandırma ise varlıklar arasındaki bağımlılıkları ortaya koyar; bu, güncelleme ihtiyaçlarının hangi katmanlar üzerinden ilerlemesi gerektiğini gösterir. Davranış tabanlı yaklaşım ise anormal ngàygnı yakalar; örneğin belirli bir varlık sürümü, güvenlik eklentisi veya ağ trafiği alışkanlıkları içerisinde olağandışı bir değişiklik saptandığında otomatik olarak uyarı üretir.

Uygulama tarafında, varlık sınıflandırması için kullanılan kaynaklar arasında envanter taramaları, log merkezlerinden gelen kural tabanlı skorlar ve yazılım envanteri verileri bulunur. Lastik uretici firma kataloglarina gore, güvenlik güncellemeleri ile yazılım sürümleri arasındaki farklar, hangi yamaların uygulanması gerektiğini netleştirir. Teknik olarak bakıldığında, her sınıflandırma adımı için güvenlik politikaları ile uyum kriterleri entegre edilmeli ve kararlar otomatikleştirilmeli. Aksi halde insan hatası riskli bir zayıf halka olarak karşımıza çıkar. Bu yüzden, sınıflandırma motorunun sürekli öğrenmesini sağlayan geri bildirim mekanizmaları kritik öneme sahiptir.

Uyum İzleme ve Güvenlik Güncelleme Planı: Süreç Adımları

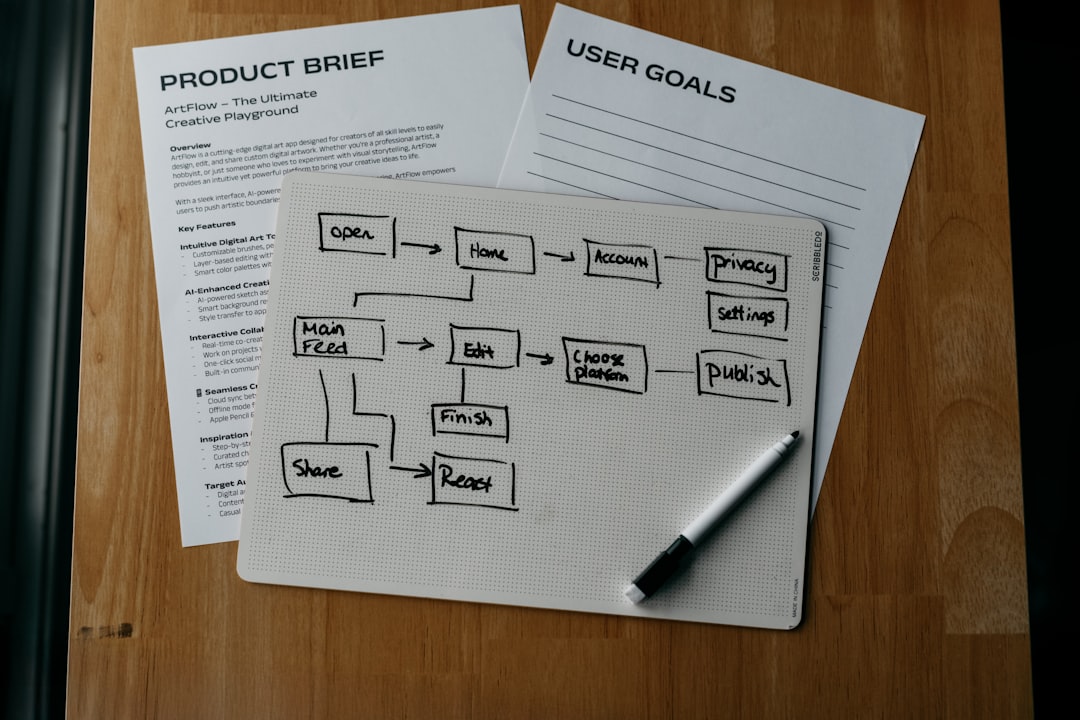

Bir güvenlik güncelleme planı, tek başına etkili değildir; en önemli olan, bu planın varlık envanteri ile entegre edilmesi ve izlenebilmesidir. Adım adım bir yaklaşım şöyle işliyor:

- Envanter köklenmesi: Tüm sunucu varlıkları merkezi bir ajan veya pasif tarama ile toplanır. Bu adım, işletim sistemi, sürüm, yama durumu ve açık portlar gibi kritik verileri içerir.

- Otomatik sınıflandırma: AI modelleri, varlıkları türüne göre otomatik gruplar. Bu süreç, hangi varlıkların hangi güvenlik politikalarına uygun olması gerektiğini netleştirir.

- Uyum değerlendirmesi: Mevcut durum ile uyum politikaları arasındaki farklar tespit edilir. Örneğin, CIS veya NIST gibi referanslar ile mevcut sürümlerin karşılaştırılması yapılır.

- Güncelleme planının oluşturulması: Önceliklendirme için risk skoru ve iş akışı etkileri dikkate alınır. Kritik yamalar önce uygulanır, yeniden güçlendirme için ayrı bir plan bulunur.

- Otomatik uyarılar ve yanıtlar: Güncelleme gerektiren varlıklar için otomatik bildirimler ve onay akışları devreye alınır. Ayrıca başarısız güncellemelerde otomatik geri alma adımları da tanımlanır.

- Denetim ve raporlama: Güncellemelerin tarihleri, sürüm numaraları ve uyum durumu kayıt altında tutulur. Denetim süreçlerinde bu veriler analiz için kullanılır.

Gerçek dünyada, sabah işe giderken sunucuların güvenlik yamalarının acil olarak uygulanması gerektiğini bir düşünün. Bu tür senaryolarda otomatik uyarılar ve hızlı yanıtlar sayesinde güvenlik açıkları kapatılır ve işletmenin iş sürekliliği korunur. Uzmanlarin belirttigine göre, güncelleme planı sadece teknolojik değil, operasyonal bir yapı olarak da tasarlanmalıdır; iş sürekliliği, planlı bakım pencereleri ve iletişim protokolleri bu süreci güçlendirir.

İşletim Sistemleri ve Yazılım Envanteri: Kapsamlı Kayıt Stratejileri

Sunucu envanterinde işletim sistemi ailesi ve üzerinde çalışan ana yazılımlar, güvenlik güncellemelerinin planlanması için temel göstergelerdir. Bu bölümde iki temel yaklaşım karşımıza çıkar: kapsayıcı ve geleneksel sunucu yönetimi. Kapsayıcı ortamda, konteyner görüntüleri ve host OS sürümleri ayrı ayrı izlenirken; geleneksel altyapıda ise fiziksel ve sanal sunucular için ayrı ayrı kayıt tutulur. Her iki durumda da şu temel sorular yanıtlanmalıdır: Hangi sürüm kullanılıyor? Hangi yamalar mevcut? Yazılım envanteri için sürüm ve dağıtım kanalları net mi? İşletim sistemleri için güvenlik açıklarına karşı hangi izleme mekanizmaları kullanılıyor? Bu bilgiler, risk skorlarını doğru biçimde hesaplamamıza yardımcı olur. Teknik olarak, desteklenen uzun vadeli sürümlerin takibi, güvenli önyüzlerin korunması için kritik öneme sahiptir.

- Otomatik envanter tarama ajanlarının güvenli konfigürasyonu

- Yazılım imajlarının sürüm kontrolü ve değişiklik yönetimi

- Güvenlik duvarı kurallarının ve ağ politikalarının güncel tutulması

Güvenlik Güncellemeleri İçin Otomatik Uyarılar ve Yanıtlar

Otomatik uyarılar, güvenlik olaylarının erken tespit edilmesini sağlar. Envanter verisi ile uyum durumunu karşılaştıran kurallar, uyulmadığı anda ilgili ekipleri bilgilendirir. Bu süreçte, yanıt protokolları da otomatikleşebilir: kritik yamalar için tek tıklamalı onay akışı, başarısız güncellemelerde geri alma işlemleri ve güvenli yeniden başlatma senaryoları devreye alınır. Ayrıca, loglar üzerinden anomali tespiti ile uzun vadeli davranış kalıplarını analiz etmek, yeniden constat edilmeyen tehditleri yakalamaya yardımcı olur. Not: Otomatik uyarılar, granülariteye sahip olmalı; aşırı uyarı da yoruma neden olabilir. Lehinize olan durum, uyarıları bağlam içinde anlamlı kategorilere ayırmaktır.

Uygulama Örnekleri ve Senaryolar

Bir kurumsal BT departmanında, yapay zeka destekli varlık envanteri, HelloCloud platformunda çalışan yüzlerce VM ve konteyneri tek bir görünüm altında toplar. Bu görünüm üzerinden hangi varlıkların hangi yamaya ihtiyaç duyduğunu otomatik olarak gösterir. Bir başka örnek ise, güvenlik güncelleme planı ile ilgili: kritik yamalar için 24 saatlik bir öncelik sırası belirlenir ve uyum durumu, dashboard üzerinde renklerle işaretlenir. Böylece saha ekipleri hangi varlığı önce güncelleyeceğini hemen anlar. Ayrıca, işletim sistemi envanteri için CIS Benchmarks gibi referanslar kullanılarak uyum skorları hesaplanır. Bu süreçler, güvenlik operasyon merkezi (SOC) ekiplerinin iş yükünü azaltır ve operasyonel verimliliği artırır.

Uzun yolculuklarda bile güvenlik konuları bir gecede çözülmez. Ancak doğru araçlar ve iş akışları ile riskler belirgin şekilde azaltılır. Siz de kendi organizasyonunuzda benzer bir yaklaşımı benimsemeyi düşünüyorsanız, önce mevcut envanter süreçlerinizi haritalayın; ardından AI tabanlı sınıflandırma için basit bir pilot uygulama başlatın. Başarı, aşamalar arasındaki entegrasyonda gizlidir.

Kilit Performans Göstergeleri ve Denetim İzleme

Etkin bir plan için bazı temel göstergeler vardır. Bunlar arasında şu madde işaretleri belirginleşir:

- Uyum oranı: Tespit edilen varlıkların ne kadar süreyle güncel olduğunun yüzdesi

- Güncelleme başarı oranı: Uygulanan yamaların başarıyla tamamlanma oranı

- Gecikmiş güncellemeler sayısı: Geçen ay hangi varlıkların güncellemede sorun yaşadığını gösterir

- Güvenlik olayları logsuz/az sayıda mı: Olası tehditlerin azaltılıp azaltılmadığını ölçer

İşte tam bu noktada denetim izleme devreye girer. Loglar, varlıklar arasındaki ilişkiyi ve güncelleme geçmişini şeffaf biçimde sunar. Ayrıca, geçtiğimiz döneme ait raporlar ile geleceğe yönelik kapasite planları yapılabilir. Bu da, güvenliğin sadece bugün için değil, gelecek için de planlandığını gösterir. Yapılan arastirmalara gore, güvenlik ve envanter süreçlerinin entegre bir iş akışı halinde yürütülmesi, operasyonel maliyetleri düşürür ve güvenlik olaylarının etkisini azaltır.

İpuçları ve Uygulama Yol Haritası

Geriye dönüp baktığımızda, en etkili yol haritası şöyle özetlenebilir:

- Mevcut envanteri hızlı bir tarama ile güncelleyin ve tek bir merkezden yönetin.

- AI tabanlı sınıflandırmayı küçük bir pilot ile başlatın; geri bildirimleri iyileştirme için kullanın.

- Uyum politikalarını netleştirin ve otomatik güncelleme akışlarına bağlayın.

- Güvenlik loglarını konsolide edin ve düzenli denetimler için raporlar oluşturun.

- Personel eğitimine yatırım yapın; teknolojiyi sadece bir araç olarak değil, iş süreci olarak benimseyin.

FAQ

Sık Sorulan Sorular

1) Yapay zeka destekli varlık envanteri nasıl çalışır?

Cok kaynaklı verileri (tarama araçları, loglar, konfigürasyon veritabanları) bir araya getirir ve AI modelleri ile varlık türünü, sürümünü ve güvenlik durumunu otomatik olarak sınıflandırır. Bu süreç, insan müdahalesini azaltır ve güncel kalmayı sağlar.

2) Sunucu güvenliği için otomatik güncelleme planı nasıl oluşturulur?

Öncelikle varlık envanteri üzerinden risk skorlarını hesaplayın. Ardından hangi yamaların kritik olduğuna karar verin ve otomatik dağıtım ile onay akışını devreye alın. Denetim için her adımı kaydedin.

3) İşletim sistemi envanteri ve güvenlik güncellemeleri nelere dikkat eder?

Desteklenen sürümler, güvenlik açıklarına karşı en güncel yamaların uygulanması ve uyum standartlarına uygunluk açısından kritik öneme sahiptir. Ayrıca log yönetimi ve ağ politikaları ile entegrasyon da ihmal edilmemelidir.